În loc de coada - piciorul, și pe jos - corn.

Luați în considerare modul de a cripta mesajul prin înlocuirea (cu alte cuvinte, metoda de substituție). Inițial, folosim cifrul Cezar. Să presupunem că doriți să criptați un mesaj, „În cazul în care ABBA“.

Este cunoscut faptul că ciclic Caesar cifru se obține prin înlocuirea fiecare literă din literele necriptate ale aceluiași alfabet, aranjate în fața după un anumit număr de poziții, de exemplu, trei poziții. Se numește ciclic pentru că atunci când faci un înlocuitor după ultima literă a alfabetului, urmat din nou de prima literă a alfabetului. Noi scrie fragmente din alfabetul românesc și arată cum să cripta (procedura de înlocuire):

Ca urmare a conversiei va criptograma:

În acest caz, cheia este diferența (numărul de poziții între litere). Numărul de chei de cifrare este mic (este egal cu numărul de litere din alfabet). Nu este dificil de a deschide o căutare criptogramă toate cheile posibile. Dezavantajul Caesar cifrului este o putere criptografic scăzută. Motivul este că, în textul cifrat literele sunt încă aranjate în ordine alfabetică, un punct de referință este deplasat câteva crestături.

Înlocuirea poate fi efectuată pe caracterele unui alt alfabet și mai complex tasta (algoritmul de înlocuire). Pentru simplificare din nou doar partea inițială a alfabete. Liniile arată procedura pentru a înlocui literele alfabetului la alfabetul latin românesc. Criptati sintagma „În cazul în care ABBA“

Rezultatul acestei criptare va criptogramă:

Utilizarea rațională a acest din urmă caz, înregistrarea cheie într-un tabel:

Cu ajutorul multi-alfabet mesaj cifru „UNDE Avva“ poate fi criptate în mai multe moduri:

10-99-15-12-4-14-12 și t. D.

Pentru fiecare literă a alfabetului criptograma de pornire se creează o multitudine de caractere, astfel încât fiecare literă a setului nu conțin aceleași elemente. Codurile Multi-alfabet schimba frecvența statistică model de apariție a literelor și, prin urmare, împiedică deschiderea fără cunoașterea cheii cifru.

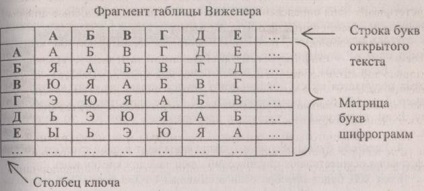

Luați în considerare un alt cifru de substituție multi-alfabet, care a fost descris în 1585 de către diplomatul francez Blaise de Vigenere. Criptarea se face cu ajutorul așa-numitul tabel Vigenere. Aici, ca și mai înainte, aceasta arată doar o parte a tabelului, în scopul de a prezenta ideea unei metode.

Fiecare rând din acest tabel corespunde unui simplu cifru de substituție (Caesar tip cifru). Când criptați un mesaj scris în linia deschisă, și a pus cheia sub ea. În cazul în care cheia este posturi mai scurte, cheia este pedalat. Criptarea sunt, găsirea personajului într-o matrice de litere criptograma. Simbolul criptograma situat la intersecția coloanei cu șirul de litere plaintext și cheia corespunzătoare literei.

Să presupunem că doriți să criptați un mesaj, „În cazul în care ABBA“. Așa cum am ales cuvântul „virgin“, ca o cheie. Rezultatul:

Să presupunem că doriți să criptați criptografia cuvântul. Luați în considerare regulile de criptare.

1. Deschideți textul este împărțit în blocuri de două litere. Scrisori într-un singur bloc, nu ar trebui să fie identice. Efectuăm cuvinte sursă împărțirea în blocuri de două litere KP-SP-TO-GR-FL-AF.

2. În cazul în care blochează literele sunt criptate sunt situate în diferite rânduri și coloane, apoi ca un substitut litere litere utilizate sunt situate în colțurile dreptunghiului care acoperă scrisoarea din plaintext. De exemplu, unitatea de CD-ul se înlocuiește cu simboluri ale IT.

3. În cazul în care literele se încadrează într-o singură linie de text clar, criptograma obținută prin deplasarea ciclic drept de către o singură celulă. De exemplu, blocul IP va fi convertit în Yee. Un alt exemplu al acestei reguli. Dacă, să zicem, pe care doriți să convertiți un KN bloc, veți obține o mulțime.

4. În cazul în care ambele litere se încadrează într-o singură coloană plaintext, atunci criptarea este realizată la trecerea ciclică o celulă în jos.

Unitatea LC este transformat în simboluri Oy și Tb în blocul b caractere.

În conformitate cu normele cuvântul CRIPTOGRAFICA de mai sus va fi transformată într-o ITYITSKAUDRPSH criptogramă.

Rețineți că, în cazul în care blocurile necriptate sunt compuse din aceleași litere, criptograma va conține, de asemenea, aceeași pereche de caractere. Din acest motiv, codul se referă la odnoalfavitnym luate în considerare. Cu toate acestea, modificarea acestui cifru se transformă într-un sistem multi-alfabet. Acesta utilizează mai multe tabele Pleyfeyera și criptare multiple făcute.

Este necesar să se ia în considerare sistemul de criptare Hill, în care criptarea este realizată folosind transformări matematice: calculele folosind metodele de algebra liniara.

Acest cifru pentru o singură literă poate fi considerat un multi-alfabet. Cu toate acestea, perechile de litere sunt criptate la fel peste tot. Prin urmare, într-un sens larg, conceptul unui sistem criptografic al Dealului ar trebui să fie atribuită odnoalfavitnym cifruri.

Inițial a fost deschisă prin înlocuirea textului ar trebui să fie transformat într-un set de numere. Să presupunem că textul criptat scris folosind cele 26 de litere englezești. Am ales următorul algoritm de înlocuire cu privire la numărul de litere: litere englezești A, B, C, D. Z va înlocui, respectiv, numerele 1, 2, 3, 4. 26. Cu alte cuvinte, literele sunt numerotate în ordinea poziției lor în alfabetul, și vor fi utilizate la înlocuirea numerele lor de serie. În acest caz, este selectat un algoritm de înlocuire, dar se înțelege că acesta poate fi orice.

Să presupunem că doriți să cripta Zeit cuvântul german. Înlocuiți literele în conformitate cu numerele lor de secvență în alfabetul de patru numere: 26-5 - 9-20.

Apoi alege un număr d> 2. Această figură prezintă procedura de partiționare plaintext- pe grupe de simboluri (determină cât de multe caractere vor fi în fiecare grup). Din punct de vedere matematic, numărul d arată cât de multe linii ar trebui să fie vectori coloană. Să presupunem d = 2. Acest lucru înseamnă că numărul 26-5 - 9-20 trebuie să fie împărțite în grupuri de câte două numere din fiecare grup și să le înregistreze în formă de vectori coloană:

Aceasta este urmată de o matrice pentru a înregistra textul original:

Criptarea se face prin calcularea următoarele expresii:

MP1 și C1 = C2 = M # 8729; P2

Ca urmare, calculele ar fi:

Simbolul de masă „_“ denotă un spațiu.

Ca rezultat al transformărilor obține criptare

După cum se poate observa din exemplul, codificare și text simplu conțin aceleași personaje, dar acestea sunt situate în locuri diferite.

Cheia aici este dimensiunea matricei, ordinea de scriere și citire criptograma plaintext. Desigur, cheia poate fi diferită. De exemplu, deschide intrarea text în rândurile se poate face în această ordine: 48127653, o criptogramă poate fi citit pe coloane în următoarea ordine: 81357642.

Noi numim ordinea de scriere în înregistrarea rând cheie matrice, iar ordinea de citire coloane criptograma - cheia de citire.

Apoi, regula de descifrare a criptogramei obținută prin permutarea poate fi scris ca.

Pentru a decripta criptograma obținută folosind matrice nxn, este necesar să se rupă grupurile criptogramă de simboluri ale n caractere din fiecare grup. Grup scris în extrema stângă o coloană de sus în jos, numărul care coincide cu prima cifră a cheii de citire. Un al doilea grup de caractere scrise într-o coloană a cărei număr se potrivește cu a doua cifră a cheii de citire, etc. Text simplu citit din rândurile matricei în conformitate cu cheia de înregistrare cifre.

Luați în considerare exemplul decodificarea unui criptogramă obținut prin permutare. Este cunoscut faptul că de utilizat la criptarea 6x6 matrice, înregistrarea cheie 352146 și 425316. textul de lectură criptograme cheie este:

Am împărțit criptograma în grupuri de 6 caractere:

DKAGCH OVA_RU AAKOEB ZERE_D SOHTES E_T_LU

Apoi, un prim grup de simboluri pot fi scrise în coloana 4 matrici 6x6, ca prima cifră a cheii de citire - 4 (a se vedea figura a.). Al doilea grup de 6 simboluri pot fi scrise în coloana 2 (a se vedea figura b.) Un al treilea grup de simboluri - (. A se vedea figura c) în coloana 5, sărind peste două matrice faze de umplere descrie o matrice complet umplut (vezi figura g.).

Citirea plaintext în conformitate cu înregistrarea cheie începând de la linia 3, atunci linia 5, și de a folosi etc. Ca rezultat, obținem plaintext decriptare:

NATURE MAN CREEAZĂ soarta lui

Desigur, procedura descrisă decripta criptograme produse calculator automat folosind programe de pre-proiectate.

Pentru a îmbunătăți fiabilitatea și permutarea metodele de înlocuire sunt adesea utilizate în combinație cu o metodă de aditiv.

Când metoda aditivă criptarea primului plaintext este criptat prin înlocuirea, transformând fiecare literă un număr. Apoi se adaugă la fiecare număr o schemă secretă (secvență de numere pseudo-aleatoare). bitwise punct de vedere tehnic adăugarea gamut în sistemele criptografice se realizează (cifru flux) pentru fiecare bit de biți necriptate sunt suprapuse alternativ gamă secretă.

Generator de chei - gamma ieșiri bitstream: # 947; 1. # 947; 2. # 947, 3, ..., # 947 ;. I. Acest flux de biți și fluxul de biți necriptate # 961; 1. # 961; 2. # 961, 3, ..., # 961 ;. Am expus bitwise operație XOR logic. Rezultatul este un biți de cifru flux:

In timpul decriptare, un SAU exclusiv operație se realizează pe biții ciphertext și aceeași gamă de curgere:

Datorită particularităților exclusivistul operație logică OR pe partea de recepție a scăderii este înlocuită printr-o operație logică. Acest lucru este ilustrat printr-un exemplu.

Să presupunem că P = 10011001, G = 11001110. Ca rezultat, byte criptat va avea forma:

operațiune SAU exclusiv logică va fi efectuată în mod repetat pe partea de recepție:

Din aceste tabele, este clar că transmise și primite octet identice.

Conversia computerizată a plaintext în numărul apare în mod natural, deoarece fiecare caracter este codificat ca un număr binar. Forma acestei transformări depinde de sistemul de operare. Pentru definiteness, presupunem că mesajul într-un computer este codificat utilizând tabela de codificare CP-1251. Astfel, presupunem că gama secretă se adaugă la plaintext- în conformitate cu regula modulo doi, fără schimbări în cele mai semnificative biți (XOR logic). Rezultatele tuturor modificărilor vor pune tabelul

Pentru claritate, rezultat criptare (criptograme) tradus de tabel CP-1251 în scrisoarea. Tabelul arată că textul simplu a fost scris cu majuscule, iar criptograma conține atât litere pretat litere mici. Bineînțeles, atunci când real (spre deosebire de academice) de criptare, setul de caractere criptogramă va fi chiar mai bogat. Pe lângă scrisorile românești vor fi prezente litere, semne de punctuație, caractere de control. sistem criptografic cu cheia publică

Noi descriem un exemplu de utilizare a unui astfel de sistem.

Să presupunem că un utilizator (de exemplu, un bancher), iar abonatul B (de exemplu, investitor) au decis să se stabilească între ele o transmisie secretă de informații.

Fiecare dintre abonații selectează în mod independent, două numere prime mari este produsul lor, funcția Euler a acestui produs și alege un număr aleatoriu mai mică decât valoarea calculată a funcției Euler și prim cu el.

Să nu uităm că un număr prim - este un număr întreg pozitiv mai mare decât unul care nu are alta decât el însuși și un divizori. Reciproc numere prime - sunt numere întregi care nu dispun de separatoare comune (simple).

Ordinea de creare a cheilor ilustrări cu ajutorul unui tabel. Pentru claritate, numărul de selectat valoare mică. De fapt, aceste numere sunt de aproximativ 100 de cifre zecimale

Abonatul A (Banker)

Abonatul B (deponent)

Utilizat în tabelul Intrare # 945; = # 946; (Mod (# 947;)) înseamnă că numerele de diviziune întreagă # 945; numărul de # 947; este reziduul # 946; .

De exemplu, 7 = l (mod (3)).

Funcția Euler - funcția aritmetică # 966; (r), care este egal cu numărul de numere naturale care nu depășește d și g cu prime între ele

Să presupunem că utilizatorul A a decis să trimită un mesaj către abonatul B. La început, prin înlocuirea fiecărui caracter al mesajului se înlocuiește cu numărul (criptat). Să presupunem că doriți să pună prima literă a mesajului deschis, care este pre-codificat prin înlocuirea numărul 2.

t = 2147483648 = 31 februarie.

Apoi găsește restul numărului diviziunii m de valoarea r = 253, rezultând numărul 167 este obținut, adică:

Luna februarie 31 = 167 (mod (253)).

Să ne amintim că numerele s și r sunt cheia deschise abonat B.

Transmise si numarul liniei 167, care este inițial cifrul numărul 2.

Având criptograme primit (167) în abonatul folosește său t cheie secretă = 71. Pentru decodarea eleveaza numărul rezultat 167 în gradul de 71 și este restul de divizare de numărul 253. Matematic, acest lucru este scris ca:

167 71 = 2 (mod (253)).

În acest caz, restul de divizare este egal cu 2, apoi criptarea și decriptarea a avut loc în mod corect. Acesta a fost transferat la numărul 2, și același număr a fost făcută după toate transformările.

Să presupunem că abonatul B a decis să răspundă la abonatul A și să-l trimită o scrisoare, numărul 3 criptat.

Numărul liniei este trimis 61. După primirea acestui număr, restaurări abonatul A (decodifică) codul sursă, cu ajutorul lui T-cheie secretă = 29:

Ca rezultat al decodificare la partea de recepție se obține numărul 3, care este trimis la abonatul B.

Procesul de transferare a literelor tabelul de mai jos ilustrează între abonați.

Prima linie a tabelului explică literele M proces de transmitere de la abonatul A la abonat B. A doua linie arată modul în care litera L este transmis de la abonatul B la abonatul A. În acest caz, se presupune că litera M este codificată de numărul 2, iar litera L - numărul de 3.

In aceste exemple, ordinea de transmitere a fost considerată un simbol pe fiecare parte. Se înțelege că, în acest fel întregul secvențial mesajul transmis, dar transforma pe fiecare simbol apare pe schema luate în considerare. Rețineți că, pentru a utiliza această metodă, trebuie să convertiți mai întâi un mesaj într-un set de numere, de exemplu, utilizând tabela de codificare.

Avantajul criptare cu cheie publică este eliminarea necesității de a transmite cheia secretă a canalelor de comunicare închise, de exemplu, prin intermediul unui curier.

Să presupunem că abonatul B (deponent) a decis să trimită un mesaj format din numărul 41, abonatul A (Banker). Inițial, deponentul criptează mesajul cheia publică a bancher:

5 41 ≡ 6 (mod (91)).

Rezultatul obținut prin criptarea numerele 6.

Apoi, investitorul re-criptează mesajul cu cheia privată său 71:

b ≡ 71 94 (mod (253)).

Shirograms 94 se duce la bancherul.

Banker, a primit un mesaj secret utilizează primul element cheie care contribuie deschis:

Apoi, bancherul folosește cheia secretă:

29 iunie ≡ 41 (mod (91)).

Ca urmare, abonatul A (Banker) primește un mesaj format din numărul 41.

Când se folosește o semnătură electronică nimeni altcineva nu va putea trimite un mesaj la bancherul (de exemplu, o instrucțiune pentru a transfera bani) în numele utilizatorului B, pentru că transferul trebuie să utilizeze în mod necesar un factor-cheie secretă, care este cunoscut numai abonatului B.

Quest pentru lucrarea:

Produce mesaje criptate (opțiuni individuale vezi mai jos.) În diverse moduri:

2. cifru Caesar;

3. înlocuirea codurilor multi-alfabet;

4. folosind un polibija pătrat;

5. folosind sistemul Playfair (orice frază (cel puțin 10 caractere) a variantelor individuale).

mesaje cifrate (munca de laborator №5) emite în format electronic (fișier extensia doc, docx, ODT, rtf).

Raportul cuprinde:

4. Textul original al mesajului

5. mesaje criptate care indică metoda de criptare.

mesaj de criptare