O vulnerabilitate recent descoperită în protocolul OpenSSL, numit heartbleed, și chiar logo-ul propriu, poartă o amenințare potențială pentru parola utilizatorului pe un set de site-ul Web. Am decis să aștepte hype în jurul ei și vorbesc despre asta, ca să spunem așa, în reziduu uscat.

Acest lucru ne va ajuta la o ediție populară a CNET, care a întocmit o listă de întrebări frecvente adresate cu privire la acest subiect. Sperăm că următoarele informații vă vor ajuta să aflați mai multe despre heartbleed și protejați-vă. Mai întâi de toate, amintiți-vă la curent cu problema heartbleed nu a fost rezolvată complet.

Ce este heartbleed?

Heartbleed - vulnerabilitate de securitate în OpenSSL bibliotecă software (punerea în aplicare deschisă a protocolului de criptare SSL / TLS), care permite hackerilor pentru a avea acces la conținutul de servere RAM, care în acest moment ar putea conține date private ale utilizatorilor de diverse servicii web. Potrivit firmei de cercetare Netcraft, această vulnerabilitate poate fi expus la aproximativ 500 de mii de site-uri web.

Acest lucru înseamnă că, pe aceste site-uri cu potențial de risc au fost date cu caracter personal utilizatorilor respectivi, cum ar fi nume de utilizator, parole, carduri de credit, etc.

Vulnerabilitatea permite atacatorilor, de asemenea, chei digitale, care sunt utilizate, de exemplu, pentru corespondență și criptare documente interne într-o varietate de companii.

Ce este OpenSSL?

Să începem cu protocolul SSL, care vine de la Secure Sockets Layer (Secure Sockets Layer). El este, de asemenea, cunoscut sub noul său nume TLS (Transport Layer Security). Astăzi este una dintre cele mai comune metode de criptare a datelor din rețea pe care le protejează de posibile „spionaj“, pe de o parte. (Https la începutul legăturii indică faptul că comunicarea dintre browser și deschideți-l în site-ul folosește SSL, în caz contrar veți vedea în browser-ul doar http).

OpenSSL - implementarea unui SSL open source. Vulnerabilitățile au fost supuse protocolului versiunea 1.0.1 la 1.0.1f. OpenSSL este, de asemenea, utilizat în sistemul de operare Linux, este o parte din cele două cele mai populare server de web Apache și Nginx, care „se execută“, o mare parte a internetului. Pe scurt, domeniul de aplicare al OpenSSL este imens.

Cine a găsit un bug?

Acest merit aparține angajaților companiei Codenomicon, care se ocupă cu securitatea calculatoarelor și a personalului cercetător Neil Google Meta (Neel Mehta), care a descoperit vulnerabilitatea în mod independent unul de altul, literalmente într-o singură zi.

De ce heartbleed?

Heartbleed (literal - „sângerare inima“) - un joc de cuvinte care conțin o referire la extinderea OpenSSL numit „bătăile inimii“ (palpitații). Protocol păstrat legătura deschisă, chiar dacă între participanții nu face schimb de date. Gerrala a considerat că heartbleed descrie perfect esența vulnerabilitatea care a permis scurgerea de date sensibile din memorie.

Numele pare a fi destul de succes pentru bug-ul, iar acest lucru nu este un accident. Echipa Codenomicon folosit în mod deliberat eufonice (presă) numele, care ar ajuta atât pe cât posibil, cât mai curând posibil, pentru a notifica oamenii despre vulnerabilitate găsit. Dându-i numele de bug-ul, Codenomicon cumpărat în curând un domeniu Heartbleed.com, care a lansat site-ul într-o formă accesibilă spune despre heartbleed.

De ce unele site-uri care nu sunt afectate de heartbleed?

În ciuda popularității OpenSSL, există alte aplicații SSL / TLS. În plus, unele site-uri folosesc o versiune anterioară a OpenSSL, care acest bug-ul este absent. Și unii nu au inclus o funcție de bătaie a inimii, care este o sursă de vulnerabilitate.

Parțial pentru a reduce daunele potențiale utilizează PFS (perfecte înainte secret - un secret perfect drept), proprietatea protocolul SSL, care asigură că în cazul în care un atacator va prelua din memorie serverul o cheie de securitate, el nu va fi capabil să decodeze tot traficul și accesul la restul cheilor . Multe companii (dar nu toate) folosesc deja PFS - de exemplu, Google și Facebook.

Cum heartbleed?

Ar trebui să-mi schimb parola?

Cum știu care dintre site-urile conțin vulnerabilități și este reparat?

Lista vulnerabilităților site-uri cele mai populare expuse, puteți explora, de asemenea, link-ul.

Cine este responsabil pentru apariția vulnerabilității?

În același timp, deoarece OpenSSL - un proiect open source, este dificil să dea vina pe eroarea cuiva unul. Codul de proiect este complex și conține un număr mare de funcții complexe, și în mod specific Heartbeat - nu cel mai important dintre ele.

Este adevărat că osândit Departamentul de Stat, guvernul SUA a folosit pentru a spiona heartbleed doi ani înainte de publicitate?

Nu este clar. agenția de știri Bloomberg cunoscut a raportat că acesta este cazul, dar merge toate NSA neagă. Indiferent, este mai puțin adevărat - heartbleed este încă o amenințare.

Ar trebui să vă faceți griji cu privire la contul meu bancar?

Cele mai multe bănci nu folosesc OpenSSL, preferând soluția proprietară de criptare. Dar, dacă sunt afectate de îndoieli - trebuie doar să contactați banca și să le punem întrebarea relevantă. În orice caz, este mai bine să urmărească evoluția situației, și rapoartele oficiale de la bănci. Și nu uitați să păstrați un ochi pe tranzacțiile în contul dvs. - în cazul tranzacțiilor necunoscute pentru tine, vom lua măsurile corespunzătoare.

Cum știu dacă să folosească hackeri deja heartbleed pentru a fura datele mele personale?

Din păcate, nu - utiliza această vulnerabilitate nu lasă nici o urmă de server înregistrează activitatea intrus.

Dacă să utilizeze programul pentru a stoca parolele, și ce?

> Heartbleed - vulnerabilitate de securitate în OpenSSL bibliotecă software vulnerabilitate cnezatul unele versiyah_ biblioteca OpenSSL.

ai dreptate, așa corect.

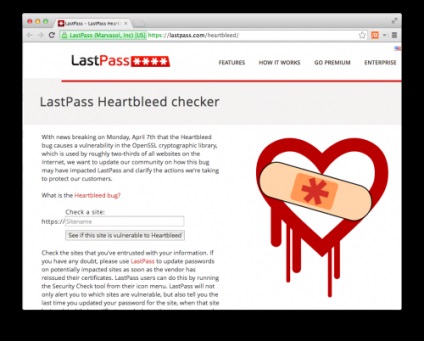

În plus, există un minunat LastPass KeePass parolă sigură.

Îmi pare rău, dar în ceea ce privește funcționalitatea ea siiiiilno utsupaet toate menționate în articol.

Da, cel puțin lipsa unui cross-platform normale. În timp ce el a trăit pe Windows - cu placere sa bucurat Kipasom. După ce sa mutat la Mac a încercat 1Password și a dat seama că în tot acest timp a fost lipsit :) Chiar LastPass, deși nu a recomandat paranoic, mult mai prietenos și mai intuitiv pentru utilizator.

Voi încercați mai întâi să-l împrumutat pentru tine, si apoi arunca o trimitere la descrierea.

Din păcate, utilizați pe un Mac (și, în consecință, pentru a descrie sentimentele lor pe această temă) nu au posibilitatea. Doar aruncat link-ul, este posibil, în principiu. Încercați KeePassX, încercați KyPass. Cine vrea sa - cauta oportunitate, care nu doresc - cauza. Mac nu este la fel de sistem „geeky“, sub care nu ar fi punerea în aplicare a KeePass, IMHO.

Îți spun din nou - am incercat tot ceea ce oferă KeePassX. Trebuie să fie foarte atasat de acest produs și nu este foarte iubitor de a te să-l folosească pe un Mac.