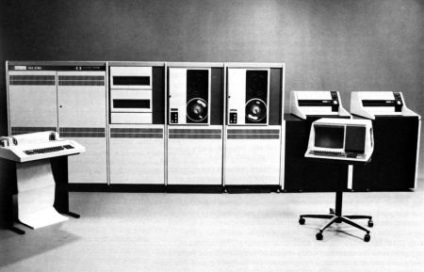

La sfârșitul anilor '70 - începutul anilor '80. Tehnologia de calculator îmbunătățit, astfel încât a făcut posibilă apariția calculatoarelor personale, sau PC-uri, care ar putea prăbuși în case și birouri. Și a avut un impact enorm asupra societății

Odată cu creșterea numărului de utilizatori de calculatoare personale, a existat un grup destul de misterios și aparte în societate: hackerii. Termenul „hackeri“, popularizat în 1983 de către revista „Newsweek“, descrie utilizatorii care preferă să pătrundă în „curajul“ calculatorului, și nu doar îl utilizează. Astfel de oameni se disting prin răutăcios și mintea iscoditoare, personalitate și inteligență, precum și o pasiune pentru computere și rețele. Dar, în plus, hackerii - este un coșmar pentru administratorii de rețea, personalul de securitate și chiar FBI.

Unii hackeri au lăsat amprenta în istoria calculatoarelor, devenind un idol pentru o întreagă clasă de noi membri. Să ne uităm la istorie și uita-te la aceste „zei computer“, care au fost în stare să crape nici o protecție sau chiar să conteste puterile care să fie.

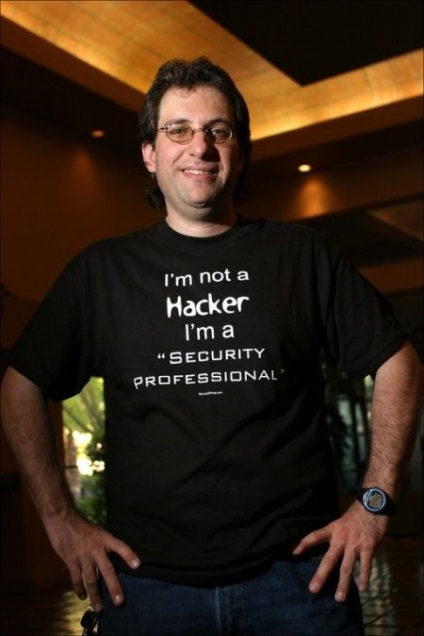

Adrian Lamo, Kevin Mitnick și Kevin Poulsen

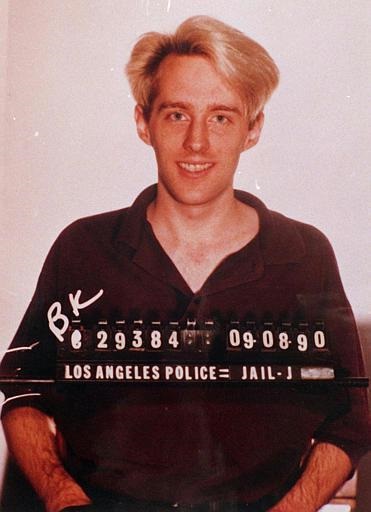

Kevin Mitnick (Kevin Mitnick)

Kevin Poulsen (Kevin Poulsen)

Adrian Lamo (Adrian Lamo)

Adrian Lamo este cu siguranta svol nebun cu cel mai mare număr de administratori de rețea. Din activitățile sale afectate corporații mari, cum ar fi Microsoft, New York Times, AOL, Sun Microsystems, Yahoo. MacDonald și Cingular. El este creditat cu tot felul de atacuri și încălcări ale protecției de securitate a companiei. Lamo pentru a ocoli sistemul de securitate descurajând simplitate. De exemplu, în timpul emisiunii de noapte de știri radiodifuzorul NBC jurnalistul Adrian a oferit pentru a dovedi talentul său chiar în fața obiectivului camerei, iar apoi atacatorul în mai puțin de cinci minute, a pătruns în rețea de televiziune internă în sine. În prezent, Lamo este un specialist în securitate și se bucură de libertate deplină de mișcare, după mulți ani, a fost sub supravegherea guvernului SUA.

Dzhon Dreyper (John Draper)

Phreaking, prima mișcare

Mai multe încercări de a sparge în computerele Marinei US Marinei, „bonkers“ pe computerele inventa propriile lor metode, oameni șocante și să aducă faima inventatorilor. După cum sa menționat mai sus, Dzhon Dreyper a fost unul dintre primii hackeri și a devenit celebru datorită jucărie unui copil.

Instigatorul unei noi mișcări

Blue Box, phreaking - a maselor

„Blue Box“ pentru apeluri gratuite. în anii '70!

Blue Box Jobs și Wozniak.

Dispozitivele Blue Box sunt mai complexe decât un fluier Dzhona Dreypera. Ele ar putea simula toate frecvențele tonale utilizate de către operatori. Cel mai faimos poveste asociat cu Blue Box, spune povestea a modului în care Wozniak cu „cutia albastră“, numit Vaticanul, dandu-se drept Genri Kissindzherom (Henry Kissinger). Se pare că, el a vrut să vorbească cu Papa și să mărturisească.

Abonații în curând a început să se plângă, scriind pe această eroare și tombole operatorilor. Kevin Mitnick, desigur, să răspundă se numește pe sine, în timp ce, uneori, otmachivaya glume indiscret.

Mitnick scroafe panică

Kevin Mitnick atac Pentagon

Cel mai mare succes a venit la Kevin Mitnick în 1983, atunci când a făcut un act cu adevărat impresionant. In timp ce el a fost un student de la Universitatea din California de Sud. Folosind unul din computerele universitare, probabil, TRS-80, cu un procesor de 1,77 MHz Zilog, Mitnick a intrat în rețea globală ARPANET, care este predecesorul internetului, care la acel moment a fost destinat în scopuri militare și corporații unite mari și universități.

triumfă timpurie Mitnick

Penetrante în rețea, Mitnick a ajuns la calculatoarele din momentul cel mai protejate, la computerele Pentagonului. El a avut acces la toate dosarele Ministerului Apărării. La acea vreme nu existau urme de furt de informații sau daune: Mitnick a acționat pur și simplu din curiozitate, și testate abilitățile sale.

Apariția unei conexiuni criptate

În 1987, Mitnick a părăsit activitățile sale ilegale. Kevin a fost în perioada de probă, în conformitate cu ultima teză a instanței, așa că nu a putut permite infracțiuni. La scurt timp, cu toate acestea, Mitnick a fost implicat încă o dată într-o fapte întunecate.

Într-o seară cu prietenul lui Lenny DiSikko (Lenny Dicicco) Mitnick a pătruns în rețeaua internă a laboratorului de cercetare al companiei americane de calculator Digital Equipment Corporation (DEC). Mitnick de a face acest lucru nu a fost dificil, deoarece DiSikko un angajat al laboratorului și, în același timp, a fost o pauză complice. Easynet - rețea internă decembrie - a rupt în jos un atac de hacker, și în curând complici au acces la întregul sistem.

Atac, implementat cu ajutorul unui complice

Așa cum a fost cazul cu atacurile anterioare, invazia de laborator a fost descoperit repede, dar este prevăzută de această dată Mitnick și pregătit. El a criptat sursa apelului, ceea ce face inutile toate încercările de a-l urmări în jos. Și de data aceasta Mitnick a intrat în sistemul nu este în afara de simpla curiozitate sau pentru a testa abilitățile sale: el a avut un alt scop. Hacker a vrut să profite de sistemul de operare VMS sursă, dezvoltat de decembrie pentru calculatoarele VAX.

Mitnick a luat toate măsurile de precauție, dar nu a realizat un singur lucru - propriul său prieten. Kevin iubea jocul și tombole, astfel încât odată ce el a numit prietenul lui Lenny angajator DiSikko pretins reprezentant al guvernului. El a spus, în cazul în care unul dintre angajații săi (DiSikko) cu probleme fiscale. Nu DiSikko aprecia o glumă și a decis să se răzbune pe cont propriu.

DiSikko trădat Mitnick, informându angajatorul despre invazia Mitnick în rețeaua companiei. Apoi a contactat FBI-ul și a spus că el ar putea trece de hacker, care a primit în mod regulat în rețeaua de laborator. În cadrul întâlnirii cu DiSikko Mitnick hacker a intrat în capcana stabilit de propriul său prieten, care a venit însoțit de doi agenți FBI. Mitnick a fost arestat.

Cazul instanță nu a durat mult: compania decembrie hacker acuzat de furtul de informații și a cerut despăgubiri de mai mult de 200 000 $ Mitnick a fost condamnat la un an de închisoare, în plus, el a trebuit să participe la cursul de șase luni de tratament de dependenta de calculator.

Crearea primului „vierme“

Hackerii în momentul invadat nu numai rețeaua, au contribuit, de asemenea, la crearea primului „vierme“, răspândit prin intermediul internetului. Conceptul de „vierme“ este ușor diferit de hacking clasic, dar „viermi“ sunt pe același principiu, dar în loc să intre în rețea în sine, hacker-ul trimite un mic program, programat pentru a efectua diferite sarcini. Conform acestui principiu, Robert Tappan Morris (Robert Tappan Morris), care este acum un profesor titular la Massachusetts Institute of Technology (MIT), în laboratorul de informatică și inteligență artificială, a creat primul „vierme de Internet“.

Și din nou, pentru a crea un „vierme“ Morris curiozitate motivată. Potrivit lui, scopul principal al programului său a fost de a evalua adevăratele dimensiuni ale internetului, și anume, determină numărul de calculatoare conectate la acesta. Deși nu multe mașini au fost conectate la Internet, dar, în ciuda estimărilor de Morris, „vierme“ lui a provocat pagube mult mai mult decât era de așteptat.

Mai periculos „vierme“ decât se aștepta inițial

„Worm“ Morris trimis de la calculatoare la MIT, a fost programat pentru a se asigura că scana computerul și se copiați în sistem, în cazul în care autovehiculul nu a fost încă infectat. Problemele au început atunci când Morris a venit cu ideea că unii administratori de sistem pot veni cu copii contrafăcute de truc pentru a pacali „viermele“ și să-l creadă că computerul este deja infectat. Apoi a modificat codul de program pentru a „vierme“ copii stânga de fiecare dată, indiferent dacă computerul este infectat sau nu.

„Worm“ Morris sa răspândit rapid, infectarea mii de computere în doar câteva ore. Aproximativ estimat că recuperarea fiecărui sistem infectat va costa intre 200 $ la 53.000 $, în funcție de computer. Pentru a opri „vierme“, au fost mobilizate diverse echipe de programatori, pentru a neutraliza atacul a avut mai multe zile.

Robert Tappan Morris a fost condamnat pentru fraudă informatică și a fost condamnat la trei ani de probațiune, 400 de ore de muncă în folosul comunității și o amendă $ 10,050.

Se joaca cu FBI si 17 luni de persecuție

Poulsen tachineaza FBI

Cea mai mare crimă virtuală

Oamenii sunt angajate în hacking, nu numai din curiozitate și entuziasm, uneori, cauza de bani implicate. Cel mai elocvent exemplu - un jaf bancar, în scopul de a obține bani, uneori, a reușit să fure milioane. Deci, Vladimir Levin (Vladimir Levin) a câștigat notorietate prin furtul de mai multe milioane de dolari în circumstanțe ciudate.

Furat 10 milioane de dolari

Capture Mitnick: lupta dintre hackeri

Mitnick atac rival

în vârstă de 16 de ani, și a invadat NASA (NASA)

Potrivit declarației NASA, valoarea software-ului James furat este estimat la 1,7 milioane de $. Ca urmare a descoperirii de hacking NASA a trebuit să închidă sistemul pentru a testa și aduce la starea de lucru, la un cost de 41 $ 000. Tanarul hacker a prins rapid, deoarece NASA va face totul să-l oprească.

Cu toate acestea, vârstă tânără, James la ajutat să evite închisoare. Conform estimărilor avocaților, dacă un infractor adult, pentru furtul unei super-documente secrete ar amenința cel puțin zece ani de închisoare. La rândul său, Dzhonatan Dzheyms a comentat cu această ocazie: „Codul în sine - prostiile nu este în valoare de 1,7 milioane $, cum se spune.“.

El a vrut să afle mai multe despre OZN-uri

Atmosfera de secretizare invaluit Zona 51 (Zona 51), iar povestea despre extratereștri de la Roswell, a dat nastere nenumărate zvonuri cu privire la activitățile Departamentului Apărării al SUA, precum și acuzațiile potrivit cărora ascunde militare toate urmele de forme de viață extraterestre. Pentru unii este o fantezie, dar pentru cineva, și de afaceri serioase - în jurul valorii de controversa încă furios. în vârstă de 39 de ani, Scot el a decis să găsească răspunsuri la toate întrebările. Cum? Doar infiltrarea computerele armatei.

Curiozitatea duce la închisoare

Atacul asupra „New York Times“

Invazia „inima“ a ziarului

DVD Jon - hacker anti-DRM

Șapte ani de luptă împotriva hackerilor DRM

Programul QTFairUse poate avea acces la datele originale în fișierul cumpărat de la magazinul iTunes, și le-a prelua, ocolind informațiile metoda de protecție. Primele teste au fost neconcludente, deoarece fișierele nu au fost citite la toți jucătorii. Cu toate acestea, DVD Jon și-a îmbunătățit programul său, care a devenit un cosmar pentru afacerea Apple.

Furt de codul sursă Windows

Codul sursă Windows în Wild

Datele au fost furate direct din rețeaua Microsoft. hacker necunoscut a intrat în rețeaua internă a companiei, crăparea parola unuia dintre calculatoare. Codul sursă răspândit rapid pe internet, mai ales pe P2P-rețele. Din fericire, în ciuda faptului că toate se temea cel mai rău, consecințele acestui furt au fost destul de moale.

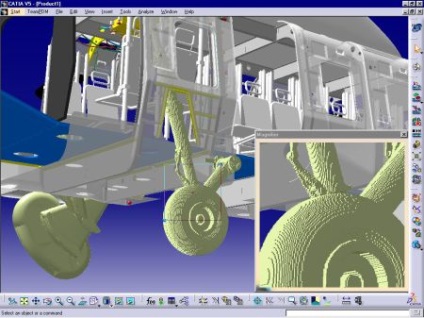

Furt de la Dassault la 245 milioane. Dolari

Invazia cu consecințe grave

După forțarea unul deschis de servere Dassault, hacker, ASTRA cu numele de cod capabil de a obține acces la întreaga rețea. După aceea, nu a fost dificil să fure un număr de documente, precum și de modelare de software profesional. Fiind foarte atent, penale, înainte de a părăsi rețeaua, șters toate urmele șederii sale.

După securizarea software-ului, ASTRA a început de vânzare-l on-line cu ajutorul complicelui său decât de Dassault estimat daunele provocate de companie mai mult de 300 de milioane de dolari. Hackerul a fost arestat la domiciliul său din Atena. Poliția a confiscat de la el 16 CD- și DVD-ROM, precum și hard disk sale. Identitatea complice hackerului nu a fost stabilită, se știe doar că el trăiește în Regatul Unit.

Hacking a apărut în anii '70. secolul trecut, dar unele dintre cele mai multe grupuri care s-au format în jurul valorii de această mișcare, există în ziua de azi.

Tot mai mulți oameni au posibilitatea de a utiliza Internetul, și hackerii și așa-numitele „script kiddies“ (computer huligani adolescente), acum mai mult ca oricând. Cu toate acestea, noi nu vedem creșterea rapidă a atacurilor la scară largă împotriva sistemelor informatice, care ar trebui să fie proporțional cu creșterea numărului de hackeri. Mișcarea a fost direcție ușor diferită, în comparație cu perioada de înflorire hacking.

Unele atacuri încă face senzație, și administratorii de sistem trebuie să plătească pentru asta. Kevin Mitnick și John Draper, care a intrat in istorie, deja calmat și sa stabilit în jos, iar curentul sistemelor informatice de securitate profesioniști se confruntă cu o mai puțin periculos, dar este mult mai masiv amenințare.