Modalități de conectare la echipamentele Cisco Systems

Anterior, am ridicat deja tema de instalare a echipamentelor Cisco Systems. Metoda de conectare a fost întotdeauna un port de consola. În practică, putem fi confortabili nu numai cu această metodă de conectare, de exemplu, există dorința / necesitatea de a instala echipamentul de la distanță. Prin urmare, în acest articol vom examina pe scurt diverse modalități de conectare la echipamentele Cisco.

Prima opțiune este portul consolei

În ciuda faptului că am considerat deja această variantă de conexiune, vom discuta mai detaliat. Această conexiune este utilizată în următoarele situații:

· Configurație hardware inițială (alte metode de conectare trebuie configurate doar).

· Dacă alte metode de conectare nu sunt disponibile în prezent din cauza unei defecțiuni hardware sau de infrastructură.

· Sunteți direct lângă echipament și sunteți în prezent cel mai confortabil cu această metodă.

Pentru a reproduce această metodă în pachetul Tracer. creați un comutator Catalyst 2960 (comutator 0) și un computer (PC 0). Conectați-le utilizând interfața RS-232. Acesta va arata astfel:

Computerul este conectat la comutator cu un cablu consola

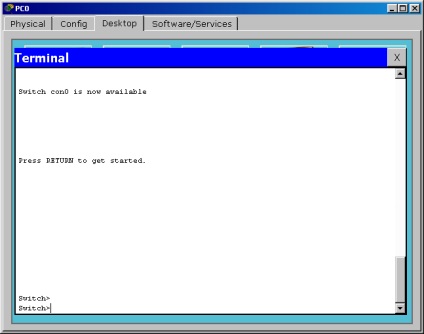

Faceți dublu clic pe computerul virtual, în fereastra care apare, accesați fila "Desktop", porniți aplicația "Terminal".

Nu este nevoie să modificați setările, faceți clic pe butonul "OK" și vă conectați la comutator prin portul consolei.

Ați conectat comutatorul prin portul consolei

Am obține același rezultat dacă am conectat fizic calculatorul la un switch și am fost conectat la acesta folosind HyperTerminal sau Putty.

După cum ați observat, atunci când vă conectați pentru prima oară, hardware-ul nu vă solicită un login sau o parolă. Aceasta înseamnă că oricine a obținut cumva acces fizic la hardware-ul dvs. poate face orice modificare a configurației. În condițiile în care echipamentul este ascuns în siguranță în camera serverului, care are un cerc limitat de proxy-uri, acest caz este incredibil, dar situația este diferită și ar fi bine să fii în siguranță.

Comutare (config) #username privilegiul de test 1 parola 123

Conectați consola #line (config) 0

Conectați consola #line (config) 0

Există încă un număr de parametri configurați pentru detalii, mergeți la configurarea liniei consolei cu comanda "consola de linie 0", apoi executați "?".

A doua opțiune - conectați la portul AUX

Portul AUX poate fi de asemenea utilizat pentru conectarea la echipament. Necesitatea conectării prin acest port poate apărea dacă ați făcut cumva imposibilă conectarea prin portul RS-232. De asemenea, puteți conecta un modem și puteți efectua monitorizarea și gestionarea echipamentului. Această caracteristică este rar utilizată, deci nu vom mai rezista.

Trebuie remarcat faptul că Packet Tracer nu are capacitatea de a emula această opțiune de conectare, prin urmare va lua în considerare această opțiune în mod speculativ, fără a se testa în practică.

Comutare (config) #interface vlan 1

Comutare (config-if) #ip adresa 192.168.1.1 255.255.255.0

De regulă, echipamentul Cisco profesional nu este configurat utilizând interfața web, deoarece acest lucru nu este sigur, și, de asemenea, există mai puține opțiuni disponibile în acesta decât atunci când lucrați prin consola. Dacă, de asemenea, nu utilizați interfața web, este de dorit să o dezactivați:

Router (config) #no ip server http

Router (config) # nici ip http server securizat

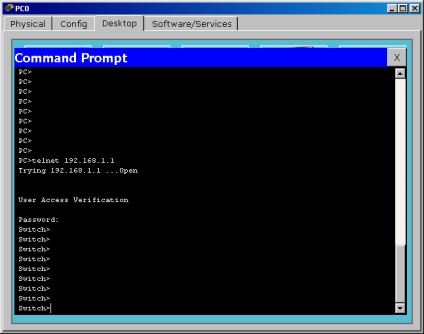

Această opțiune implementează o conexiune la distanță la interfața consolei, ceea ce permite o modalitate obișnuită și obișnuită de configurare a echipamentului fără a se conecta la acesta cu ajutorul unui cablu și de a face acest lucru, de exemplu, de la domiciliu.

Luați în considerare această metodă mai detaliat. Vom colecta în pachetul Tracer următoarea schemă:

Comutare (config) #interface vlan 1

Comutare (config-if) #ip adresa 192.168.1.1 255.255.255.0

Comutare (config) #line vty 0 4

Dacă am făcut totul bine, atunci vom vedea următoarea ieșire:

Utilizarea telnet pentru a accesa consola hardware

Comutare (config) #line vty 0 4

Comutați (config-line) # autentificați local

Telnet are un dezavantaj semnificativ. Traficul este transmis în formă clară și nu este criptat în nici un fel. orice atacator care ascultă traficul pe oricare dintre nodurile intermediare va putea afla toate datele, inclusiv datele de conectare / parola contului dvs., ulterior, utilizând-o sau la discreția sa.

Pentru telnet, există o înlocuire bună cu criptarea datelor - protocolul ssh. Pentru ao configura, executați următoarele comenzi:

Router (config) # hostname test

test (config) # nume de domeniu ip test.test

test (config) # username parola de test 123

test (config) # ip ssh versiunea 2

test (config) # cheie crypto genera rsa

test (config) # line vty 0 4

test (config-line) # input de transport ssh

Primul și al doilea rând specifică domeniul și gazda. Ele sunt necesare pentru a genera cheia. Versiunea Ipssh 2 specifică versiunea ssh. "Ssh transport de intrare" spunem ca conexiunea la linia virtuala a terminalului este posibila numai folosind ssh.

Acest articol ar trebui completat, cel mai bine, până la întâlniri noi.