Combinând două rețele folosind VPN.

Andrey Chistov (Domovoy)

Zaitsev Anton (GifTed)

NetworkDoc.Ru

În acest articol, vom descrie procesul de creare a unui tunel VPN pentru a stabili o conexiune între două rețele locale de birouri la distanță prin Internet și colaborarea dintre utilizatorii rețelei prin stabilirea unei relații de încredere între controlerele de domeniu ale rețelelor locale de birouri.

Este necesar să se combine ambele rețele prin crearea unui tunel VPN, pentru a crea relații de încredere între domenii pentru a organiza munca comună a utilizatorilor.

Tunel Tuning cu Microsoft ISA Server

Serverul Microsoft ISA include experți care oferă configurație și mecanism de securitate VPN. Acestea vă permit să configurați VPN-ul pentru a lucra într-o varietate de situații, de exemplu, conectând utilizatorii sau sucursalele mobile unul cu celălalt.

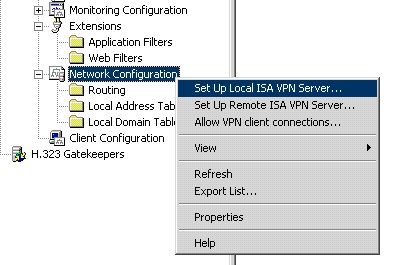

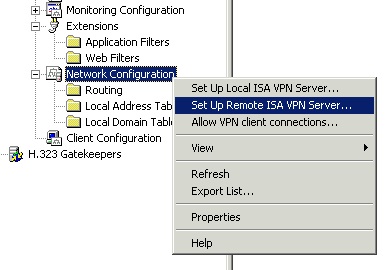

Pentru a crea conexiuni VPN, există trei vrăjitori care sunt disponibili din nodul Configurare rețea din arborele consolei de administrare ISA.

- Expertul Local ISA Server VPN este folosit pentru a configura serverul ISA local care acceptă conexiunile. Serverul ISA local poate fi, de asemenea, configurat pentru a iniția conexiuni la alt computer.

- Expertul Remote ISA Server VPN este utilizat pentru a configura un server ISA la distanță care inițiază și acceptă conexiuni de la alte computere.

- Expertul de rețea privată virtuală ISA este utilizat pentru a conecta utilizatorii în roaming.

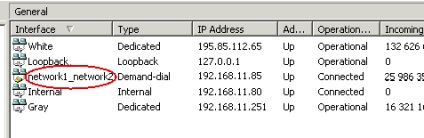

În prima etapă, trebuie să determinăm rolurile serverelor ISA. Unul dintre serverele noastre va fi gazda și al doilea apelant. Aici este necesar să se procedeze la nevoile utilizatorilor rețelelor locale și la nevoia lor de a utiliza resursele de rețea ale biroului de la distanță. În consecință, vom face tunelul VPN permanent, dar, în opinia noastră, acest pas nu trebuie ignorat.

Pentru a simplifica configurarea conexiunilor VPN, vom folosi experții ISA de firewall care sunt lansați din nodul Configurare rețea din arborele consolei ISA Management.

Pe serverul ISA care va acționa ca conexiune de primire, selectați Set Up Local ISA VPN Server,

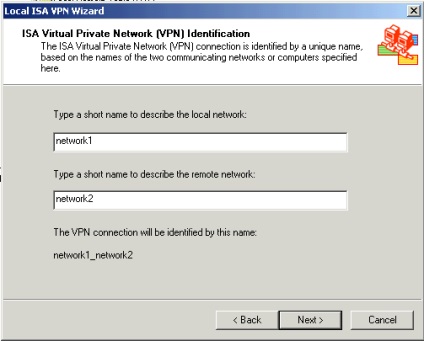

apoi urmați instrucțiunile expertului, introduceți numele conexiunii VPN locale și la distanță.

Trebuie menționat faptul că aceste nume vor fi ulterior utilizate de serverul ISA ca nume de indicații pentru conexiunea creată, filtre și utilizatorul în numele căruia serverul ISA va iniția această conexiune.

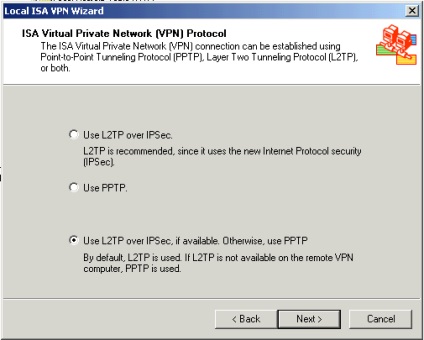

Următorul pas este selectarea protocolului pe care îl vom folosi când conectăm printr-un tunel VPN.

Dacă nu știți ce protocol veți folosi, marcați ultimul element, acest lucru va permite utilizarea oricăror protocoale, dacă este necesar, fără a aduce modificări semnificative configurației serverului ISA.

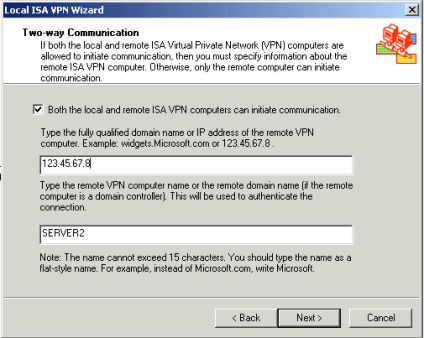

Apoi, alegem cum va fi inițiată conexiunea dintre serverele ISA. Deoarece configurăm conexiunea la serverul ISA care primește, putem, fără a observa opțiunea Atât locală cât și la distanță, mergeți la pasul următor, dar în acest caz utilizatorii acestei rețele locale nu pot stabili o conexiune la rețeaua la distanță dacă VPN Conexiunea nu este inițiată de către serverul ISA apelant.

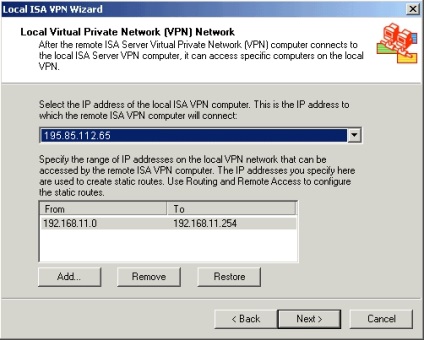

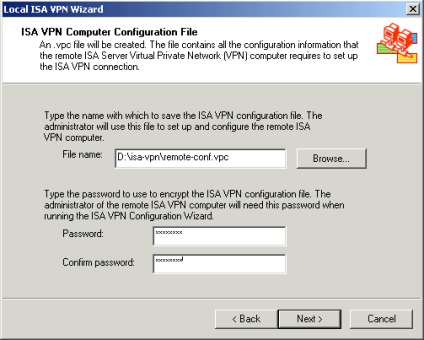

În ultima etapă a configurației serverului ISA VPN primit, specificăm numele fișierului în care va fi salvată configurația pentru serverul ISA VPN la distanță și, dacă este necesar, parola.

Fișierul de configurare creat de serverul ISA trebuie transferat către un server ISA la distanță.

Pentru a configura un server ISA la distanță și pentru a crea o conexiune VPN apelantă pe acesta, trebuie să rulați asistentul Set Up Remote VPN Server.

După instrucțiunile expertului, specificați fișierul de configurare și parola.

Configurarea serverelor WINS în rețelele de la distanță

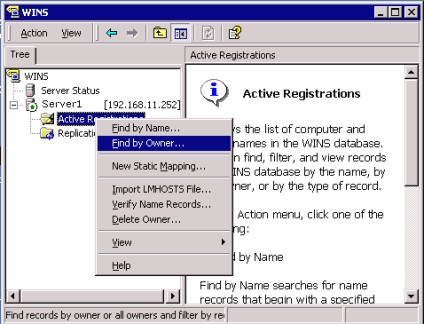

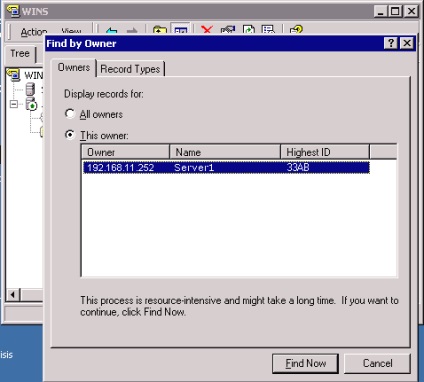

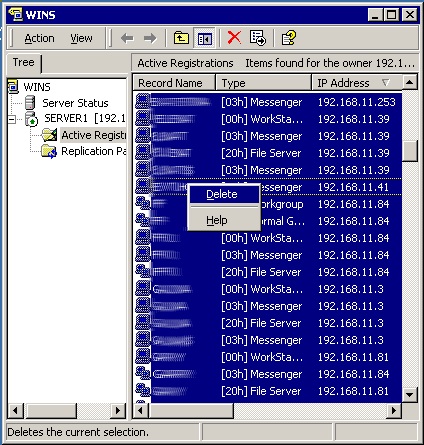

În fereastra Găsiți după proprietar care se deschide, selectați serverul dvs. și faceți clic pe Găsiți acum

După aceasta, înregistrările active de înregistrare de pe serverul WINS vor fi afișate în fereastra de înregistrare activă. Apoi, selectați întreaga gamă de înregistrări și ștergeți-le.

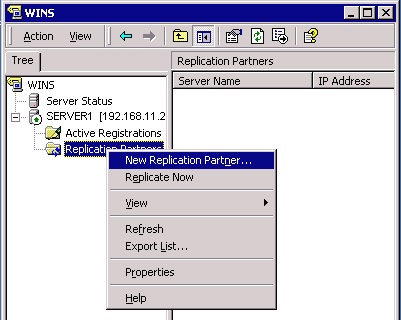

Configurați partenerii de replicare a bazei de date WINS.

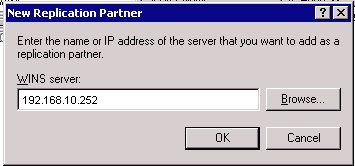

Pentru a configura replicarea între serverele WINS, accesați meniul Replication Partners și selectați New Replication Partner din meniul de comenzi rapide.

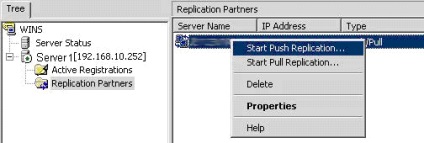

În acest stadiu, crearea partenerilor replici este completă, cu trecerea timpului, în funcție de performanța serverului și de lățimea de bandă, meniul Active Registrations va afișa înregistrările proprietarilor de baze de date ale serverului WINS.

Replicarea forțată poate fi pornit din meniul Replication Partners

- Începe replicările Push (înregistrările sunt trimise partenerului de replicare)

- Începeți replicările trageți (intrările sunt solicitate de la partenerul de replicare)

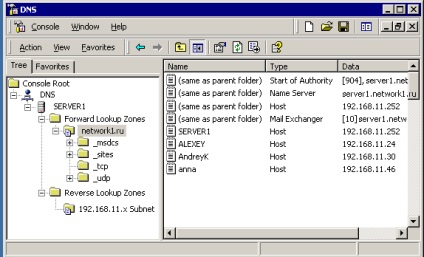

Configurarea serverelor DNS în rețelele de la distanță.

Înainte de a începe configurarea serverelor DNS, este necesar să verificați controlerele de domeniu pentru erori. Pentru a verifica este mai bine să utilizați utilitățile dcdiag și netdiag din MS Support Tools. astfel încât trebuie să verificați mesajele de avertizare și avertismentele din Vizualizările evenimentelor. Dacă sunt detectate erori, acestea trebuie eliminate înainte de a începe configurarea zonelor DNS.

Inițial, în zona creată ar trebui să existe înregistrări:

- Înregistrarea domeniului SOA

- Înregistrarea serverului de nume NS

- Înregistrarea gazdă a controlerului de domeniu PTR

Permisiunea de a transfera zone între serverele DNS

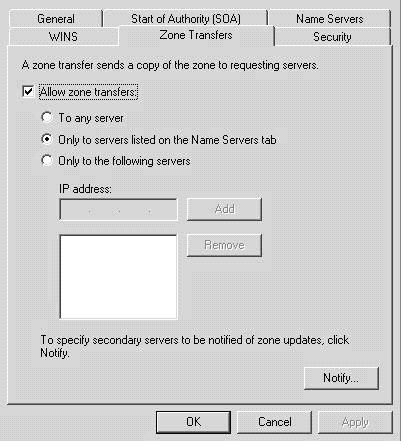

Apoi trebuie să permitem transferul de zone între serverele DNS, pentru aceasta este necesar să se deschidă Proprietățile zonei.

În fila Transferuri zonale, permitem transferul zonei selectând caseta de selectare Permite transferuri de zone și specificând direcția transferului, numai serverele listate pe serverele afișate numai pe pagina serverului de nume.

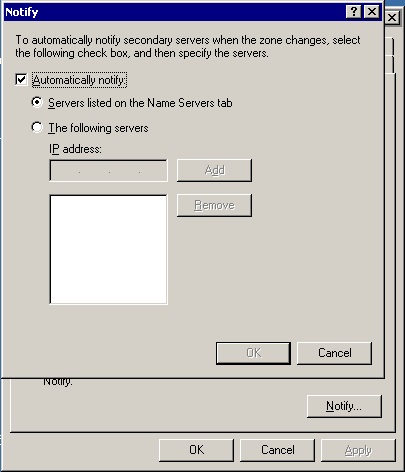

În mod similar, configurați notificarea de actualizare a zonei, butonul Notificare.

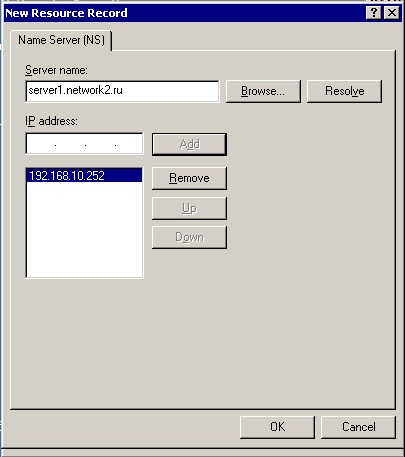

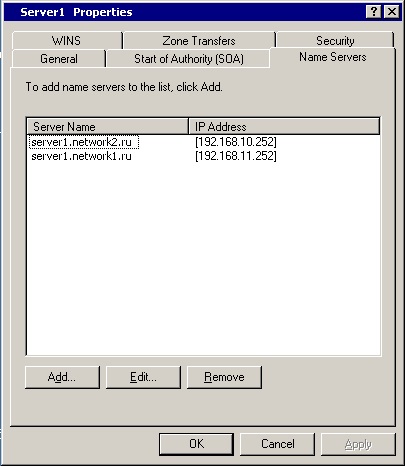

Accesați fila Nume servere și faceți clic pe butonul Adăugați. care ar adăuga la lista serverelor DNS permise serverul domeniului la distanță.

Adăugăm serverul prin IP, dacă nu rezolvă, vom începe numele în format server.domain.ru. După adăugare, ambele servere trebuie să fie în listă.

Creați zone secundare ale serverelor DNS la distanță

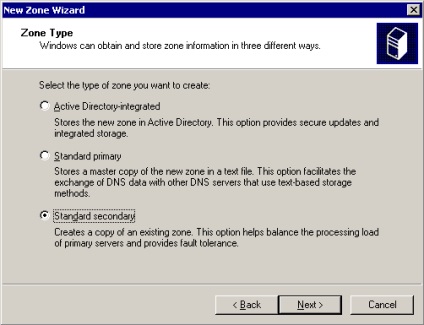

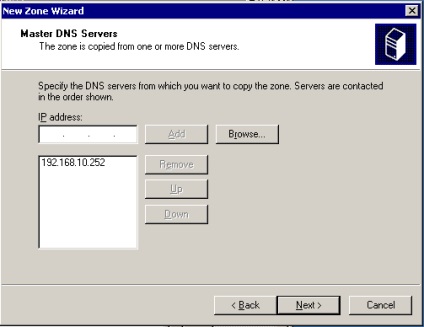

Acum trebuie să creăm zonele de pe serverul DNS secundar al zonelor disponibile pe serverul DNS la distanță. Pentru a face acest lucru, marcați filiera Forward Lookup Zones și selectați New Zone făcând clic dreapta în meniul contextual. În fereastra expertului, indicăm crearea unei zone secundare standard.

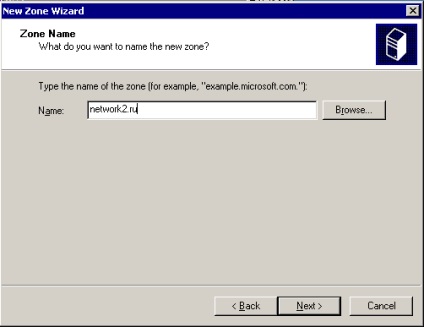

În fereastra următoare, introduceți numele zonei, trebuie să se potrivească cu numele domeniului la distanță.

Ultima fereastră a expertului va afișa informații generale despre zona creată, dacă toate sunt introduse corect, faceți clic pe Terminare și creați zona.

După aceasta, trebuie să creați o zonă secundară pentru zona de căutare înapoi a domeniului la distanță.

Principiul creației este același ca și în zona Forward Lookup.

După aceea, zonele trebuie să fie reproduse de la serverul de la distanță. După ce se repetă zonele, puteți trece la pasul următor.

Există o altă modalitate de a configura zone DNS pentru a asigura "vizibilitatea serverului" în multe cazuri mai corectă, este utilizată atunci când distribuie zone pe Internet, este delegarea de zone.

Există 2 domenii domain1.ld și domain2.ld

Serverele DNS domain1.ru - NS1.domain1.ru - 192.168.10.1 și NS2.domain1.ru - 192.168.10.2

Serverele DNS domain2.ru - NS1.domain2.ru - 192.168.11.1 și NS2.domain2.ru - 192.168.11.2

Aceasta este metoda preferată atunci când se utilizează un canal de comunicare stabil.

Stabilirea relațiilor de încredere între domenii la distanță.

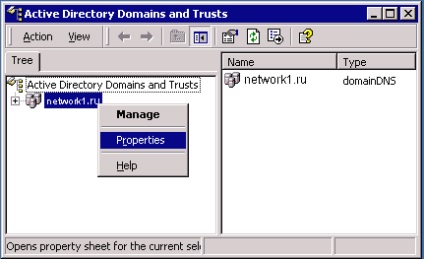

1. Porniți modulul snap-in Active Directory Domain și Trust.

2. Specificați domeniul care ar trebui să participe la relația de încredere și faceți clic pe butonul din dreapta al mouse-ului. În meniul contextual care apare, selectați comanda Proprietăți.

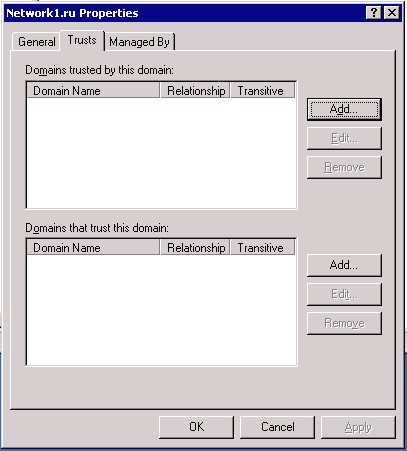

3. În fereastra proprietăților domeniului, faceți clic pe fila Trujdii. Faceți clic pe butonul Adăugați din grupul Domenii de încredere deținut de acest domeniu.

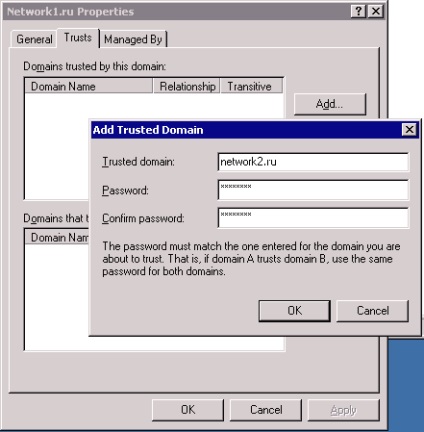

4. În caseta de dialog Adăugare domeniu de încredere, specificați numele celui de-al doilea domeniu de încredere, parola pentru înregistrarea în domeniul specificat și apoi confirmați-l.

Faceți clic pe OK.

Apare o casetă de mesaj care arată că relația de încredere nu poate fi verificată deoarece a doua jumătate a relației de încredere nu a fost stabilită.

5. Apoi trebuie să mergeți la domeniul de la distanță. al cărui nume a fost specificat anterior în fila Trusturi, executați modulul snap-in Domain și Trust Active Directory și deschideți proprietățile domeniului așa cum este descris în pasul 2.

6. Repetați pașii 3 și 4, ținând cont de faptul că rolul domeniului sa schimbat la celălalt: dacă primul domeniu a fost principalul, atunci al doilea domeniu ar trebui să fie de încredere și invers. După ce ați terminat configurația, faceți clic pe OK. Apare o casetă de mesaj care vă informează că relația de încredere a fost creată cu succes.

Această relație de încredere este unidirecțională. Pentru a crea o relație de încredere bidirecțională între domeniile din diferite păduri, trebuie să repetați procedura de mai sus, dar să schimbați rolurile domeniului. Domeniul de încredere ar trebui să devină principal și invers.

Rețeaua de vecinătate. Configurarea suplimentară a computerelor din rețea.

- Eliminați toate înregistrările gazdă de la serverele DNS, inclusiv din zona inversă, cu excepția înregistrărilor serverului și a înregistrărilor cu aliasuri. Faceți acest lucru pentru ambele domenii pe toate serverele DNS care participă la zonele de transfer. Re-programați zonele manual sau așteptați ca serverele să efectueze replicarea.

- Ștergeți baza de date a serverului WINS și replicați manual bazele de date sau așteptați ca acestea să fie executate de servere.

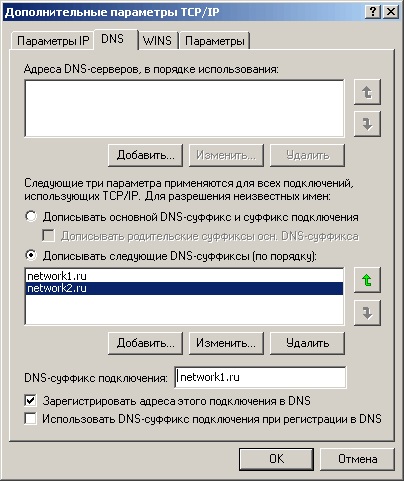

De asemenea, puteți utiliza configurația suplimentară a setărilor de conectare la rețea pe computerele locale. Pentru aceasta, deschideți proprietățile TCP / IP ale conexiunii la rețea. Accesați fila DNS a setărilor protocolului avansat.

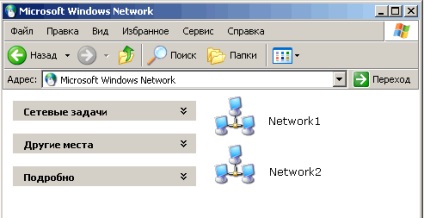

Prin urmare, cu setările potrivite, obținem un singur spațiu de rețea pentru două rețele la distanță. Afișarea domeniilor și grupurilor de lucru ale rețelelor cu un mediu în rețea.

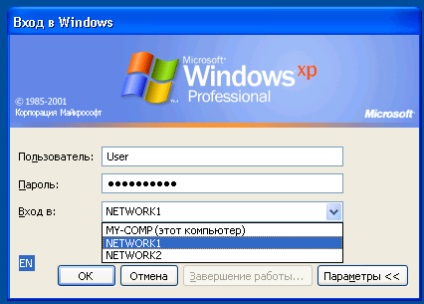

Abilitatea utilizatorilor de a se conecta atât la domenii locale cât și la domenii de la distanță folosind oricare dintre computerele din rețelele locale.