În ultimele câteva luni a apărut un spam activ al site-urilor hackate cu pagini html statice care conțin conținut și legături cu hieroglife. Acestea sunt intrările japoneze.

Paginile de intrare fac parte din SEO „negru“, care se realizează cu ajutorul căutare de promovare fără scrupule site-uri comerciale. Paginile Perelinkovyvayut de intrare (în acest caz, japonez cumpărături pe Internet), care permite creșterea masei de referință a site-ului, greutatea paginii și crește poziția de pagini în rezultatele de căutare, precum și creșterea pagina de index de PR în Google.

Paginile de intrare sunt de încărcare mai multe pagini pe secundă, astfel încât câteva zile numărul de fișiere HTML poate crește până la 50 000. În afară de faptul că aceste pagini zamusorivayut hosting, megaocteți de spațiu pe disc consumatoare, iar mii de inode, ele sunt, de asemenea, indexate de motoarele de căutare, și afectează în mod negativ site-ul rezultatelor căutării piratat . Ștergerea paginilor de date ale SERPs, din păcate, foarte nu este un proces rapid, deoarece nu este suficient doar să le eliminați de la gazdă, este necesar să bot de căutare pentru a efectua o completă re-indexeze site-ul și a constatat că pagina a dispărut, iar apoi actualizați indexul de căutare, eliminarea paginilor din problema . Acest proces depinde de viteza de site-ul de indexare, iar în unele cazuri poate dura mai multe luni.

Prin urmare, pentru tratamentul unui site pe care doriți să scanați într-un mod paranoic, apoi îndepărtați cu atenție toate script-urile rău intenționate (backdoor) pe raportul, apoi ei înșiși pagini de spam. Pentru a relua un site dintr-o copie de rezervă este lipsită de sens, deoarece este din nou hacked și reîncărcate ușile. După tratament, trebuie să închideți imediat vulnerabilitatea (pentru a actualiza CMS si plug-in-uri și / sau de a realiza „cimentare“ a site-ului).

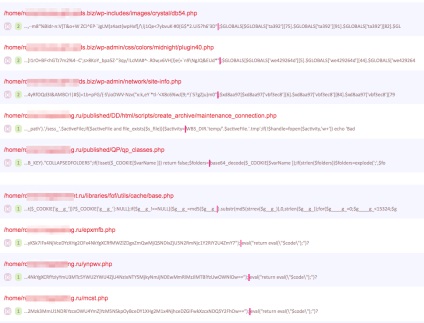

Cererea de descărcare pentru o pagină de intrare se duce, de obicei, la un script găzduit în directorul rădăcină al site-ului. În acest caz - cod.php.

Codul script.php execută codul PHP, care îi este transmis prin variabila "yt".

Mai mult, ca și în matryoshka, un alt fragment de cod PHP este transferat la variabila "yt", care execută ceea ce este codificat în variabila "z0" în formatul base64.

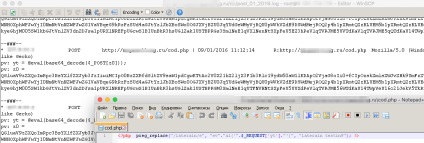

Dacă descifrați fragmentul codificat, acesta va fi

După cum putem vedea, acesta este din nou fragmentul de bază64. De asemenea, o decriptați.

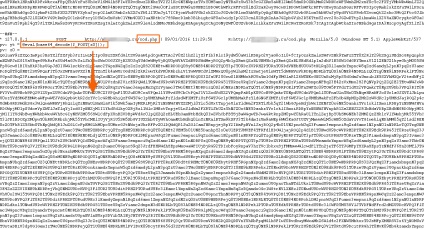

Acest cod este stocat într-o pagină HTML statică fișier care este în același fragment de mai sus (în Base64 codificat)

Deci, de câteva ori pe secundă, întreaga mașină scrie mai multe fișiere pe disc și mănâncă până la 300 de megaocteți pe găzduire în 2-3 zile.

Paginile de spam pot fi descărcate atât în directorul rădăcină al site-ului, cât și în directoarele generate, numite de obicei caractere aleatoare și plasate în directorul rădăcină al site-ului. La un moment dat, au fost de asemenea populare și conținoarele de conținut wp și wp-uri, în care au fost înregistrate până la 10.000 de pagini de spam. Și, indiferent de CMS pe care site-ul a lucrat.

Dacă ați activat SSH în hosting, puteți găsi și elimina astfel de pagini destul de repede. Deoarece limba paginilor este japoneză, acestea conțin de obicei fragmentul lang = "ja". Pe acesta puteți găsi toate paginile cu codificare japoneză și le puteți șterge utilizând comanda Find:

găsi. -name '* .htm *' - tipul f -exec grep -l 'lang = "ja"' <> \; -delete

O altă opțiune este ștergerea paginilor după data adăugării

Dacă nu reușiți să rezolvați problema cu ușile, contactați-ne la "Revizie".