Infrastructura IT pentru întreprinderea dvs.

Principala frontieră de autentificare este astăzi sistemul de protecție cu parolă, disponibil în toate produsele software moderne. În conformitate cu practica stabilită, înainte de a începe să lucreze cu sistemul de operare, utilizatorul trebuie să se înregistreze prin notificarea numelui și a parolei. Numele este necesar pentru a identifica utilizatorul, iar parola confirmă corectitudinea identificării. Informațiile introduse de utilizator în modul de dialog sunt comparate cu informațiile disponibile pentru sistemul de operare. Dacă testul dă un rezultat pozitiv, atunci utilizatorul devine disponibil tuturor resurselor sistemului de operare asociate contului său.

Să presupunem că sunteți pe un computer al unui alt computer, lucrați pe Windows. Trebuie să extrageți parolele acestui utilizator. Cum sa fii? Puteți face mai întâi o copie de sector a hard disk-ului (pentru a nu strica ceva pe original). Acum, să vedem ce este software-ul pentru recuperarea parolei (cracare).

Ce este un cracare de parole?

Cea mai eficientă metodă este hacking-ul protecției prin parolă a sistemului de operare, sub care este atacat un fișier de sistem care conține informații despre utilizatorii legali și parolele acestora. Cu toate acestea, orice sistem de operare modern urmărește să protejeze în mod fiabil parolele utilizatorilor care sunt stocate în acest fișier utilizând hash. Hashingul în criptografie este un proces ireversibil, adică având un hash calculat pe baza unor date, un atacator nu poate restabili datele originale în nici un alt mod decât printr-un atac de căutare complet. În plus, accesul la astfel de fișiere, de regulă, este interzis implicit chiar și pentru administratorii de sistem, fără a mai vorbi de utilizatorii obișnuiți ai sistemului de operare. Cu toate acestea, în unele cazuri, un atacator reușește să obțină un fișier cu nume de utilizator și parolele lor criptate prin diverse trucuri. Și apoi ajută la așa-numitele crackere de parole - programe specializate care servesc la spargerea parolelor sistemelor de operare.

Cum funcționează cracarea parolei?

Masa curcubeului este creată prin construirea de lanțuri de parole posibile. Fiecare lanț începe cu o parolă aleatorie posibilă, apoi este expusă funcției hash și funcției de reducere. Această funcție convertește rezultatul funcției hash la o parolă posibilă. Parolele intermediare din lanț sunt aruncate, iar numai primul și ultimul element al lanțurilor sunt scrise în tabel. Crearea tabelelor necesită timp și memorie (până la sute de gigaocteți), însă pot repara foarte repede (în comparație cu metodele uzuale) parola originală.

Pentru a recupera parola, această funcție hash este supusă funcției de reducere și este căutată în tabel. Dacă nu se găsește nici o potrivire, atunci funcția hash și funcția de reducere sunt aplicate din nou. Această operație continuă până când se găsește o potrivire. Când se găsește o potrivire, lanțul care îl conține este restabilit pentru a găsi valoarea aruncată, care este parola pe care o căutați. Ca rezultat, obținem un tabel care, cu o mare probabilitate, poate restaura parola într-un timp scurt.

Tabelele pot sparge numai funcția hash pentru care au fost create, adică tabelele pentru MD5 pot să cracheze numai hash-ul MD5. Teoria acestei tehnologii a fost dezvoltată de Philippe Oechslin ca o versiune rapidă a metodologiei tradeoff-time memory. Pentru prima dată, această tehnologie a fost folosită în programul Ophcrack pentru a sparge hash-urile LanMan, utilizate în Microsoft Windows. Mai târziu a fost dezvoltat un alt program, RainbowCrack, care poate lucra cu o mulțime de hashes, de exemplu LanMan, MD5 și SHA1.

Rezultatele hashing-ului sunt comparate cu ceea ce este scris în fișierul de sistem, unde sunt localizate parolele de utilizatori ale acestui sistem. În acest caz, ca variante de parolă, crackerele de parole utilizează secvențe de caractere generate automat dintr-un anumit set de simboluri. Această metodă vă permite să spargeți toate parolele dacă reprezentarea acestora este cunoscută în formă hash și conțin numai caractere din acest set.

- schimbarea alternativă a registrului alfabetic în care este tastat cuvântul;

- Ordinea literelor din cuvânt este inversată;

- numărul 1 este atribuit începutului și sfârșitului fiecărui cuvânt;

- unele litere sunt schimbate în numere apropiate în schiță.

Ca rezultat, de exemplu, parola cuvântului este pa55w0rd. Acest lucru crește probabilitatea de a găsi o parolă, deoarece sistemele de operare moderne fac de obicei distincția între parolele tipărite cu majuscule și litere mici, iar utilizatorii acestor sisteme sunt sfătuiți să aleagă acelea în care literele se alternează cu numere. Unele crackere de parole verifică în mod consecvent fiecare cuvânt din dicționarul special, aplicându-i un anumit set de reguli pentru generarea unui set suplimentar de parole. Alții pre-procesează întregul dicționar cu aceleași reguli, obținând un nou dicționar de o dimensiune mai mare, care apoi ia parolele care trebuie verificate. Având în vedere că dicționarele obișnuite ale limbajelor umane naturale cuprind doar câteva sute de mii de cuvinte și viteza de criptare a parolei este destul de ridicată, crackerele de parole care efectuează căutările dicționarului funcționează foarte repede.

Prima parolă pe care o veți primi este parola contului de utilizator. Există o mulțime de instrumente pentru acest lucru. Poate fi întrebat - de ce avem nevoie de parola unui utilizator? La urma urmei, hard disk-ul este deja cu noi, deci avem acces la toate informațiile stocate acolo. Absolut. Cu toate acestea, nu uitați că de multe ori utilizatorii sunt destul de neglijenți și, prin urmare, există posibilitatea ca această parolă să fie utilizată de acest utilizator în mod repetat, inclusiv prin poștă și alte aplicații. În plus, merită să ne amintim că utilizatorul ar putea aplica criptarea EFS, ceea ce înseamnă că este mult mai eficient să restaurați parola utilizatorului în primul pas. Pentru a face acest lucru, amintim mai întâi unde sunt stocate parolele.

Baza de date a conturilor de utilizator

În conturile bazei de date SAM sunt necesare informații despre numele de utilizator și parolele pentru identificarea și autentificarea utilizatorilor atunci când sunt conectați în sistem interactiv la sistem. La fel ca în orice alt sistem de operare multi-utilizator modern, aceste informații sunt stocate într-o formă criptată. În baza de date SAM, fiecare parolă de utilizator este reprezentată de obicei ca două secvențe de 16 octeți obținute prin metode diferite (LM și NTLM).

Posibile atacuri asupra bazei de date SAM

În mod obișnuit, principalul obiect de atac sunt conturile administrative. Parolele acestora pot fi obținute prin recunoașterea în formă hashită sau simbolică a parolei administratorului de sistem, care este stocată în baza de date SAM. Prin urmare, atacul principal al parolei este direcționat către baza de date SAM.

În mod implicit, Windows accesa fișierul \ winnt_root \ System32 \ Config \ SAM este blocat pentru toți utilizatorii, fără excepție. Cu toate acestea, folosind programul NTBACKUP orice titular al dreptului de backup pentru fișiere și directoare Windows poate transfera fișierul de pe hard disk-ul la banda. De asemenea, puteți crea o copie de rezervă a registrului utilizând utilitarul REGBAK din Windows NT Resource Kit. În plus, de mare interes pentru orice cracare sunt backup de fișiere SAM (SAM.SAV) în directorul \ winnt_root \ System32 \ Config și comprimat copie de arhivă SAM (SAM._ fișier) în directorul \ winnt_root \ Repair.

De asemenea, puteți obține acest fișier prin bootare de pe un suport extern. În cazul dual boot SAM proces de copiere a fișierelor este mult simplificată. Dacă există o copie fizică a fișierului SAM, nu este dificil să extrageți informațiile stocate în acesta. Se descarcă fișierul SAM în registrul Windows la un alt calculator (de exemplu, utilizând comanda Load Hive programul regedt32), este posibil să se studieze în detaliu conturile de utilizator pentru a determina valorile PID și versiunile criptate ale parolelor trunchiată. Cunoașterea PID și utilizatorul cu o versiune criptată a parolelor sale trunchiate, hackerii pot încerca să descifreze parola să-l folosească pentru a avea acces la rețea la un alt computer. Cu toate acestea, pentru înregistrarea interactivă în sistem, cunoașterea numai a parolei hashed nu este suficientă. Este necesară obținerea reprezentării sale simbolice. Pentru a restaura parolele utilizatorilor Windows în forma simbolică, există crackere speciale de parole. Ei efectua ca o parolă directă ghicitul și căutare dicționar, și a folosit, de asemenea, metoda combinată de rupere protecția prin parolă atunci când este utilizat ca un fișier dicționar cu o parolă de pre-calculat hashes secvențe de caractere corespunzătoare, care sunt adesea folosite ca parole sistemele de operare.

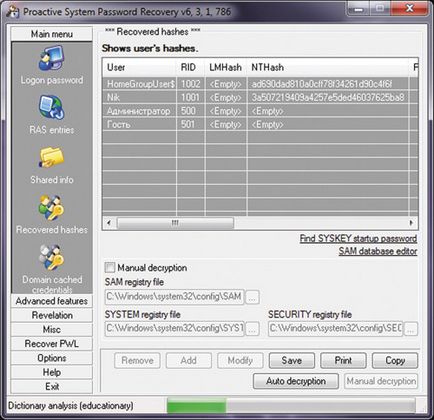

Pentru a obține coduri hashes pentru parolele utilizate pe computerul în studiu, puteți utiliza programul ElcomSoft System Recovery. În același timp, porniți de pe CD-ROM-ul propus și, printre altele, puteți obține hash-uri de parole. Parola însăși poate fi restaurată utilizând utilitarul Proactive System Recovery Password (parolă 1).

Ecranul 1. Fereastră proactivă de recuperare a parolei de sistem

De fapt, acest program oferă mult mai multe oportunități decât recuperarea obișnuită a parolei pentru un cont de utilizator (atât domeniu cât și local).

În special, următoarele tipuri de parole sunt supuse recuperării instantanee:

Recuperarea rapidă este supusă următoarelor tipuri de parole:

În plus, cu acest program puteți efectua anumite manipulări cu setările utilizatorului și fișierele de registru.

Recuperarea parolelor pentru site-uri Web

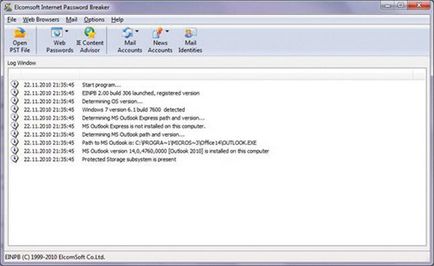

În cazul în care utilizatorul utilizează browserul pentru a primi e-mail, avem nevoie de Elcomsoft Internet Password Breaker de la Elcomsoft (ecranul 2).

Ecranul 2. Elcomsoft Internet Password Breaker fereastră

Cu acest program, putem recupera parolele stocate pentru conectarea la diferite site-uri sau webmail.

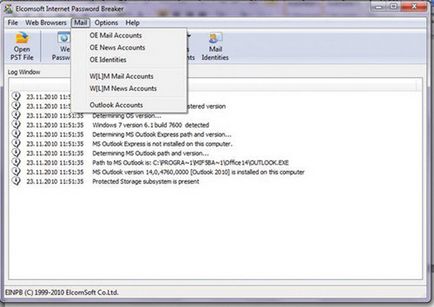

Recuperarea parolelor pentru e-mail și știri

Ecranul 3. Recuperarea parolelor pentru e-mail

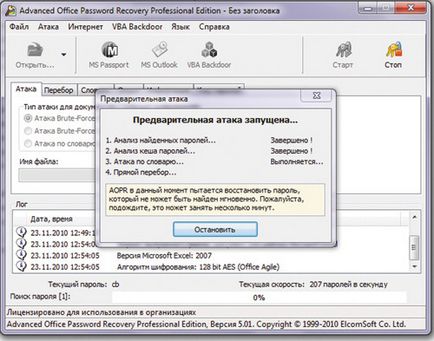

Recuperarea parolelor pentru documente Microsoft Office

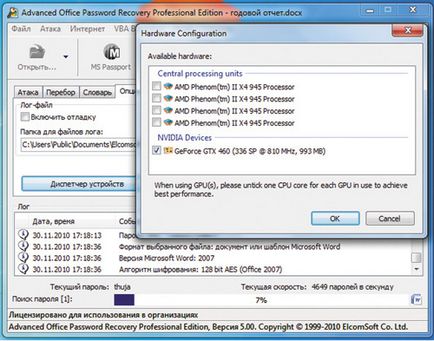

Următoarea sarcină importantă poate fi restaurarea parolelor în documentele Microsoft Office. În acest caz, trebuie să utilizați software-ul Advanced Password Recovery (ecranul de recuperare avansată a parolei Office) (ecranul 4). Atacul asupra parolei se efectuează prin intermediul dicționarului, prin mască și prin căutare directă.

Ecranul 4. Atacul brutal

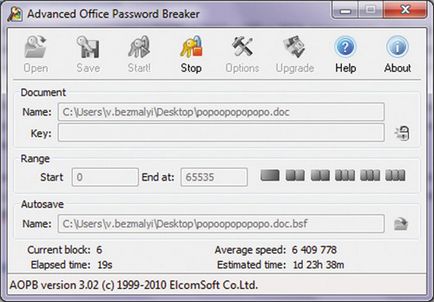

Cu toate acestea, mult mai des nu avem nevoie de parola însăși pentru acest sau acel document, ci pentru conținutul documentului. Pentru a elimina parola din documentele Office, sa creat software-ul Advanced Office Breaker.

Restaurarea accesului la documente criptate Microsoft Office

Protejarea documentelor Microsoft Word și Microsoft Excel nu vă permite întotdeauna să găsiți rapid o parolă uitată. Folosind un atac de dicționar, o căutare directă a parolelor și alte metode, puteți recupera parola, însă acest proces poate dura mult timp. Cu toate acestea, dacă protecția documentului este compatibilă cu formatul Microsoft Office 97, există o soluție care vă permite să garantați deschiderea documentului pentru o perioadă scurtă de timp. Acest format de securitate este vulnerabil, deoarece utilizează o cheie de criptare pe 40 de biți.

Căutarea cheilor pe 40 de biți poate fi efectuată într-un interval de timp cunoscut, în funcție de puterea procesorului și de numărul de nuclee. Cheia este de aproximativ 5 zile pentru un procesor cu un singur nucleu. În cazul procesoarelor Core 2 Duo și Core 2 Quad, timpul de căutare cheie este redus proporțional cu numărul de nuclee. Advanced Password Breaker Professional suportă până la 4 procesoare sau nuclee, permițându-vă să accelerați procesul de chei de enumerare de 4 ori. Versiunea corporate suportă până la 32 de procesoare.

Într-un articol este imposibil să ia în considerare toate produsele și toate cazurile când trebuie să recuperăm parolele, așa că vă voi spune despre alte opțiuni de recuperare a parolei în următoarea parte.

Vladimir Bezmaliy ([email protected]) - specialist în securitate, MVP Consumer Security, Microsoft Security Trusted Advisor

Distribuiți materialul împreună cu colegii și prietenii