Pe hub, o cerere numită rkhunter a fost menționată de mai multe ori. Aș dori să mă ocup de ea în detaliu.

Rkhunter este un scaner de diferite tipuri de vulnerabilități locale (potențiale) (backdoors, exploit și rootkits) cu baza de date actualizată periodic.

Este scris în bash și perl, deci va funcționa în orice server de sistem bazat pe UNIX fără probleme.

- Centuri: yum install rkhunter

- Debian / Ubuntu: apt-get instalează rkhunter

- FreeBSD: faceți toate instalările curate C / usr / ports / security / rkhunter sau pkg install rkhunter

Prima lansare și pregătire

Prima lansare este necesară pentru a testa sistemul pentru compatibilitate și pentru instalarea corectă a sistemului Rkhunter.

Să verificăm pentru a începe actualitatea versiunii instalate

Vor apărea astfel de informații despre care puteți evalua relevanța versiunii

[Rootkit Hunter versiunea 1.4.2]

Verificarea versiunii rkhunter ...

Această versiune: 1.4.2

Ultima versiune: 1.4.2

Pentru a menține relevanța instrumentului de căutare a vulnerabilităților pe server, ar trebui să executați rkhunter cu opțiunea --update

rkhunter --update

[Rootkit Hunter versiunea 1.4.2]

Se verifică fișierele de date rkhunter ...

Verificarea fișierului mirrors.dat [Fără actualizare]

Verificarea fișierului programs_bad.dat [Fără actualizare]

Verificarea fișierului backdoorports.dat [Fără actualizare]

Verificarea fișierului suspscan.dat [Actualizat]

Verificarea fișierului i18n / cn [Fără actualizare]

Verificarea fișierului i18n / de [Actualizat]

Verificarea fișierului i18n / ro [Fără actualizare]

Verificarea fișierului i18n / tr [Actualizat]

Verificarea fișierului i18n / tr.utf8 [Actualizat]

Verificarea fișierului i18n / zh [Actualizat]

Verificarea fișierului i18n / zh.utf8 [Actualizat]

Al doilea pas este de a crea un instantaneu al sistemului instalat pentru comanda rkhunter:

rkhunter - propupd

[Rootkit Hunter versiunea 1.4.2]

Fișierul creat: căutat pentru 171 de fișiere, găsit 139

Deci, baza de date este actualizată și acum suntem gata să facem prima lansare a rkhunter pentru scanare.

rkhunter -c --potabil toate - nu poate fi scos niciunul

Sistemul va fi testat și vor fi afișate diverse mesaje pentru fiecare dintre punctele de control. După fiecare pas, va trebui să apăsați Enter pentru a continua. În final, vor apărea informațiile sumare ale verificării sistemului:

Verificările proprietăților de fișier ...

Fișiere verificate: 139

Fișiere suspectate: 23

Rootkit verifică ...

Rootkits verificat: 381

Posibile rootkituri: 0

Verificările aplicațiilor ...

Cererile verificate: 3

Aplicații suspecte: 0

Verificările sistemului au durat: 2 minute și 39 de secunde

Toate rezultatele au fost scrise în fișierul jurnal: /var/log/rkhunter/rkhunter.log

Unul sau mai multe avertismente au fost găsite în timpul verificării sistemului.

Verificați fișierul jurnal (/var/log/rkhunter/rkhunter.log)

Rețineți că rkhunter menține un fișier jurnal și puteți vedea datele care au fost afișate pe ecran în timpul scanării.

Prima lansare și verificare se face, acum vom proceda la o reglare mai fină a acestui instrument minunat.

După editarea fișierului de configurare, salvați-l și verificați problemele prin rularea lui rkhunter cu opțiunea -C:

rkhunter -C

Rhunter rulați pentru a testa sistemul, dar adăugați comutatorul -rwo astfel încât să fie afișate numai avertismente:

rkhunter -c --utilizabil toate - nu poate fi scos niciunul - rwo

Pornește automat scanarea

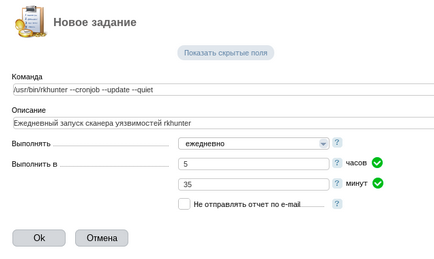

Puteți configura programatorul atât din consola, cât și din panoul de control ISPmanager.

În consola, trebuie să executați comanda crontab -e și să adăugați o linie pentru scanarea zilnică:

@daily / usr / bin / rkhunter - cronjob - actualizare - calm

În ISPmanager4, planificatorul este localizat în elementul de meniu "Tools" -> "Scheduler (cron)"

În ISPmanager5 acesta este elementul de meniu "Scheduler" din "System"

În concluzie, vreau să vă reamintesc. Nu uitați să rulați rkhunter -propupd după fiecare schimbare de fișier de configurare sau actualizare OS. Acest lucru evită fals pozitive.