Un firewall, care este de asemenea un paravan de protecție (firewall, firewall sau firewall), este utilizat pentru a procesa și a filtra în mod automat traficul în rețea. Deoarece nu toate datele transmise prin rețea sunt utile și sigure, a devenit necesar să le verificăm și să le procesăm "în zbor".

O serie de articole despre firewall-ul UFW.

Pe scurt despre UFW.

Pentru a înțelege mai bine ce este în joc, imaginați-vă o clădire de apartamente. Sute sau chiar mii de oameni vin în fiecare zi. Printre aceștia se numără proprietarii apartamentelor, gospodăriile, oaspeții lor, precum și oameni pe care nimeni nu le-a invitat - hoți, escroci și vânzători doar de lucruri inutile care îi deranjează pe locuitori. Paravanul de protecție în acest exemplu este un portar strict la intrare. El știe și trece cu ușurință orice chiriaș și cei care nu știu - verifică cu atenție. Proprietatea și liniștea locuitorilor casei sunt în siguranță în același timp.

Activează firewall-ul și creează cele mai simple reguli.

Implicit în Ubuntu 16.04 UFW este dezactivat. Pentru a verifica starea sa curentă, utilizați comanda:

statutul sudo ufw

Într-un efort de a face viața mai ușoară pentru utilizatori, dezvoltatorii au format o configurație de firewall care este potrivită pentru majoritatea PC-urilor de acasă. Prin urmare, pe computerul dvs., puteți include în siguranță UFW cu comanda:

sudo ufw enable

Pe server, mai ales dacă efectuați orice lucrare, este mai bine să aflați mai întâi care reguli de filtrare vor fi aplicate și, dacă este necesar, să faceți corecțiile proprii.

În primul rând, să ne uităm la principiile generale ale UFW. Pachetele de intrare și de ieșire sunt verificate pentru a respecta regulile de filtrare existente, după care se execută setul de acțiuni pentru această regulă. Dacă nu se găsește nicio regulă de potrivire, se folosește acțiunea implicită. Acțiunile pot fi:

- Permiteți - săriți (adică permiteți);

- Neagră - blocarea (interzicerea);

- Respingeți - respingeți și trimiteți înapoi un cod special care indică faptul că pachetul a fost respins.

După ce porniți paravanul de protecție, puteți vedea ce reguli se utilizează în acest moment:

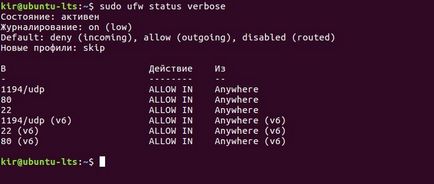

sudo ufw status verbose

Rezultatul va fi ceva de genul:

În captura de ecran de mai sus, vedem că în mod prestabilit este permis tot traficul de ieșire și că tot traficul de intrare este blocat. Regulile create anulează blocarea traficului de intrare pentru porturile 80, 22 și 1194 / udp.

Dacă configurați serverul la care v-ați conectat prin SSH, trebuie mai întâi să activați conexiunea la portul 22:

sudo ufw permite 22

Este foarte probabil că va trebui să deschideți câteva dintre următoarele porturi:

- 80 pentru HTTP,

- 443 pentru HTTPS,

- 20 și 21 pentru FTP,

- 25 pentru SMTP (trimiterea poștei),

- 465 pentru SMTPS (trimitere e-mail cu criptare),

- 143 pentru IMAP (poșta de primire),

- 993 pentru IMAPS (primirea de e-mail cu criptare) și așa mai departe.

Din fericire, amintirea tuturor porturilor nu este necesară, deoarece UFW are un set de reguli predefinite pentru serviciile utilizate frecvent. Datorită acestui lucru, putem activa FTP în felul următor:

sudo ufw permite ftp

Puteți permite accesul la portul dintr-o singură adresă IP. De exemplu, doriți să vă asigurați că numai dvs. vă puteți conecta prin FTP la serverul dvs. Apoi pe server trebuie să activați paravanul de protecție și faceți următoarele:

sudo ufw permit ftp de la your_ip

Rețineți: în primul rând, IP trebuie să fie extern și, în al doilea rând, static. Dacă faci o greșeală, nu te poți conecta. Pentru majoritatea furnizorilor, se poate obține un static ip pentru o mică taxă suplimentară.

Normele de interzicere sunt create aproximativ în același mod. Refuzați accesul la portul 110:

sudo ufw neagă 110

sudo ufw respinge comentariul ftp 'FTP închis temporar. Vă rog, vin înapoi mâine.

Ștergeți regulile UFW.

Dacă doriți să marcați o regulă de activare, nu este necesar să creați o regulă inhibitoare, ci doar să o ștergeți. De exemplu, dacă în mod implicit traficul de intrare este interzis, dar ați permis conexiunea la portul 443 și acum doriți să vă revocați permisiunea, executați în consola:

sudo ufw delete permite 443

Există și un alt mod: tipăriți toate regulile cu o listă numerotată și apoi specificați numărul regulii pe care doriți să o ștergeți. Vom lista lista și vom șterge regula la numărul 1:

statutul sudo ufw numerotat

sudo ufw delete 1

Până la publicații noi!

S-ar putea să vă placă:

- Firewall UFW. Setarea de bază ...

- GUFW: o coajă grafică la îndemână

- LAMP în Ubuntu: apache2.conf și .htaccess

- Samba. Instalare și ...