Substituirea ID-ului DNS (Spoofing DNS ID)

Antetul pachetului de protocol DNS conține un câmp de identificare pentru potrivirea cererilor și a răspunsurilor. Scopul substituției DNS DNS este trimiterea răspunsului la solicitarea DNS înainte de a răspunde serverul DNS real. Pentru a face acest lucru, trebuie să anticipați ID-ul interogării. La nivel local, acest lucru se realizează prin simpla ascultare a traficului de rețea. Cu toate acestea, îndeplinirea de la distanță a acestei sarcini este mult mai dificilă. Există diverse metode:

verificați toate valorile disponibile ale câmpului de identificare. Nu este foarte practică, deoarece numărul total de valori posibile este de 65535 (dimensiunea câmpului este de 16 biți);

trimiterea mai multor sute de interogări DNS în ordinea corectă. Evident, această metodă nu este foarte fiabilă;

găsirea unui server care generează identificatori previzibili (de exemplu, creșterea cu 1). Acest tip de vulnerabilitate este inerent în unele versiuni ale sistemelor Bind și Windows 9x.

În orice caz, trebuie să răspundeți la un server DNS real. Acest lucru poate fi realizat, de exemplu, prin executarea unui atac de refuz al serviciului împotriva serverului.

Atacul necesită patru pași:

atacatorul trimite o interogare DNS în numele site-ului www.attaquant.com către serverul DNS al domeniului cible.com. așa cum se arată în figura 11;

Figura 11: Interogarea DNS trimisă la ns.cible.com

serverul DNS țintă redirecționează cererea către serverul de domeniu attaquant.com;

un atacator ascultă pentru cererile de identificatori (în exemplul nostru ID este de 100);

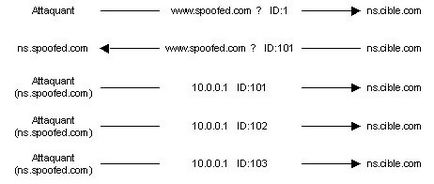

Fig.12: Substituirea DNS DNS

Schimbarea otrăvirii DNS în cache

Folosim aceleași date ca în exemplul anterior. Iată punctele cheie ale acestei opțiuni de atac:

trimiteți o solicitare DNS pentru rezolvarea numelui www.attaquant.com către serverul de domeniu DNS cible.com;

serverul DNS țintă trimite o solicitare de rezolvare a numelui www.attaquant.com către serverul DNS al atacatorului;

Dacă nu ați găsit ceea ce căutați, vă recomandăm să utilizați căutarea pe site: