vulnerabilitate WordPress prin fișier xmlrpc.php. Există o soluție!

Am fost șocat, cum o fac?

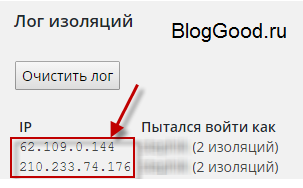

Dar, așa cum am în plugin-ul WordPress instalat «WordPress Firewall 2" , am venit la notificarea posta că au existat două atacuri asupra« xmlrpc.php“fișier.

Am nevoie de un «xmlrpc.php» fișier?

După ce am citit unele dintre informațiile am dat seama că «xmlrpc.php» fișier nu este atât de important pentru WordPress. Pur și simplu poate fi utilizat pentru a gestiona un blog printr-o varietate de aplicații. Nu știu despre tine, dar eu nu folosesc această oportunitate, așa că de ce am nevoie de acest fișier, mai ales în cazul în care este atât de vulnerabilă. Va dezactiva fișierul «xmlrpc.php»!

Pentru a dezactiva «xmlrpc.php» fișier. pentru cel mai lenes recomanda utilizarea de plug-in «Disable XML-RPC». Și, din moment ce nu suntem, apoi face totul singur, cu atât mai mult nu este dificil.

Du-te la File temă funcția „a functions.php“, iar la sfârșitul fișierului în fața unui semn se introduce aici codul „>?“:

Du-te la «header.php» fișiere și găsiți aici următoarea linie:

În «.htaccess» fișierul la sfârșitul inserați aici următorul cod:

Acest cod de noi toți neagă accesul la dosar «xmlrpc.php».

Cred că e de ajuns!

Mă întreb ce alte mistere și surprize ascunde meu favorit WordPress motor?