Cum firewall-ul.

O astfel de tehnologie ca filtre de pachete pe baza unor informații complete privind pachetul, firewall-ul utilizează ICF, împreună cu componenta ICS. Deși ICF și este utilizat în mod obișnuit doar în modul Sandbox calculator, acesta este folosit uneori pentru a proteja comune adaptorul și rețeaua de acasă sigure. În mod implicit, ICF filtre de pachete de firewall blochează toate pachetele nesolicitate de la interfața de rețea deschisă. Pentru a face acest lucru, ICF se referă la tabelul de trafic în Network Address Translation (NAT), și scanează tot traficul de intrare pentru conformitatea cu regulile sale. Fluxurile de date de intrare sunt transmise numai în prezența intrării corespunzătoare din tabelul de trafic NAT creat de un paravan de protecție sau alte mijloace de rețea securizată interne.

Caracteristici TCP / IP stack

Dar, în plus față de protocolul IP în rețea sunt mai multe alte protocoale. Fiecare dintre ele se adauga la pachet un antet, care este, la momentul transmiterii pe ambalaj de rețea este un „tort strat“, în cazul în care, în plus față de datele introduse de antete protocoale diferite. Unul dintre aceste titluri pe care le cunoașteți deja - acesta este titlul protocolul IP.

Când accesați un server de la distanță prin TCP, atunci există proces de comunicare. De exemplu, ați apelat la 192.168.1.1 server gazdă Web (standard - pe portul TCP 80). În acest caz, calculatorul (clientul) trebuie să selecteze, de asemenea, portul pe care serverul știe unde să trimită răspunsul. Portul client este alocat la întâmplare - de exemplu, să fie TCP 29334.

Apropo, este foarte util să se folosească de utilitate „Netstat.exe“, care este inclus în livrare Windows standard - se arată toate conexiunile TCP și porturile deschise.

De regulă, toate serviciile de rețea comunică prin TCP sau UDP. TCP este acum utilizat cel mai frecvent. Deci, aproape orice pachet veți găsi anteturile TCP și UDP, pe care le vom implementa filtrare.

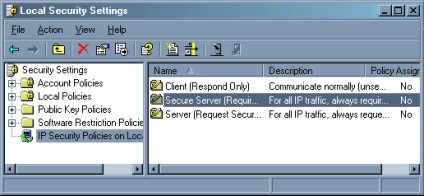

Primul lucru pe care nu - du-te la politica de securitate locală (Control Panel - Instrumente de administrare)

Ei aleg linia de „politicile de securitate IP.“ Ei au deja trei politici, dar vom crea o nouă tine. Apăsați butonul din dreapta al mouse-ului pe „politicile de securitate IP.“, Selectați „Creare politică de securitate IP.“ Aceasta pornește politica de IP a expertului de instalare. Nu se solicită să introduceți numele politicii și descrierea acestuia. Să fie „Prima mea politică de securitate IP“.

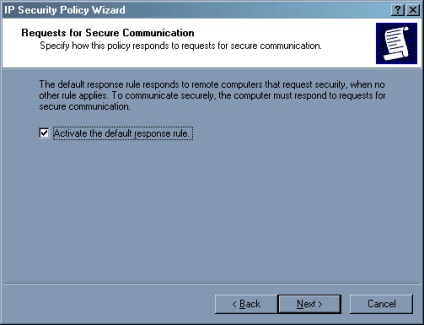

În a doua casetă, lăsați caseta de selectare

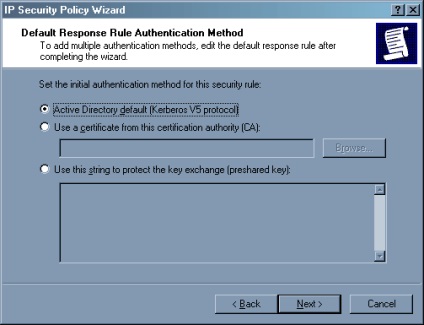

Aici, de asemenea, nu atinge nimic, lăsați-l să fie defaul.

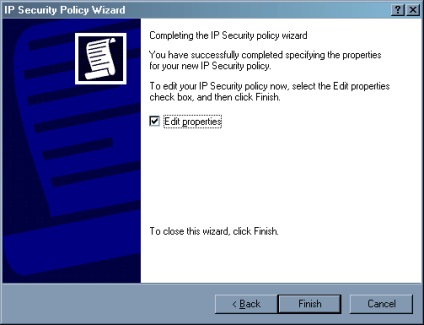

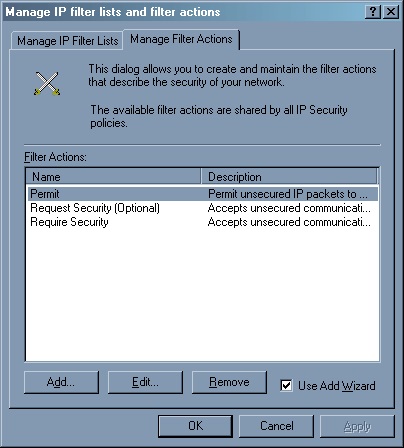

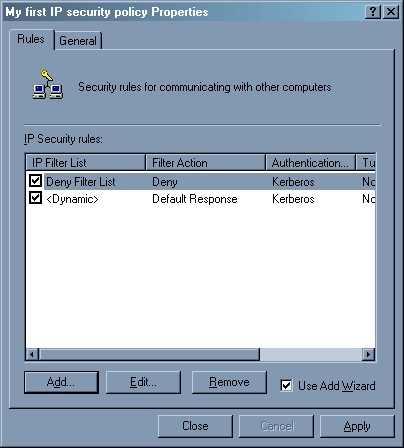

Aici vom debifa - vom edita proprietățile politicii un pic mai târziu. Acum, în lista politicilor ne vedem propria noastră. Apăsați butonul din dreapta al mouse-ului pe „politicile de securitate IP.“, Selectați „Gestionați listele de filtrare IP și filtru de acțiuni.“, Du-te la tab-ul „Gestionați Filter Acțiuni“.

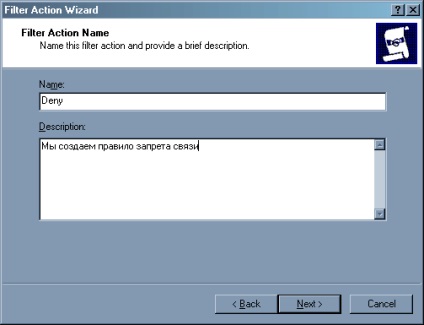

Faceți clic pe butonul Add - avem nevoie pentru a adăuga o acțiune „Deny“. Expertul pornește din nou.

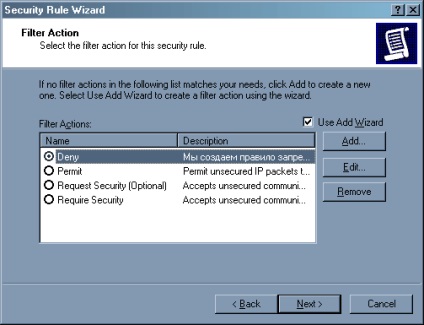

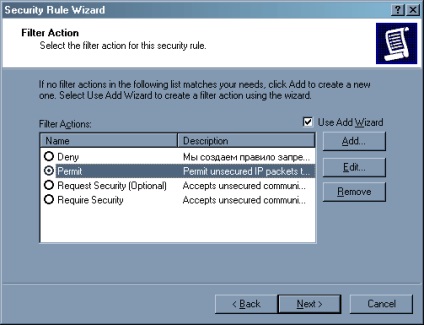

a doua fereastră, vom selecta acțiunea - „Block“ Prima regulă - Orice lucru care nu este permis, aceasta este interzisă. Abordarea noastră este următoarea - Interzicem comunicarea cu toate nodurile, iar apoi vom încet descoperi ceea ce avem nevoie. În ultima fereastră, butonul „Finish“ clic, bifați „Editare proprietăți“ tag-ul nu este necesar.

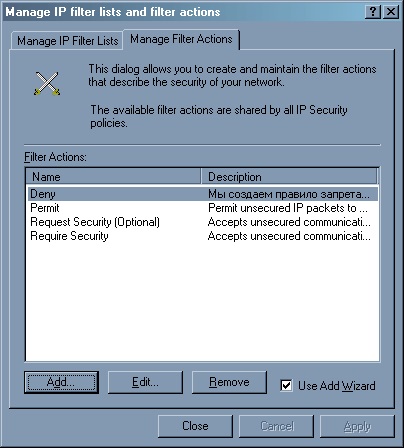

În caseta de dialog Acțiune apare noastră - „Deny“. Închideți fereastra și du-te pentru a edita politica creata de noi (pentru el de două ori cu butonul stâng al mouse-ului doar să faceți clic pe numele său).

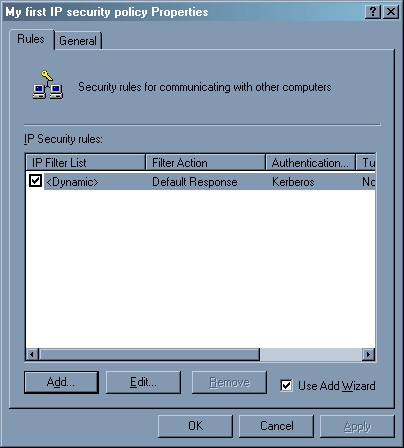

Apăsați pe butonul „Adauga“. Acum vom schimba politica noastră. Începe Wizard. Apăsați Next.

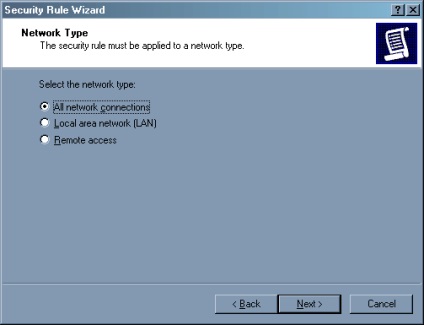

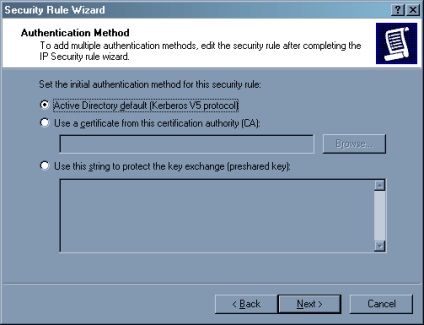

Aici, toate rezerva poumolchchaniyu.

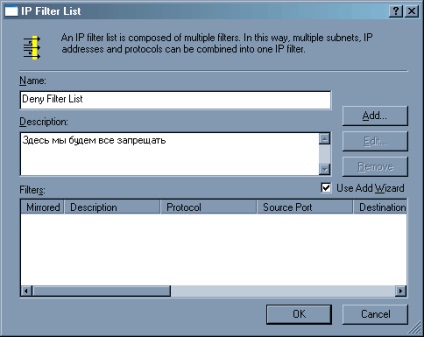

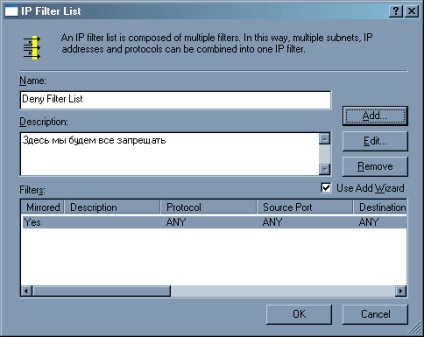

Primul lucru pe care trebuie să facem - să interzică orice tuturor. Prin urmare, faceți clic pe butonul Add - se va adăuga filtrul. Expertul pentru adăugarea unui filtru (același lucru se poate face printr-o linie de „Gestionați lista de filtre IP“, făcând clic pe butonul din dreapta al mouse-ului pe „politicile de securitate IP.“ Fereastra „Setări complexe de securitate locale“)

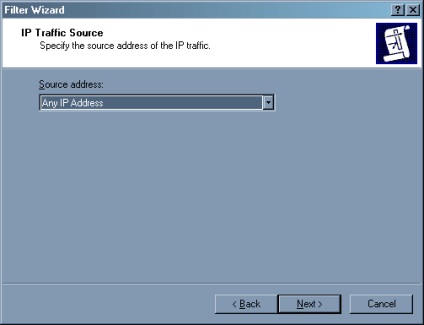

Call filtru „Deny lista de filtrare“ și faceți clic pe butonul „Add“. Comandantul nou lansat

Ready - un filtru nou. Bine, apăsați acum butonul OK

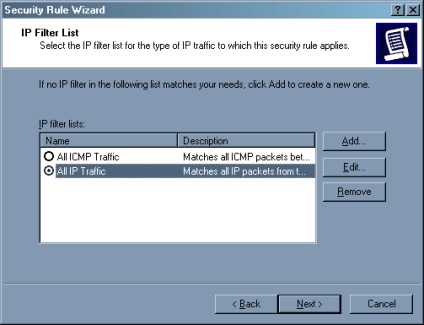

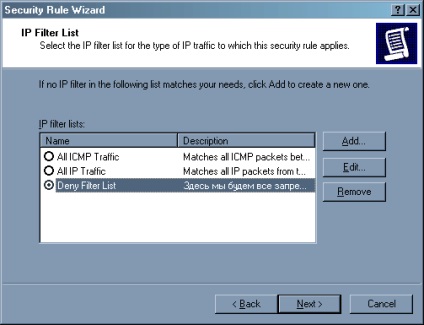

Există o nouă listă de filtre. faceți clic pe Următorul

Selectare acțiune - Deny

În politică, o regulă nouă - interzicerea tuturor împotriva tuturor și pentru totdeauna. Acum vom permite. Aceasta este cea mai consumatoare de timp sarcină.

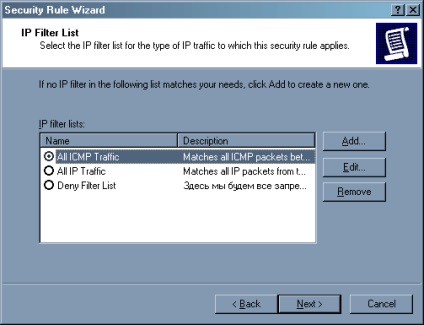

Inițial trebuie să permită traficul ICMP de la toți utilizatorii de pe mașina noastră. Pentru a face acest lucru, urmați aceeași politică în funcțiune fereastra Add, dar acum suntem gata de a utiliza lista Toate filtrele de trafic ICMP

În mod firesc, acțiunea va permite acum

În proprietăți de politică, a adăugat el o altă linie.

Acum nu vom rula nimic, dar protocolul ICMP. Acum rămâne să identifice serviciile pe care avem nevoie, și să se înregistreze pentru accesul acestora. Cel mai bine este de a crea o altă listă de filtre (de exemplu, servicii de Internet), se adaugă câteva linii de filtru și permisul de dreapta. Mai jos voi da linii pentru cele mai populare servicii, dar în cazul individual, lucrurile ar putea fi diferite. Trebuie remarcat faptul că, în mod implicit, se adaugă fiecare serviciu în oglindă - adică, dacă vom permite un link de la computerul nostru la orice server de web (portul 80), acesta va fi pus în aplicare și feedback-ul pentru transmiterea răspunsului serverului web.

Și acum pentru umplerea celor mai frecvent utilizate servicii

1. servere de interogare DNS. 53 permite portul de destinație (adresa portului de destinație) protocolul UDP de la calculatorul nostru de la orice computer. În schimb, orice computer poate specifica serverul DNS al furnizorului.

2. traficul web. Deschideți portul TCP 80 al destinatarului a computerului nostru la orice calculator.

3. FTP-trafic. Deschideți portul TCP 20 și TCP 21, destinatarul a computerului nostru la orice calculator.

4. traficul SMTP (pentru trimiterea de email-uri). Deschideți un port TCP 25, destinatarul a computerului nostru la orice computer (puteți înlocui orice computer specifica serverul SMTP ISP).

5. traficul POP3 (primirea de mesaje). Deschideți portul TCP 110 al destinatarului a computerului nostru la orice calculator (sau la un furnizor de server POP3).

6. traficul IMAP (primirea de mesaje). Deschideți portul TCP 143 al destinatarului a computerului nostru la orice calculator (sau la furnizorul de server IMAP).

7. trafic ICQ. Depinde de serverul ICQ, de obicei, portul TCP 5190 destinatar al computerului nostru la orice computer (sau serverul ICQ).

Ceychas a venit timpul pentru a testa - apăsați butonul din dreapta al mouse-ului pe numele politicii noastre și specificați „Alocare“

plus

Problema poate fi rezolvată mai simplu:

1. În cazul în care serverul este utilizat numai pentru accesul la Internet (și, eventual, pentru web hosting)

1.1 Oprirea asupra legării totul „extern“ interfață cu excepția TCP / IP

1.2 ICS Activare (AutoNAT exterior)

1.3 privire netstat -na

1.4 servicii care nu sunt necesare in mod constant dezactiva

1.5 repeta 1.3 și 1.4 la 1.3, în absența unui rezultat porturile deschise pe interfața externă