Pentru a testa și configura conexiuni la echipamente CISCO a fost asamblat pe standul GNS3.

Router 3640 cu un ridicat sabinterfeysom FastEthernet0 / 0,2 cu ip 10.1.2.1/24 și OS gazdă 7 Debian c ip 10.1.2.2/24 comutator interconectate, revers SW.

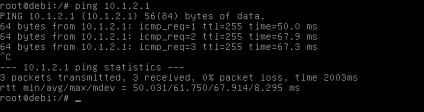

Verificați disponibilitatea routerului

Ping este de succes, dar router-ul în timp ce conexiunea cu rebuturi telnet și ssh.

Am rezolva această problemă, setați o parolă pentru accesul la modul privilegiat și la portul consola, configurați telnet, ssh.

1. Setarea unei parole de acces la modul privilegiat.

Pentru a seta o parolă pentru acces la modul privilegiat, intră în modul de configurare globală, și setați parola.

router # terminale de configurare router (config) #activarea router Cisco secrete (config) #activarea parola ciscocisco

Activează comanda secretă creează o parolă criptată

Activează magazine de comandă parola parola în text simplu

Atunci când se utilizează cu prioritate două comenzi simultan, pentru a permite secrete, și parola pentru a activa parola nu este folosit, de aceea nu este recomandat să utilizeze aceeași parolă în aceste echipe.

2.Installation parola pentru a accesa dispozitivul prin portul consolă.

router # configura terminalul router (config) consola #line 0 router (config-line) #password cisco router (config-line) #login router (config-line) #end

3.Installation parola pentru a accesa dispozitivul prin telnet.

router # configura terminalul router (config) #line VTY 0 15 router (config-line) #password cisco router #login (config-line)

În acest caz, parola este setată pentru toate cele 16 linii, dacă doriți, puteți schimba intervalul, cum ar fi linia VTY 0 4.

Uite ce avem. Următoarele sunt de interes pentru noi liniile de rulare-config

router # arată de rulare-config. permite secretă 5 $ 1 $ tasv $ QdGGQJIj.PEPk3sz66NMe / activați parola ciscocisco. line con 0 Exec-timeout nivel 0 0 15 privilegiu parola de autentificare logare cisco sincron linie aux 0 Exec-timeout 0 0 nivel de privilegii 15 conectându sincron linie VTY 0 4 parola de conectare VTY linie cisco 15 mai parola de conectare cisco!

4. Activați criptarea parolei.

După cum putem vedea în parolele de configurare sunt în text clar, le cripta pentru această utilizare comanda de configurare globală parolă criptare serviciu comandă.

router # configura router-terminale (config) #service parola-criptare

Uite ce sa întâmplat

router # arată de rulare-config. permite secretă 5 $ 1 $ tasv $ QdGGQJIj.PEPk3sz66NMe / activează parola 7 00071A150754080F1C2243. line con 0 Exec-timeout 0 0 privilegiu nivel parolă 15 7 1511021F0725 logare autentificare sincron linie VTY 0 7 4 parola de conectare 110A1016141D linie VTY parola 15 07 mai 110A1016141D de conectare!

Parolele sunt criptate dacă hash parola în fața numărul 5, parola este criptat cu MD5 și este slab descifrat și figura 7 este un algoritm de criptare slabă, care este ușor sensibile la decriptare.

5. Configurarea accesului ssh

Parolele transmise prin protocolul Telnet nu este criptat și pot fi interceptate, în scopul de a preveni acest lucru pentru a configura accesul la dispozitiv prin protocolul ssh.

Pentru a genera o cheie ssh, trebuie să specificați ip domain-name.