De obicei, protecția rețelei fără fir - este activat în router-ul atunci când acesta este configurat. Ca o regulă, utilizați WPA sau WPA2 metodă mai modernă. Apoi, utilizatorul poate determina că rețeaua mult mai rapid rulează fără criptare și de securitate - este suficient pentru a folosi numele ascuns. Dar cum de a sparge router este de lucru „în numele unui ascuns“ hackeri știu chiar novice. Ca o dovadă a posibilității, ia în considerare citirea numele metodei mai detaliat.

Schema de construire a unei rețele fără fir

Puteți „citi“ sensul numelui Wi-Fi-rețea, chiar dacă aceasta este ascunsă. Nu vom da exemple de script-uri, dar ele sunt - nu există, în special pentru BackTrack 5 R2. Scopul revizuirii este o dovadă a faptului: utilizarea unui nume ascuns, pentru care contează, și filtrarea prin MAC - nu asigură un nivel adecvat de securitate fără fir. Din păcate, din cauza acestei putem concluziona că singura modalitate de a proteja rețeaua fără fir este utilizarea de criptare.

Mecanismul rețelei folosind numele ascuns

Informațiile provin din punctul de acces

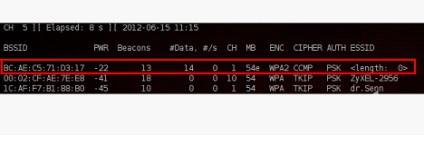

Dacă setările routerului - un semn de selectare pentru a „ascunde numele de rețea“, aceasta înseamnă doar un singur lucru. Punctul de acces în nici un caz nu va trimite pachetul conține valoarea numelui.

Cu toate acestea, după o anumită perioadă - router trimite pachete care conțin cadru de date de baliză. Informațiile din acest cadru este disponibil pentru oricine. Într-un astfel de cadru în loc de un Wi-Fi-rețea - poate fi o secvență de spații sau să conțină un câmp lungime la „0“.

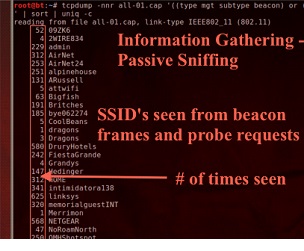

ester de scanare Rezultat

După comenzi de scanare în loc de o rețea ascunsă - se va afișa inscripția «lungime: 0" . Adică, devine conștient de existența unei astfel de rețele.

Informațiile de la abonat

Utilizatorul dispozitivului înainte de a începe lucrul - trebuie să se conecteze la o rețea Wi-Fi-rețea. punct de acces abonat transmite informații, în care, în clar. Efectuați conexiunile, transmite valoarea numelui.

Hacking router presupune că cel puțin una dintre părți juridice - este în rețea, sau care se va conecta la acesta. Luați în considerare succesiunea de acțiuni pe care le poate „forța“ unitatea de abonat pentru a difuza numele rețelei (SSID).

Ruperea algoritm de nume ascunse

Secvența de acțiuni efectuate de către un hacker

Transferul unei unități de abonat într-un mod de scanare (sau monitor), puteți obține următorul răspuns:

Va continua să urmeze secvența:

După cum putem vedea, pentru a sparge numele rețelei ascunse este posibil, în cele mai multe cazuri. Suficient pentru accesul furnizat la nivelul fizic al Wi-Fi.

Ce poate preveni un atacator

Atunci când metodele criptografice sunt inacceptabile, se poate recomanda numai protejarea stratului fizic.

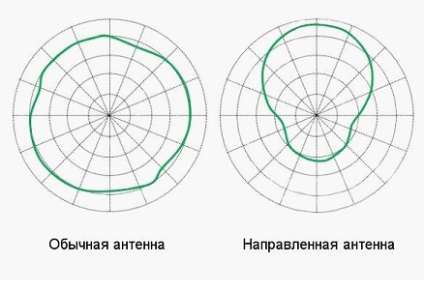

Există o posibilitate, de exemplu, nu utilizați biciul, și antena sectoriale. Este ușor de înțeles: antena cu „acoperire“ de 90 de grade (sau 180) - se va restrânge accesul spațiu. Concomitent cu instalarea unui astfel de antenă, este mai bine pentru a reduce puterea emițătorului la router (3 dB pentru 180 de grade sau 6, până la 90).

model de radiație Antenă sectorială

Cu toate acestea, utilizarea antenelor sectoriale nu oferă o protecție de 100 la sută. În condiții reale, este prezența undelor reflectate. Și de a reduce puterea cât mai mult posibil - este de asemenea imposibil, pentru că vom obține mai puțin de acoperire.

Concluzionăm: metoda de protecție fizică în lumea reală - nu oferă securitate în orice moment. Excepția este utilizarea de antene parabolice (care, desigur, nu se aplică în practică). Ei bine, includ criptarea sau nu - toată lumea se alege.