Pentru referință: Troianul extortionist (Trojan-Ransom) - un program rău intenționat care încalcă integritatea fișierelor de date de utilizator, disponibilitatea de software individuale sau un sistem de operare ca un întreg, și cere utilizatorului să plătească pentru restaurarea fișierelor funcționale sau deteriorate.

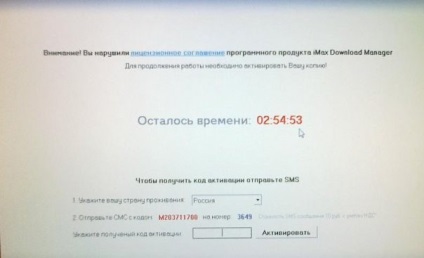

Am folosit aici cuvântul „divers“, dar poate, în acest caz, ar fi mai corect să spunem „uniformă“: activitatea infractorilor, sunt produse în mod constant mai multe și mai dăunătoare, cum ar fi de lucru pe o linie de asamblare. Cu regularitate de invidiat (aproximativ la fiecare două săptămâni) „extortionists fabrică“ a produs un alt eșantion de program rău intenționat, cu același nume de tip, adaptate unul și modele compuse din aceleași cuvinte și aceeași schemă de lucru: Banner-box de mare prioritate, care nu poate fi oprit sau colaps, cu textul pretinsa încălcare a acordului de licență și cerința de a trimite un mesaj SMS plătit la un număr special pentru a obține codul de deblocare.

Cu toate acestea, trebuie să recunoaștem că funcționalitatea programelor rău intenționate sa îmbunătățit tot timpul, de la o versiune la o versiune devenind mai sofisticată. În acest articol, vom vorbi despre cum au evoluat produsele rău intenționate din conducta "fabrica de extorcare", pe baza informațiilor din buletinele de știri VirusInfo.

1. "Obțineți accelerator" (Trojan-Ransom.Win32.Agent.gc)

Primul eșantion de extorțiatori de troieni, care a provocat o epidemie la scară largă, a fost un produs rău intenționat sub numele de "Get Accelerator". Acesta a fost introdus în baza de date Kaspersky Lab ca "Trojan-Ransom.Win32.Agent.gc", produse antivirus Dr. Web-ul o numește "Trojan.Winlock.366", iar BitDefender a definit-o heuristic ca "Gen: Trojan.Heur.Hype.cy4@aSUBebjk".

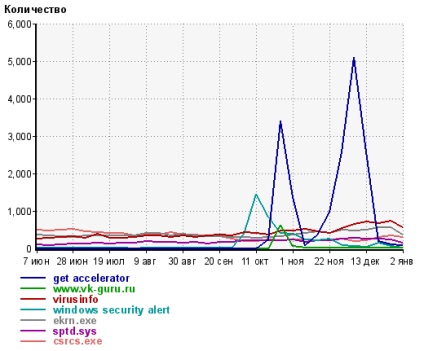

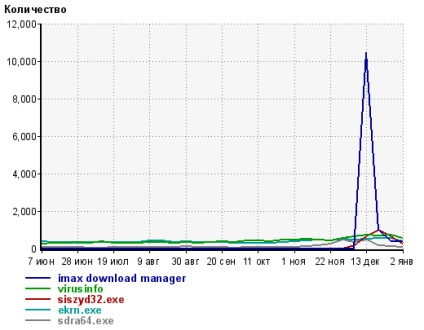

Fig.1. Numărul de cereri de căutare dintr-un anumit tip, total

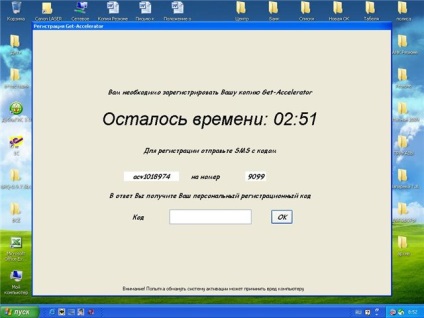

"Get Accelerator" a fost, de fapt, unul dintre reprezentanții primitivi ai produselor fabricii de extorcare. Utilizatorul a afișat o fereastră normală de aplicație fără controale, care este relativ ușor de creat într-un mediu de programare vizuală, cu câteva inscripții periculoase și un timer; în timp ce funcționarea corectă a conexiunii la rețea a fost întreruptă, ceea ce a împiedicat utilizatorul să acceseze Internetul.

Fig.2. O captură de ecran a computerului lovit de "Get Accelerator"

Programul rău intenționat a constat din două componente - driverul% WinDir% \ dmgr134.sys și biblioteca dinamică rădăcină% system32% \. Dll; ambele componente au fost clar vizibile în rezultatele studiului sistemului AVZ, numele lor au fost fixate, ceea ce a făcut posibilă recomandările standard pentru eliminarea lor:

Pentru a elimina un reprezentant tipic de Trojan-Ransom.Win32.Agent.gc (Get Accelerator) de la un PC normal de acasă sau de birou, trebuie să executați scriptul în AVZ:

Sistemul de operare se va reporni.

"Get Accelerator" a fost relevant pentru 1-2 săptămâni, după care atacatorii au lansat o nouă versiune.

2. "Download Manager uFast" (Trojan-Ransom.Win32.SMSer.qm, Trojan.Win32.Agent.dapb)

Al doilea membru al familiei a fost așa-numitul "UFast Download Manager", a primit numele de "Trojan-Ransom.Win32.SMSer.qm" și "Trojan.Win32.Agent.dapb" în bazele de date, "Kaspersky Lab" și "Trojan.Botnetlog.11" - Clasificare Dr. Web; BitDefender re-propusese malware euristic, numindu-l "BehavesLike: Trojan.UserStartup".

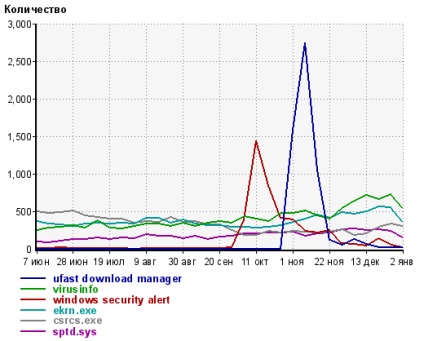

Figura 3. Numărul de cereri de căutare dintr-un anumit tip, total

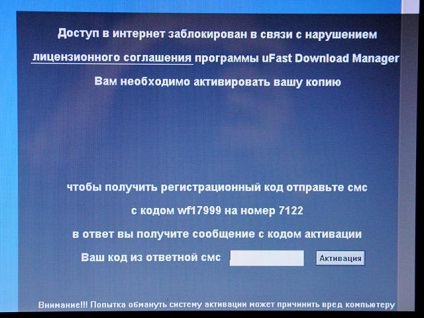

În comparație cu "Get Accelerator", "uFast Download Manager" a fost aranjat un pic mai complicat în ceea ce privește interfața și oarecum mai simplu în termeni de implementare. Fereastra afișată utilizatorului a dobândit un aspect "translucid", iar cadrul ferestrei, tipic pentru "Get Accelerator", a dispărut; Inscripțiile și cerințele, totuși, au rămas aceleași. Motivul pentru extorcare, de asemenea, nu sa schimbat: programul a întrerupt conexiunea la rețea. Uneori, utilizatorii au primit mesaje despre blocarea Managerului de activități.

Figura 4. Captură de ecran a computerului afectată de "uFast Download Manager"

Produsul malware a încercat de această dată să simuleze un manager de descărcare "real" - și-a creat dosarul în directorul% UserProfile% \ Application Data. Componenta principală de data aceasta a fost una - un fișier executabil din nou cu un nume fix ca% UserProfile% \ APPLIC

1 \ PropetyuFastManage r.exe; a fost încă vizibil în protocoalele AVZ și ar putea fi eliminat odată cu uneori blocarea în sistem cu ajutorul recomandărilor standard:

Pentru a elimina un reprezentant tipic uFast Download Manager (Trojan-Ransom.Win32.SMSer.qm, Trojan.Win32.Agent.dapb) cu media acasa sau la birou PC-ul, aveți nevoie pentru a rula script-ul în avz:

Sistemul de operare se va reporni.

Dacă după aceste acțiuni aveți o problemă de conectare la rețea, procedați în felul următor:

- În Windows Device Manager, eliminați adaptorul de rețea

- Actualizați configurația hardware. Vechea conexiune va dispărea și va apărea unul nou, care poate fi redenumit în forma cunoscută.

După câteva săptămâni, "uFast Download Manager" a fost înlocuit de o versiune actualizată a "Get Accelerator".

3. "Get Accelerator" - 2

După căderea "uFast Download Manager", atacatorii s-au întors la "brandul" "Get Accelerator". Sub numele vechi a apărut o nouă modificare a programului rău intenționat, care a rămas relevant timp de aproape o lună.

4. "Manager de descărcare iMax" (Packed.Win32.Krap.w)

În ceea ce privește amploarea epidemiei, este suficient să dăm câteva cifre:

Figura 5. Numărul de cereri de căutare dintr-un anumit tip, total

Figura 6. O captură de ecran a unui computer lovit de "iMax Download Manager"

Este de la sine înțeles că scripturile standard pentru instrumentele anti-virus nu au fost discutate aici. Eforturile consultanților antivirus s-au axat pe două modalități de a rezolva problema - descărcarea prin ocolirea sistemului de operare sau căutarea unor modalități de a alege așa-numitul. "cod de activare".

Imediat ce valul acestui malware a ieșit, urmat de un altul - mai slab, comparabil cu scara valului "uFast Download Manager".

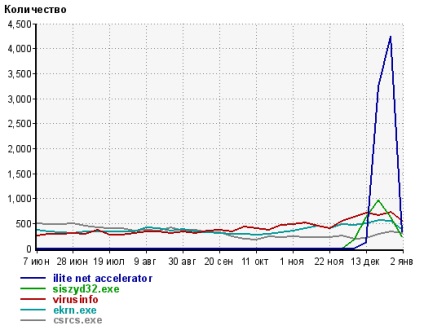

5. "Acceleratorul Net iLite" (Packed.Win32.Krap.w)

Un produs rău intenționat numit "iLite Net Accelerator" este, în esență, același "iMax Download Manager", lansat sub un alt nume. Nici nu avea nevoie de un buletin separat în secțiunea "Infecția zilei". Diferențele sale față de "fratele mai mare" sunt nesemnificative și constau în tipul unui cod digital pentru trimiterea unui mesaj SMS și numărul real de trimitere. Valul de infecție, totuși, a ieșit destul de palpabil.

Figura 7. Numărul de cereri de căutare dintr-un anumit tip, total

Pentru "iMax Download Manager" și "iLite Net Accelerator" există în prezent, așa cum sa menționat deja, două tipuri principale de tratament. Primul a fost dezvoltat de specialiștii VirusInfo și constă în utilizarea unui disc de boot care conține un utilitar de scanare antivirus:

Cu toate acestea, această metodă necesită anumite abilități de la utilizator și, în plus, nu este întotdeauna aplicabilă (în special, adesea un produs rău intenționat afectează netbook-urile care nu sunt echipate cu o unitate CD). Dacă prima metodă nu funcționează, rămâne un altul - selectând "codul de deblocare" în loc să trimiteți un mesaj SMS. Puteți obține codul în unul din două moduri:

Cu toate acestea, trebuie să vă reamintim că, indiferent de cât de mult a fost afectată PC-ul dvs., în nici un caz nu ar trebui să se facă două lucruri:

- să respecte cerințele intrușilor și să le plătească o "răscumpărare",

- auto-medicate sau urmați recomandări de la medicina computerizată (de exemplu, "eliminarea tuturor fișierelor din folderul system32" este o modalitate garantată de a ucide Windows).

În plus față de eșantioanele pe care le-am enumerat, există încă un număr de reprezentanți mai mici din acest grup - "File Downloader", "Toget Access" și altele asemenea.

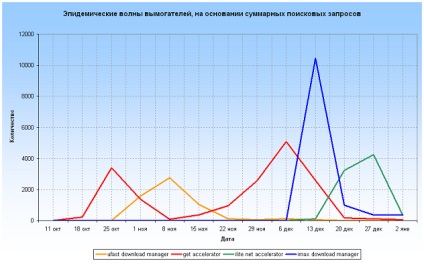

Și în concluzie, vom realiza programul curios - datele încorporate despre stropirea epidemiilor de extorțiatori:

Figura 8. Date generale privind activitatea extortioniștilor

Epidemia continuă. Concluzii pentru a vă face.

Servicii de dezactivare a troianilor-extortioniști

Specialiștii "Doctor Web" și "Kaspersky Lab" au pregătit un serviciu gratuit pentru a combate programele care blochează calculatorul. În formularele speciale de pe site-ul companiei, puteți introduce textul mesajului sms suspect și puteți obține codul de deblocare.

- Dezactivarea serviciului de troian-extortionatori de la compania "Doctor Web"

- Dezactivarea serviciului de troian-extortionatori de la Kaspersky Lab