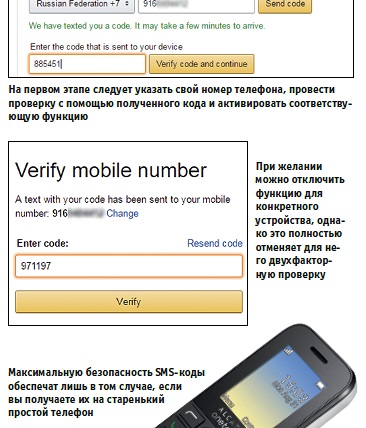

Coduri SMS pentru conectare

Experții de la Malwarebytes susțin că astfel de viruși ajung adesea pe dispozitiv prin intermediul aplicațiilor hacked. Pentru a le instala, faceți clic pe link. Pentru a vă proteja, descărcați aplicații numai din magazinele oficiale ale Apple și aplicațiile Google și dezactivați instalarea de software din surse necunoscute.

Protecție optimă cu oa doua cartelă SIM

Protejați-vă aplicația cu un scaner de amprente digitale

În plus, merită să citiți codul QR nu prin aplicația obișnuită "Camera", ci direct de la aplicația TOTP. Programele recomandate de noi sunt echipate cu protecție la acces. Asigurați-vă parțial siguranța, puteți, de asemenea, cu arhivarea codurilor. În ambele aplicații, această funcție funcționează fără defecte.

Tasta USB ca un al doilea factor

Protecția maximă a contului este asigurată de USB-on-the-line ca o cheie electronică U2F (Universal Second Factor), care poate fi achiziționată pentru aproximativ 700 de ruble (vezi dreapta). Dacă se utilizează tehnologii de scanare SMS și 2FA, hackerii pot citi codul printr-un atac "om în mijloc", în cazul U2F, chiar și acest lucru este exclus. În timpul configurării, serviciul creează o pereche de chei publice / private.

Faceți clic pe opțiunea "Confirmare conectare" și în fereastra următoare de lângă "Chei de securitate", faceți clic pe "Adăugați o cheie" și din nou pe "Adăugați o cheie".

Ca și în varianta 2FA, va trebui să dezactivați jetonul SMS dacă a fost activat. Rețineți că, după aceasta, veți putea accesa serviciul numai dacă aveți o cheie USB. În plus, pentru a intra, aveți nevoie de un computer cu Windows sau Mac.

Protejați-vă propria aplicație

Companiile precum Google și Facebook oferă o altă opțiune mai sigură: autentificarea prin propriile aplicații. Astfel de programe se comportă ca modelul U2F. După ce sunteți gata să vă conectați la un serviciu de pe un dispozitiv, în aplicație va apărea o aplicație. Puteți să o acceptați sau să o respingeți. Dacă intrarea este aprobată, aplicația trimite informațiile în formă criptată, ceea ce exclude posibilitatea unui atac "om în mijloc".

FOTO: companii de producție; ShutterStock / Fotodom.ru