Securitate -> Hackeri -> DDoS - terorism virtual. Ce este un atac DDoS?

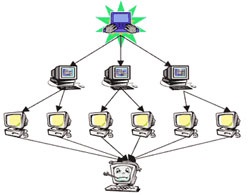

Schematic DDoS-atac arata ceva de genul: selectată ca server victima cade asupra unui număr foarte mare de cereri false de la mai multe calculatoare din întreaga lume. Ca urmare, serverul își cheltuie toate resursele pentru a răspunde acestor solicitări și devine aproape inaccesibil utilizatorilor obișnuiți. Cinismul situației este că utilizatorii de computere din care sunt trimise cereri false nu bănuiesc nici măcar că mașina lor este folosită de hackeri. Programele instalate de intruși pe aceste computere sunt denumite de obicei "zombi". Există multe modalități de a "zombifia" computerele - de la pătrunderea în rețele neprotejate, până la utilizarea programelor de troieni. Poate că această etapă pregătitoare este cea mai laborioasă pentru atacator.

Cel mai adesea, atacatorii în timpul DDoS-atacuri folosind arhitectura pe trei niveluri, care se numește „grup de DDoS“. Această structură ierarhică conține:

- Consola de control (pot fi mai multe dintre ele), adică computerul de la care atacatorul emite un semnal despre începutul atacului;

- calculatoare principale. Acestea sunt mașinile care primesc un semnal despre atac de la consola de control și le transmit agenților "zombie". Pe o consolă de control, în funcție de amploarea atacului, pot exista până la câteva sute de computere principale;

- agenții sunt ei înșiși calculatori "zombie" ei înșiși, țintele lor atacă nodul țintă.

Un alt pericol al DDoS este că atacatorii nu trebuie să aibă cunoștințe și resurse speciale. Programele pentru atacuri sunt distribuite gratuit pe Web.

Faptul este că originalul DDoS software creat în scopuri „pașnice“ și utilizate pentru experimente pe studiul capacității rețelei și capacitatea de adaptare la sarcini externe. Cel mai eficient în acest caz este utilizarea așa-numitelor pachete ICMP (protocolul de mesagerie pentru controlul Internetului), adică pachete având o structură eronată. Prelucrarea unui astfel de pachet necesită mai multe resurse, după o decizie privind eroarea, pachetul este trimis către expediere, prin urmare obiectivul principal este atins - traficul de rețea este "înfundat".

De-a lungul anilor, acest software a fost actualizat în mod constant și până acum specialiștii în domeniul securității informațiilor identifică următoarele tipuri de atacuri DDoS:

Firește, cele mai periculoase sunt programele care folosesc mai multe tipuri de atac descrise simultan. Acestea se numesc TFN și TFN2K și necesită un nivel ridicat de pregătire de la hacker.

Una dintre cele mai recente programe de organizare a DDoS-atacuri este Stacheldracht (sârmă ghimpată), care vă permite să organizați o varietate de tipuri de atacuri și a avalanșelor difuzate ping cu schimbul de criptare a datelor între controlori și agenți.

Desigur, în această recenzie sunt indicate numai cele mai cunoscute programe și tehnici ale DDoS. De fapt, gama de programe este mult mai largă și este în mod constant suplimentată. Din același motiv, ar fi destul de naiv să descriem metodele universale de protecție împotriva atacurilor DDoS. Nu există metode universale, dar măsurile generale de reducere a riscului și de reducere a daunelor provocate de atacuri includ măsuri precum configurarea corectă a funcțiilor anti-spoofing și anti-DoS pe routere și firewall-uri. Aceste funcții limitează numărul de canale semi-deschise, ceea ce nu vă permite să supraîncărcați sistemul.

O sarcină foarte importantă în această direcție este prevenirea - software-ul ar trebui să fie "patched up" de tot felul de "găuri".

Așa cum am menționat deja, este foarte dificil de a detecta teroriști virtuali care au organizat un atac DDoS. Prin urmare, pentru a combate acest tip de amenințare, este necesară o cooperare strânsă între administratorii de servere și furnizorii de Internet, precum și furnizorii cu operatori de rețele de bază. Deoarece, la fel ca în viața reală, este posibilă lupta împotriva terorismului numai prin unirea cetățenilor care respectă legea.