În luna mai, comunitatea de mac a fost confruntată cu o amenințare neașteptată: în mass-media străine au fost raportate despre un atac de tip phishing folosind un program rău intenționat - un antivirus fals. Acest software apare sub numele de MacDefender. MacSecurity. MacProtector sau MacGuard. obtinerea pe computere prin site-uri nesigure, pe care utilizatorul afla ca sistemul sau este infectat. Pentru a rezolva problema, se recomandă utilizarea "antivirus". În cazul descărcării MacDefender. simularea acțiunilor de depistare și detectare a virușilor, realizarea obiectivului său real - de a primi de la utilizatori bani pentru o versiune presupus plină-featured.

Potrivit experților în securitatea informațiilor de la compania Intego. MacGuard este o aplicație mai periculoasă decât MacDefender și versiunile anterioare - MacProtector și MacSecurity. deoarece pentru instalare nu este necesară o parolă de administrator.

Scopul acestui program rău rămas a rămas același - pentru a convinge victima să emită informații despre cărțile de credit, însă procesul de infectare al programului MacGuard este puțin diferit. Vizitarea unui site infectat provoacă descărcarea unei aplicații instalate pe computer. Dacă în Safari aveți opțiunea de a deschide fișiere securizate după ce le descărcați, procesul de instalare va fi lansat automat și aplicația avRunner va fi instalată pe calculatorul dvs. Mac. Apoi, acest program va descărca cea de-a doua aplicație dintr-un domeniu deținut de infractorii cibernetici și, în final, va elimina toate urmele de ședere pe computer.

Această a doua aplicație este un pachet MacGuard. care se va instala, de asemenea, în mod automat și apoi va solicita datele cardului de credit presupus pentru a vă șterge Mac-ul de la viruși.

Intego recomandă oprirea opțiunii Safari pentru deschiderea fișierelor securizate după descărcarea și închiderea imediată a browser-ului dacă site-ul pe care vă aflați este similar cu fereastra Finder Mac OS X. Dacă programul de instalare pornește, închideți-l imediat și asigurați-vă că nu există nimic suspect în dosarul fișierelor descărcate.

În același timp, Chester Wisniewski. un expert în domeniul securității informațiilor de la Sophos. a pus la îndoială abordarea Apple pentru rezolvarea problemei, deoarece infractorii cibernetici pot lansa pur și simplu mai multe variante de software rău intenționat pentru a ocoli mijloacele de protecție create de Apple.

"Viteza apariției noilor variante de software rău intenționat necesită o abordare diferită a dezvoltării și actualizării aplicațiilor, la care Apple nu este obișnuit"

64 de biți rootkits devin mai mari.

În ultima lună, au fost dezvăluite noi modificări ale rootkiturilor. "Închis" pentru versiunile pe 64 de biți ale sistemelor de operare. De exemplu, un Trojan.Necurs program malitios are la dispoziție atât de conducător auto rootkit 32- și 64-biți la „test“ semnătura prin care să ocolească limitarea de versiuni pe 64 de biți de Windows pentru a încărca driverele nesemnate utilizând Bcdedit.exe de utilitate de sistem. În același timp, Trojan.Necurs este capabil să blocheze descărcarea mai multor drivere antivirus, prevenind protecția sistemului.

Moartea teroristului nr. 1 ca scuză pentru spam-ul rău intenționat.

În special, a fost remarcat distribuția în masă prin e-mail a fișierului malware Laden's Death.doc. care au exploatat o vulnerabilitate în procesarea fișierelor RTF. Lansat în Microsoft Word. acest fișier a inițiat injectarea unei alte modificări a programului BackDoor.Diho - BackDoor.Diho.163. a căror funcționalitate este destul de tipică pentru acest tip de obiecte rău intenționate: colectarea informațiilor stocate pe computerul utilizatorului, executarea comenzilor de către intruși, funcțiile proxy.

În plus, în luna mai, experții au observat un e-mailuri corespondență în masă care conțin fișier Fotos_Osama_Bin_Laden.exe. care, de fapt, sa dovedit a fi nu la toate imaginile șocante care implică numărul terorist 1, și banal „brazilian sau bancher» Trojan.PWS.Banker.55330. scrisă în Delphi. Rețineți că programele rău intenționate din această familie se specializează în furtul de date referitoare la conturile bancare, cărțile electronice și sistemele electronice de plată.

Trojan.SMSSend poate fi "preluat" nu numai de partajare de fișiere.

Continuați să excelați distribuitorii de troieni SMS. Dacă încă din greșeală în sine Trojan.SMSSend ar putea, lovind site-ul fraudulos deghizat ca partajarea de fișiere descărca, apoi în luna mai, acest program a fost văzut pe resursele oferite pentru a descărca diverse tipuri de instruire.

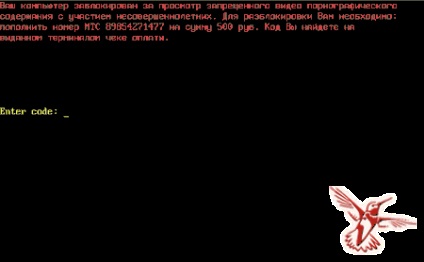

Trojan.MBRlock vine să înlocuiască "Winlock".

În luna mai, a fost stabilită următoarea creștere a cererilor legate de blocarea sistemelor de operare. Și de data aceasta nu este vorba de notorietatul Troian.Winlock. ci despre un program periculos periculos - Trojan.MBRlock. care modifică Master Boot Record (MBR).

În MBR, un program rău intenționat scrie cod care încarcă corpul principal de Trojan.MBRlock din sectoarele învecinate. După aceasta, utilizatorul vede cerințele atacatorilor, care trebuie efectuate pentru a restabili spațiul de boot al discului și a porni sistemul de operare.

În mai, a fost detectat un program malware Android.NoWay.1. care, activată pe un dispozitiv mobil, a verificat data și, dacă sa întâmplat la 21 mai, a trimis mesaje SMS cu fraze de conținut religios pe lista de contacte. În această zi, conform uneia dintre numeroasele teorii apocaliptice, se apropia sfârșitul lumii.

De asemenea, spyware regulat au fost descoperite luna trecuta care se răspândesc în mod legal, dar din cauza funcționalității sale, ceea ce reprezintă un pericol pentru utilizatorii Android - în cazul în care „spion“ este instalat pe dispozitivul mobil, fără știrea lor. Este vorba despre software-ul Cell Phone Recon și SpyDroid.

În plus, au fost identificate o serie de programe malware, mascate pentru cererea Jimm. destinate schimbului de mesaje pe rețeaua ICQ utilizând dispozitive mobile. De fapt, aceste programe erau implicate în trimiterea mesajelor SMS fără cunoștințele utilizatorului.

Alte știri corelate: