Vă aduc la cunoștință traducerea materialului De ce nu ar trebui să utilizați Joomla! warez - Backdoors gratuit! - o poveste despre motivul pentru care nu ar trebui să utilizați site-ul web pe site-ul dvs.

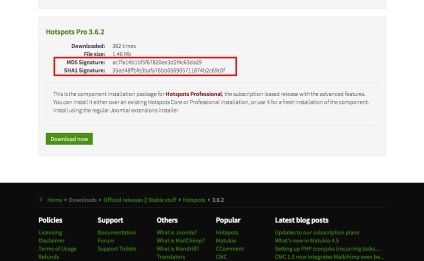

După descărcare, primul lucru pe care l-am observat a fost că numele fișierului era diferit de schema noastră de numire a fișierelor. Prin urmare, următorul pas a fost să verificăm valoarea md5 / sha a fișierului. Aceste cantități de hashes fac ca fișierele să fie recunoscute, protejând împotriva atacurilor precum "omul în mijloc" sau manipulând pachetele descărcate. De aceea, vom arăta sumele pe paginile noastre de descărcare - verificați întotdeauna aceste sume.

Rezultatul cecului - sumele nu se potrivesc. Deci, cineva a schimbat ceva în pachet. De asemenea, am verificat pentru viruși - dar niciunul dintre cele 54 de programe antivirus nu a găsit nimic.

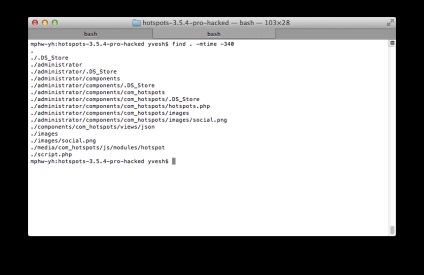

Am despachetat pachetul și am început să caut fișierele schimbate - știam că data pentru fișierele originale a fost mai mult de 350 de zile în urmă. Desigur, nu vă puteți baza complet pe data modificării, deoarece este ușor de falsificat, dar în acest caz se pare că au fost prea leneși să o facă. Sa dovedit că 4 fișiere au fost modificate și 2 au fost adăugate.

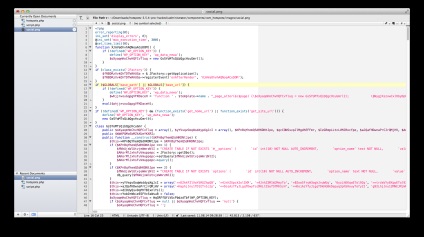

În lista de fișiere modificate a fost scriptul pentru instalarea extensiei script.php și a fișierului hotspots.php în dosarul de administrator. Fișierele adăugate au fost imagini inocente, ambele denumite social.png și localizate în foldere diferite. Dar să vedem mai întâi schimbările din fișierul script.php - au adăugat doar o singură linie la sfârșitul fișierului:

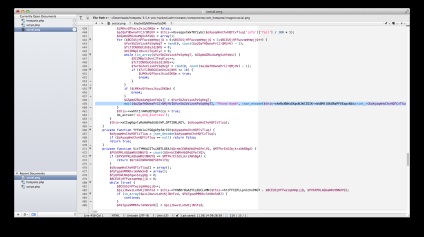

Aici este, conexiune fișier imagine PHP. Lucru amuzant este că au închis și eticheta PHP înaintea acestei linii, adică se pare că nu sunt foarte puternice în PHP. Fișierul hotspots.php a avut aceeași includere la sfârșitul fișierului. Să ne uităm la acest fișier mistic (puțin formatat):

Deci, ați instalat acest pachet - felicitări, site-ul dvs. a fost hacked. Imaginea falsă este destul de mare (52 KB) și este o coajă web. Interesant este că acceptă nu numai Joomla, ci și Wordpress.

Proprietarul scriptului poate încărca și modifica fișierele, poate crea / actualiza înregistrări în baza de date și poate face aproape totul cu instalarea. Scriptul chiar criptează conexiunea de la serverele de monitorizare utilizând openssl.

Pur și simplu ștergerea extensiei nu va ajuta, deoarece script-ul sa înscris adânc în instalarea Joomla, cu condiția ca un bun încărcător de coș (cine știe ce altceva sa schimbat cu el) și chiar a schimbat unele părți ale bazei de date! În general, puteți arunca afară site-ul dvs. și puteți începe din nou (sau reveniți la o copie de siguranță securizată).

Site-ul web are un rating bun Alexa (16.629) - nu vreau să știu câte site-uri au fost hackate prin acest site. Domeniul este înregistrat cu un serviciu situat în Hong Kong, iar site-ul în sine este găzduit de CloudFlare în SUA!

Concluzie - nu trebuie să vă bazați în totalitate pe scanările Virus Total și trebuie să fiți foarte atenți atunci când instalați extensii din surse neîntemeiate. Nimic nu este gratuit pe Internet!

Acest lucru este interesant:

De atunci, tot ceea ce poate fi compromis (ansambluri, fișiere de localizare și așa mai departe) a fost eliminat. Acum, dacă vă uitați la linkurile din secțiunea "Descărcare", fie la joomlacode, fie la github joomla.

Joomla! ® CMS - poate cel mai bun sistem de management al conținutului cu open source

Joomla! - este mai mult decât doar software-ul, este de oameni, inclusiv dezvoltatori, designeri, administratori de sistem, traducători, copywriteri, și cel mai important - utilizatorii simpli.

Suntem bucuroși să vă invităm la rândurile comunității noastre!