Buna ziua tuturor! Puteți vorbi mult și abstract despre avantajele dezvoltării World Wide Web. Dar majoritatea utilizatorilor nu se gândesc la probleme de securitate din vreun motiv.

Da, dezvoltarea sistemelor de operare implică instalarea de către dezvoltatori și metode mai bune de protecție. Dar, de regulă, nu sunt implicați cu adevărat, având în vedere faptul că majoritatea utilizatorilor preferă să "lucreze din cutie" - adică pe un sistem nou instalat fără setări suplimentare.

Și problemele de securitate, după cum au arătat sondajele recente de la utilizatori, sunt încurcate și un număr foarte mic.

Într-un articol, este dificil să se identifice și să se ia în considerare toate metodele de protecție. Dar, pe această temă, cel puțin o filtrare minimă a traficului, precum și modul de protecție a ruterului Wi-Fi. Merită și este necesar să trăim în detaliu

Care este sistemul de filtrare a traficului în rețea și de ce este necesar?

Filtrarea traficului implică (și realizează) organizația din diferite tipuri de amenințări web - de la simpla "examinare" a sistemului la atacurile organizate pentru a fura informații.

Ar părea - ce poate fi furat de la o stație de locuințe? Da, aceeași plată cu card bancar, pentru că din ce în ce mai mulți utilizatori fac achiziții online, fără să se gândească că datele introduse în timpul tranzacției rămân în sistem. Și un cracker cu experiență, care a pătruns în sistem, nu va fi dificil să le "îmbina" și să le folosească la discreția lor. Și există corespondență confidențială, fotografii etc.

Prezența unui sistem de filtrare a traficului va oferi:

- protecție împotriva atacurilor ddos, spoofing, "zero day", instalare ascunsă de spyware etc.

- Detectarea și protecția împotriva monitorizării activității utilizatorilor

- protecția împotriva vizitării site-urilor infectate

- Blochează sau vizitează site-uri nedorite

- protecția împotriva pătrunderii exterioare

Dacă comparați paginile site-urilor dezvoltate, să zicem, chiar și acum 3-5 ani și acum vom vedea că volumul de coduri a crescut și, în plus, foarte semnificativ. Da, extinderea și ponderarea paginilor este necesară, mai ales în lumina faptului că paginile au devenit dinamice, orientate spre a lucra cu diverse dispozitive mobile, precum și pentru a oferi un număr mare de servicii online.

Este prezența unui cod masiv care permite unui atacator să plaseze în liniște doar câteva rânduri (în cazuri simple) pentru un atac, iar activitatea acestui cod poate rămâne invizibilă.

Deci, așa cum se poate vedea din cele de mai sus, traficul de filtrare este necesar. Transferând conținut sigur, filtrul întrerupe toate (sau aproape toate) amenințările externe.

Organizarea filtrării traficului

Există mai multe modalități de a organiza filtrarea traficului Internet pe stația de interior.

Primul și cel mai simplu este utilizarea software-ului furnizat de sistemul de operare în sine.

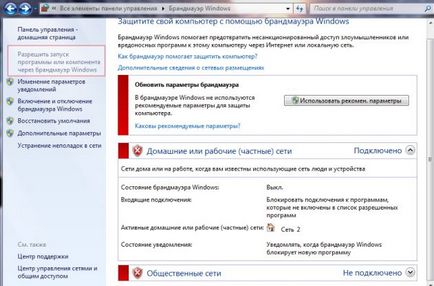

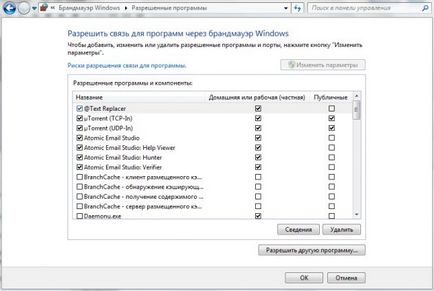

În etapa de instalare a acestui sistem de operare, utilizatorul este rugat să activeze protecție, pe care majoritatea instalatorilor o ignoră. Paravanul de protecție Windows încorporat asigură o protecție completă a traficului împotriva amenințărilor externe.

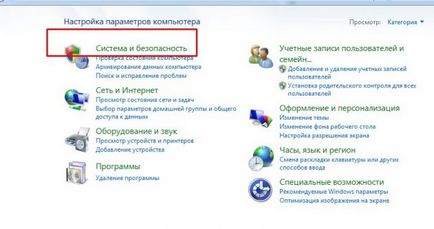

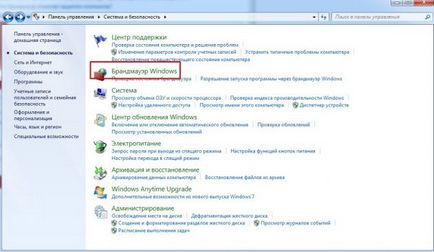

Pentru a activa și a configura filtrarea traficului IP, trebuie să mergeți la aplicația însăși din panoul de control și să selectați elementul "Pornirea și oprirea paravanului de protecție Windows".

Despre cum să creați reguli utilizând linia de comandă este subiectul unei conversații separate. Aici vom lua în considerare setarea minimă necesară, care să permită asigurarea unui nivel minim de securitate, dar eficient.

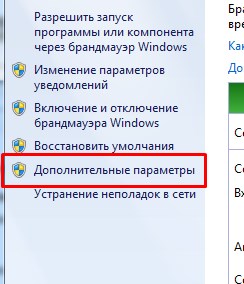

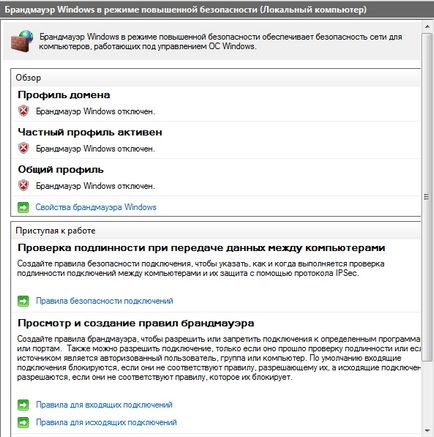

Dacă accesați fila de setări avansate, puteți configura în plus regulile de conectare, creați propriile reguli și activați autentificarea.

În majoritatea cazurilor, această setare este suficientă.

Utilizatorii sistemelor Nix * și BSD *

Cele de mai sus vor fi utile nu numai pentru utilizatorul de sistem deschis, ci și pentru cei care doresc să înțeleagă mai detaliat cum, de fapt, are loc organizarea filtrării traficului în rețea.

Toate sistemele deschise au netfilter în structura lor, regulile pentru filtrarea traficului de rețea fiind executate fie pe linia de comandă, fie prin editarea fișierelor de configurare.

Ce se poate face cu această aplicație?

După cum puteți vedea, sistemul Nix * are mai multe posibilități, iar acest lucru se datorează deschiderii netfilterului propriu-zis, precum și controlului complet asupra fișierului de configurare.

Principalul utilitar folosit pentru a controla filtrul este iptables, și este în exemplul său și ia în considerare setarea.

În mod implicit, regulile de filtrare nu sunt prezente la prima pornire. Exemplele cu setările cele mai simple (care corespund în mare măsură politicii de securitate Windows) sunt disponibile, de regulă, în fișiere suplimentare cu extensia. exemplu, simplu, și așa mai departe.

Cel mai simplu exemplu de filtrare a traficului:

-A INTRARE -m conntrack -state STATUT, ESTABLISHED -J ACCEPT

Permite traficul de intrare pentru o conexiune deja stabilită, dar poate trece și prin traficul "stânga". Pentru al tăia este necesar să se adauge:

sudo iptables -U INPUT -m conntrack -ststate INVALID -j DROP

Astfel, sunt create regulile de filtrare a primului și a celui de-al doilea trafic. O descriere completă poate fi găsită în instrucțiunile pentru configurarea iptables sau a unui software similar.

Configurarea filtrării în router

Practic toate routerele au aceeași configurație de firewall descrise mai sus. Avantajul este abilitatea de a scrie reguli nu în fișiere de configurare, ci utilizând interfața web.

Pentru a pune protecție pe router. trebuie să găsiți fila Firewall și să activați includerea acesteia. După aceasta, puteți face mai multă ajustare, de exemplu, prin deschiderea sau închiderea anumitor porturi.

Deci, pentru navigare, trebuie să lăsați 80 de porturi deschise, pentru conexiuni SSL - 443.

Mai jos este o listă cu cele mai populare porturi în operarea zilnică:

80-83, 443 - browsere

587, 554 - șosete

Trebuie remarcat faptul că multe programe folosesc porturi non-standard, deci descoperirea lor trebuie controlată manual.

În sfârșit, lista porturilor care pot fi închise:

135-139 - bios net

113, 5000, 5554, 9996, 18350 - cele mai multe ori atacate.

După configurarea paravanului de protecție în Windows, screenshot-ul firewall-ului dezactivat este puțin nerezonabil. În ceea ce privește închiderea porturilor - este corect să închidem totul înăuntru, deoarece sistemul implicit de utilizator nu conține servicii la care cineva trebuie să se conecteze din exterior. În lista generală, excepția este clientul torrent, de la care este instalat.

Și totuși - ciudat că a ratat un punct important: Nu lucrați de la sub administratorul (root pentru * nix) pe Internet!

Am un Eset anti-virus și mi sa recomandat să dezactivez complet filtrarea Windows pentru o performanță antivirus mai bună. Se pare că acest lucru pune computerul în pericol și nu contribuie la îmbunătățirea performanței antivirusului?