În acest post vom vorbi despre modul de configurare a autentificării cu două factori în Check Point Security Gateway utilizând chei electronice, utilizând exemplul JaCarta PKI al dezvoltatorului rus de soluții de securitate a informațiilor.

Faptul că accesul de la distanță la resursele organizației este benefic, dar creează, de asemenea, o serie de probleme pentru departamentul IT, spune peste tot în lume. De asemenea, considerăm acest lucru un subiect important. Așa că am decis să dedicăm următorul post.

Abilitatea de a identifica corect utilizatorii care solicită accesul la sistemul informatic este realizată prin utilizarea de soluții complete de control al accesului.

Soluțiile de implementare pentru accesul la distanță fără autentificare autentică a utilizatorului sunt echivalente cu stocarea datelor importante într-o cutie sigură, cheia căreia este stocată la cea mai apropiată masă de cafea.

PKI este o metodă eficientă de autentificare pentru sisteme puternice de autentificare în ceea ce privește funcționalitatea, securitatea și respectarea dependențelor.

Clientul JaCarta

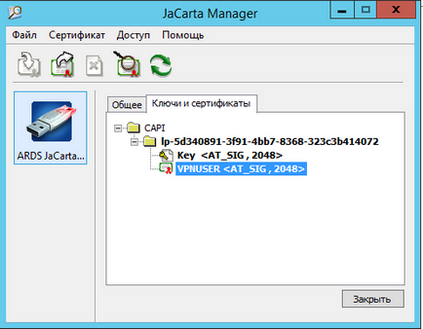

JaCarta Client - software care vă permite să construiți o infrastructură cu chei publice utilizând mass-media JaCarta PKI cheie. Acest software vă permite să utilizați o transmisie sigură a informațiilor bazate pe infrastructura cheilor publice.

În combinație cu cheile, sistemul de management JaCarta este cel mai adesea folosit. furnizarea unei organizații cu o platformă integrată pentru gestionarea ciclului de viață cheie. JMS asociază identificatorii cu utilizatorii, permițându-vă să monitorizați certificatele pe care le utilizează. JMS vă permite să scalați sistemul fără amenințarea unei întreruperi.

Check Point Security GateWay protejează rețelele interne și externe, norii publici și privați de amenințările de securitate interne și externe, protejând mașinile și aplicațiile virtuale cu setul complet de instrumente de securitate Check Point Software Blades.

Cerințe software

Informațiile din post se aplică:

- JaCarta Client - software-ul care gestionează jetoanele JaCarta de dezvoltare a Aladdin RD;

- Check Point Security GateWay.

Versiunile software care au fost utilizate pentru pregătirea instrucțiunilor de configurare.

- Clientul JaKarta PKI

- CheckPoint GAIA

- Clientul de securitate CheckPoint Endpoint

Cine va fi interesat de ceea ce vom spune mai departe

Autentificare cu certificate utilizând JaKarta Client PKI.

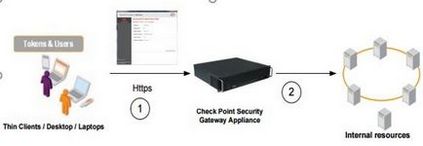

Diagrama de mai jos prezintă scenariul de autentificare a certificatului.

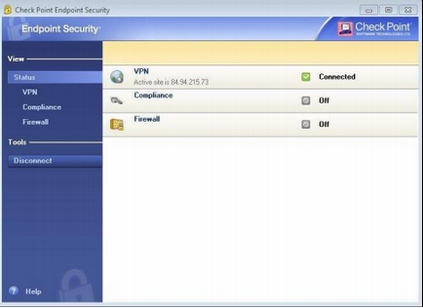

Utilizatorul se conectează la dispozitivul Check Point Security Gateway utilizând aplicația clientă Check Point Security Gateway. Utilizatorul introduce jetonul JaKarta PKI pe care se află certificatul său, introduce codul PIN al jetonului.

După autentificarea cu succes, utilizatorul accesează resursele de rețea interne.

Cerințe preliminare

Aceasta descrie cerințele preliminare care trebuie îndeplinite înainte de configurarea autentificării cu doi factori pentru Gateway Security Check Point utilizând JaCarta PKI.

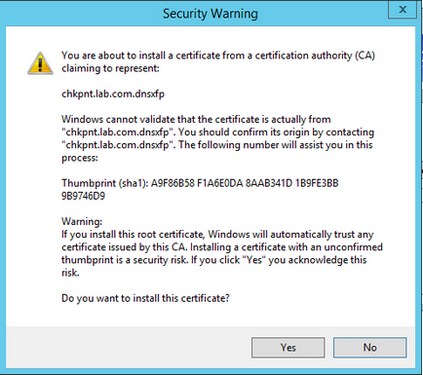

Pentru a utiliza autentificarea certificatelor, trebuie să instalați și să configurați Autoritatea de certificare Microsoft. Ca centru de certificare, orice CA poate fi folosit, dar în acest document este CA Microsoft.

Utilizatorii trebuie să aibă jetoane JaKarta PKI cu certificate corespunzătoare eliberate pe ele.

JaCarta PKI Client versiunea 6.30 și versiuni ulterioare trebuie instalată pe computerele utilizatorilor.

- JaCarta PKI;

- JaCarta PKI / Flash;

- JaCarta PKI / GOST;

- JaCarta PKI / GOST / Flash.

Configurați Gateway Security Check Point

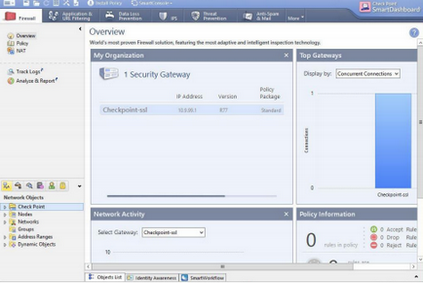

Check Point SmartDashboard poate fi folosit pentru a configura CheckPoint SSL VPN sau VPN IPSec.

Configurarea Gateway Security Check Point necesită o serie de acțiuni.

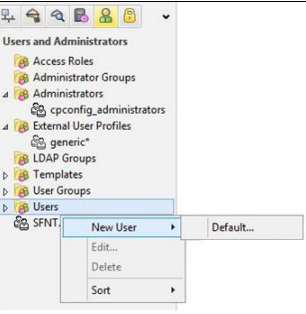

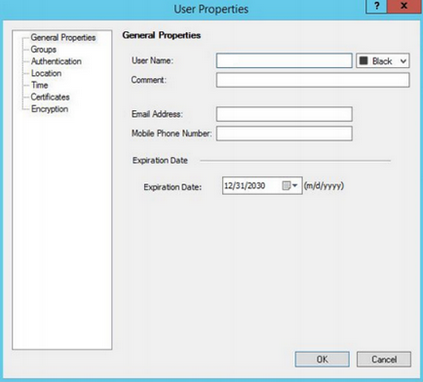

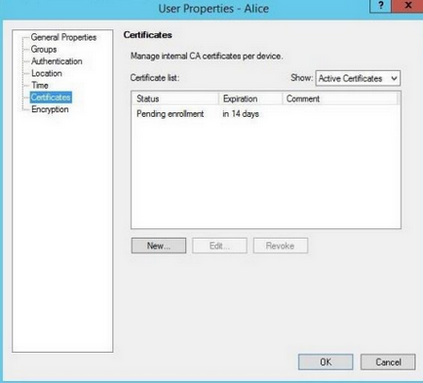

Creați un utilizator și emiteți o cheie de înregistrare

Utilizatorul este creat cu o schemă de autentificare specifică pentru a vă conecta la clientul Check Point Security VPN. Administratorul inițiază apoi procesul de emitere a certificatului către serverul de administrare a securității și primește cheia de înregistrare.

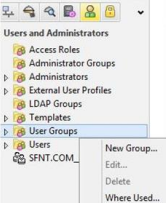

Creați un grup de utilizatori

Grupurile de utilizatori sunt un set de utilizatori care au sarcini sau responsabilități comune. Grupurile de utilizatori, cum ar fi utilizatorii individuali, pot fi procesate în politicile de securitate.

Crearea grupurilor vă permite să atribuiți sarcini anumitor utilizatori. Poarta nu vă permite să definiți reguli pentru anumiți utilizatori, dar puteți atribui anumite reguli grupurilor de utilizatori.

- În fereastra principală Check Point SmartDashboard, sub Utilizatori și Administratori, faceți clic dreapta pe Grupurile de utilizatori și apoi pe Grup nou.

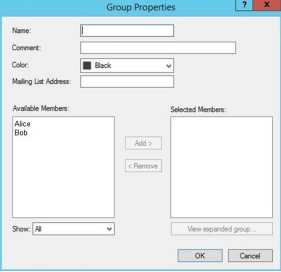

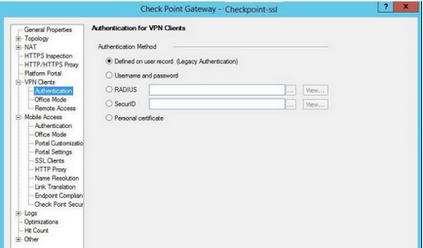

Activarea autentificării pentru clienții VPN

- În fereastra principală a Check Point SmartDashboard, sub Obiecte de rețea, extindeți Check Point, faceți clic dreapta pe dispozitivul dvs., de exemplu Checkpoint-ssl, apoi faceți clic pe Editare.

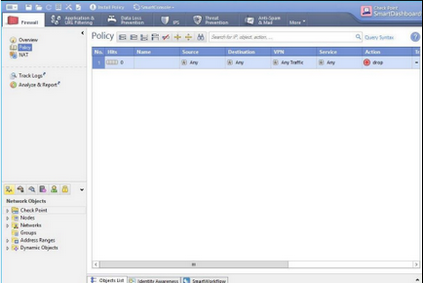

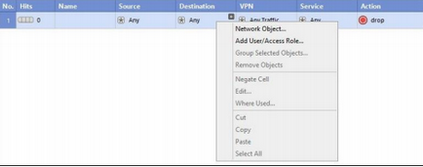

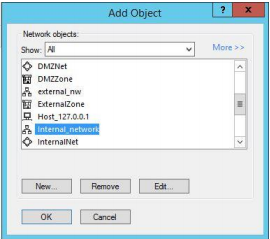

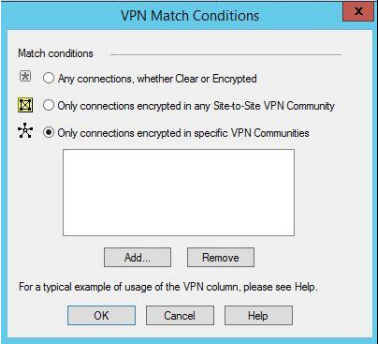

Configurarea regulilor de filtrare pentru clienții VPN

Poarta de securitate are cel puțin o platformă hardware care este utilizată ca punct de intrare în rețeaua corporativă.

Regulile gateway-ului definesc politica de permisiuni și interdicții pentru gateway-ul. Regulile portalului sunt construite pe conceptul de obiecte. De exemplu, obiectele de rețea pot fi utilizate ca sursă și destinație a regulilor.

- În fereastra principală Check Point SmartDashboard faceți clic pe Firewall.

A fost creată o nouă politică.

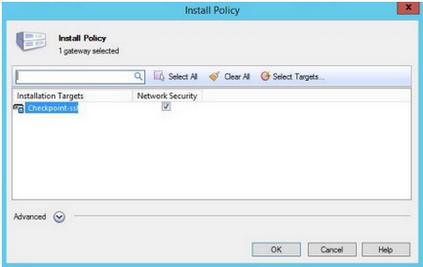

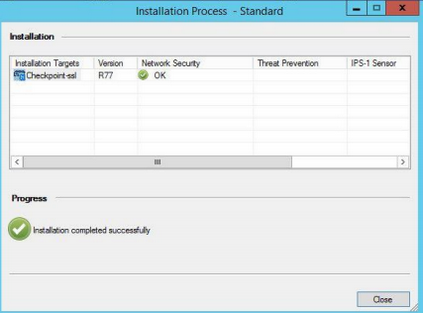

Setarea politicii

- Procesul de setare a politicii este prezentat mai jos.

- Desfășurați o verificare euristică a regulilor pentru a asigura compatibilitatea și nerestituirea normelor.

- Confirmați că fiecare gateway de securitate la care se aplică regula asigură respectarea a cel puțin unei reguli.

- Conversia politicilor de securitate într-un script de scripting și compilarea acestui script într-un cod de inspecție.

- Livrați codul de inspecție la toate obiectele selectate pentru livrare.

- În fereastra principală Check Point SmartDashboard - faceți clic pe Politica de instalare din partea de sus (în meniu).

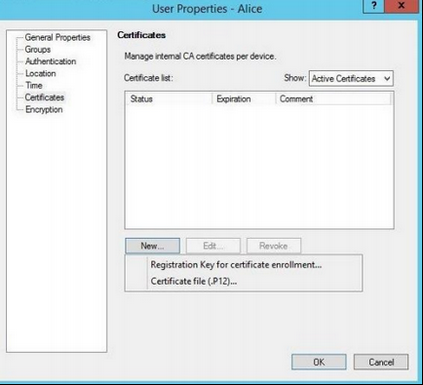

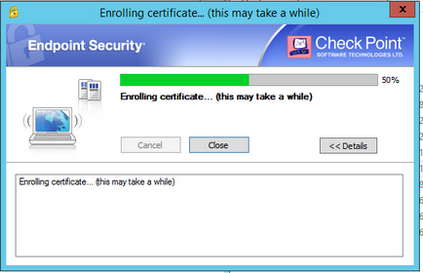

Instalarea certificatului

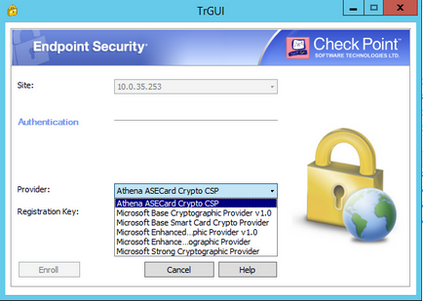

Clientul stabilește o conexiune securizată cu autoritatea internă Check Point, solicită certificate utilizând cheia de înregistrare. Când solicitați pentru prima dată un certificat de utilizator, furnizați cheia de înregistrare și instalați certificatul pe token.

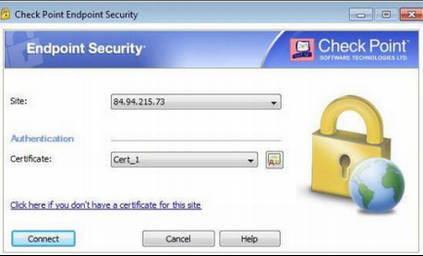

Deschideți aplicația Check Point Endpoint Security.

- Introduceți JaKarta PKI. Certificatele de pe token vor fi afișate în câmpul Certificat. Faceți clic pe Conectare.

Proiecte similare și alte proiecte interesante din "Aladdin RD" sunt realizate de departamentul de lucru cu partenerii tehnologici.

În prezent, extindem personalul specialiștilor și avem un post vacant în acest departament - Inginer Partener / Inginer Partener.

Vom fi bucuroși să primim feedback!