Am scris deja mai devreme despre criptare în Linux folosind GnuPG. astăzi, a decis să exploreze o metodă mai populară, criptarea datelor utilizând programul TrueCrypt. Toți cei care nu sunt familiarizați cu ea, du-te aici și a citi, rescrie ceea ce a fost deja scris, nu vreau sa. De asemenea, dacă sunteți un fan al tuturor acestor lucruri "secrete" și al altor lucruri, citiți această notă. Despre articol, nu am fost în stare să găsească o clar și walkthrough „pentru Dummies“ și chiar pe Linux, poate fi rău în căutarea, nu știu, nu trebuie să explice că nu toate universității au participat la curs „Criptografie și matematică“, așa că am Voi încerca să pictez și să arăt totul cât de detaliat posibil. Și așa, hai să mergem ...

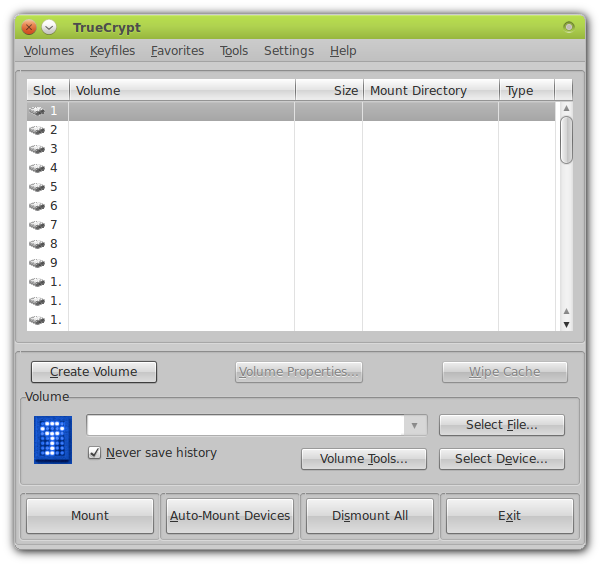

Un pic cu privire la principiile de bază și posibilitățile de TrueCrypt, bine, mai întâi TrueCrypt - open-source gratuit on-the-fly Disk Encryption Software pentru Linux, Windows 7 / Vista / XP și Mac OS X, astfel încât poziționarea dezvoltatorilor produsului său. Dacă rulați programul, primul lucru care vă va lovi în ochi este o interfață simplă. Din nefericire pentru Linux, programul nu este rusificat.

Pe scurt. TrueCrypt utilizează "fișiere container" și "partiții" pentru criptare. Ce înseamnă asta, „fișiere container“ în fenomenul Linux este destul de simplu, creați un fișier gol, îl face sistemul de fișiere, mount, copiați datele dvs. după criptarea și totul. Se poate face prin mâini, sau toate acestea pot fi făcute pentru dvs. de către TrueCrypt, alegerea dvs. "Partitions", atunci cred că totul este clar, aveți D: / partiția pe Windows sau / home / superUser / pe Linux și doriți să o criptați complet. TrueCrypt acceptă criptarea în zbor, adică când partiția este montată.

Cei care au citit deja articolul, c Encryption folosind GnuPG, probabil, a observat că poate facilita lucrul cu GnuPG pentru criptare am folosit aceleași metode care sunt scrise mai sus, dar întregul proces se face manual, dar TrueCrypt, pentru a face acest lucru pentru tine. Utilizați același algoritm AES256, și aceeași protecție parolă sau certificate în TrueCrypt este KeyFiles.

În depozitele standard, nu veți găsi programul. Deci, mergem cu îndrăzneală pe site-ul oficial. vom încărca fișierul potrivit pentru sistemul dvs., de obicei acesta este Standart - 32bit (x86). Și instalați în sistem:

Acum programul este în sistemul tău.

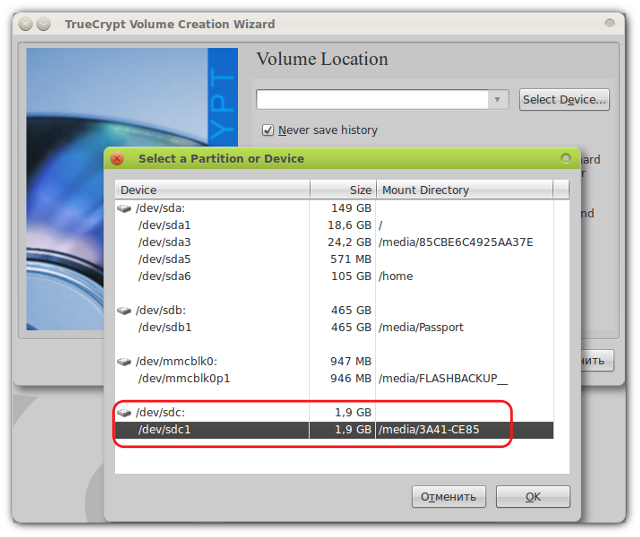

La mine, cardul flash a fost definit ca / dev / sdc1, la tine poate fi diferit. Trebuie să cunoașteți numele exact al dispozitivului, altfel puteți să formatați și să criptați partiția / -.

Să rupem întregul proces în pași, la fiecare pas (bine sau aproape) voi însoți cu o captură de ecran și o explicație pentru asta.

1) Pasul unu, deschideți programul, ar trebui să arate așa, s-ar putea să fie un pic neclar de la început, dar apoi să vă obișnuiți:

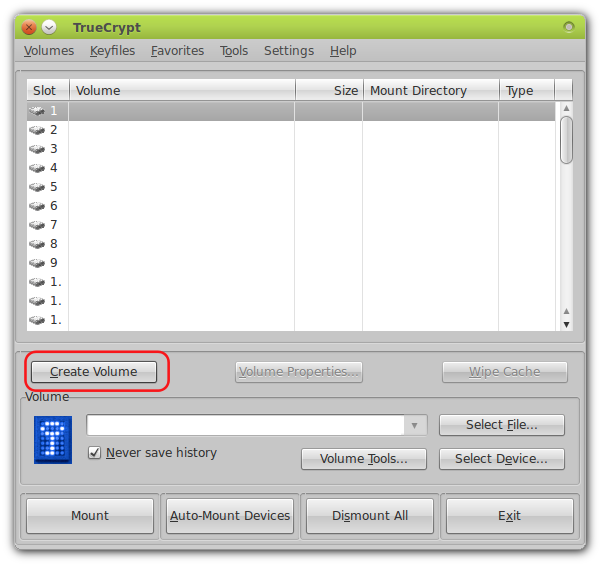

Cadrul roșu, captura de ecran va evidenția acțiunile pe care trebuie să le produceți. Suntem cu dvs., vrem să cripteze unele informații pe unitatea flash, prin urmare trebuie să selectăm dispozitivul pe care îl criptăm, dar fără să faceți clic pe butonul "Selectați dispozitivul" și selectând "Creare volum":

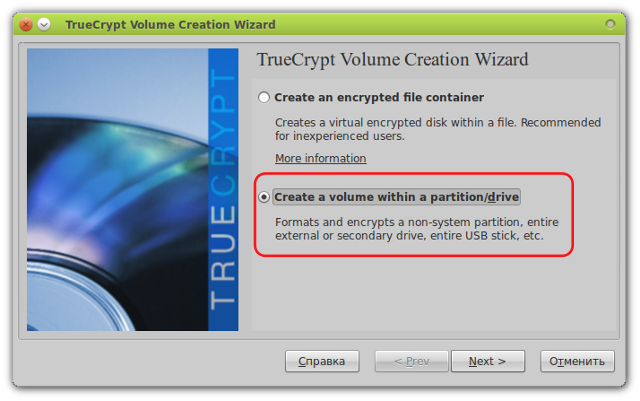

2) Pasul doi, în fereastra pop-up, vi se va solicita să alegeți: Creați "File-container" sau creați "Partiție criptată" sau "Dispozitiv";

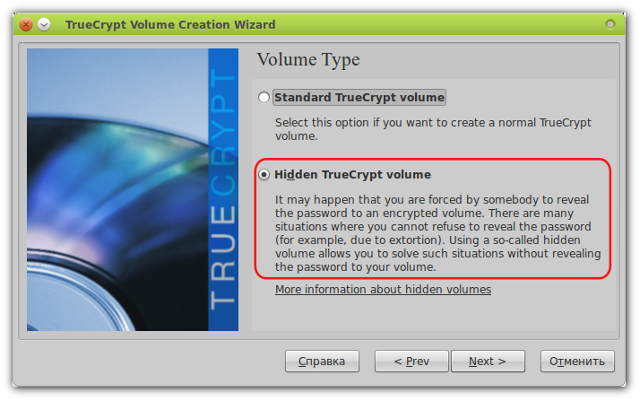

3) Pasul trei, programul vă va întreba ce tip de dispozitiv criptat doriți, există doar două dintre ele, "Standard" și "Ascuns". Dacă începi să săpați în această direcție, atunci afli că "Ascuns" este încapsulat într-un "Standard" sau "Ascuns" deja existent. Vrem o păpușă de cuibărit, deci alegeți Volume Hidden TrueCrypt:

4) Pasul patru, selectați unitatea flash, pentru a continua lucrul cu acesta. VĂ RUGĂM SĂ FIE ÎNDEPLINIȚĂ ȘI FĂCĂ SUNTEȚI SĂ FIE NUMĂRUL DUMNEAVOASTRĂ A DISPOZITIVULUI DUMNEAVOASTRĂ. selectați dispozitivul dvs. și faceți clic pe ok.

După apăsarea butonului "OK", WARNING va decola, unde veți fi deranjat de multe lucruri care nu fac bine să criptați dispozitivele și că este mai bine să creați un "File-container" etc. acest lucru este tot gunoi, faceți clic cu îndrăzneală "OK".

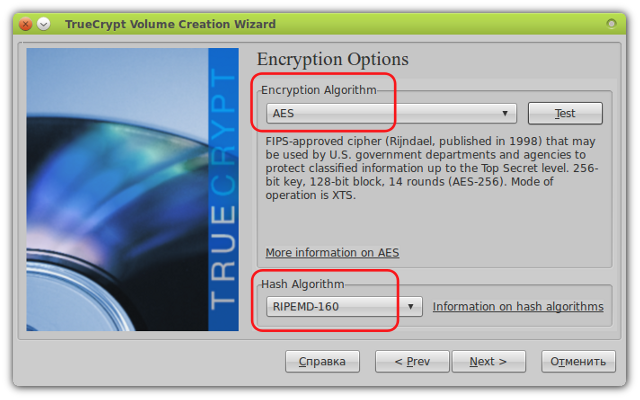

5) Al cincilea pas, în această etapă, sunteți avertizat că dispozitivul va fi formatat și, în consecință faptul că, toate datele conținute de acesta va fi eliminat, și este clar, după care vi se va cere să alegeți un mecanisme de criptare, nu vom insista pe fiecare dintre ele , deoarece aceste informații puteți obține pe web și fără mine. Noi alegem cel mai fiabil, și anume AES-256. Algoritmul hash poate fi lăsat RIPEMD-160.

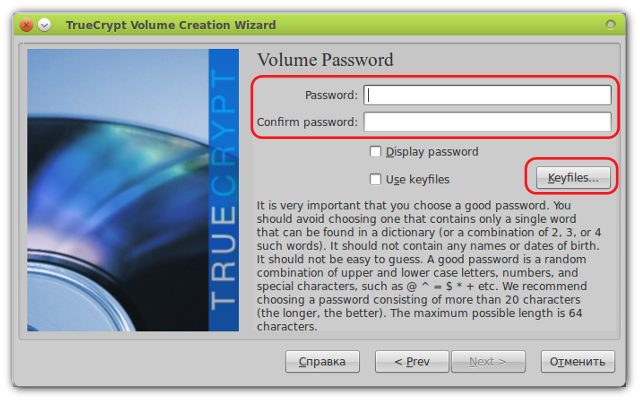

6) Pasul Șase, vi se va cere să introduceți și să confirmați parola care vă va proteja "partiția standard". De asemenea, puteți utiliza pentru a vă proteja secțiunea KeyFiles. Pentru o parolă, puteți utiliza aproape orice caractere, iar lungimea dezvoltatorilor de parole este recomandată să facă cel puțin 20 de caractere, lungimea maximă a parolei este de 60 de caractere. Personal, prefer parolele, deci pentru moment vom omite cum să facem KeyFiles.

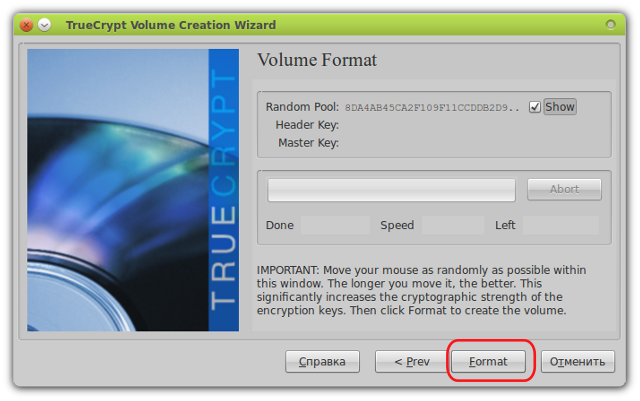

7) Pasul șapte, în acest pas, înainte de a zbura din acest fel de fereastră:

Și tot ce trebuie să faceți este să conduceți cursorul mouse-ului în mod aleatoriu prin fereastra curentă, cu atât mai mult cu atât mai bine. Dezvoltatorii notează că cu cât mai mult și mai haotic vă va fluturați mouse-ul, cu atât mai rezistentă va fi cheia, să o credem.

După ce vă plictisiți, apăsați butonul "Format", care vă va formata dispozitivul cu îndrăzneală. toate datele din acesta vor fi pierdute. Ține minte asta! Despre acest lucru veți fi avertizați și dezvoltatorii, într-o fereastră mică.

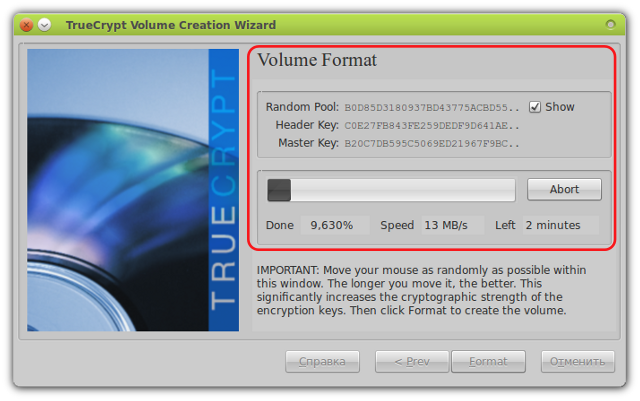

Procesul arată astfel:

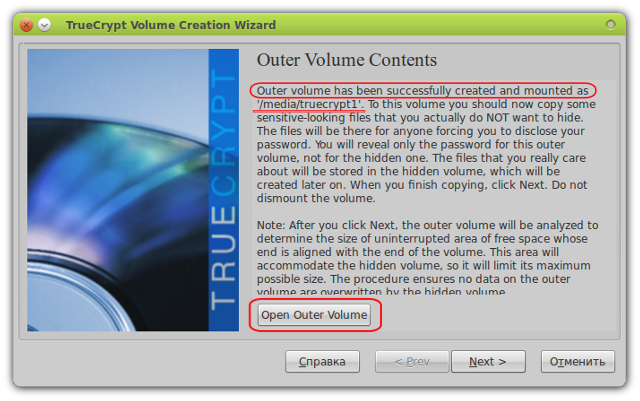

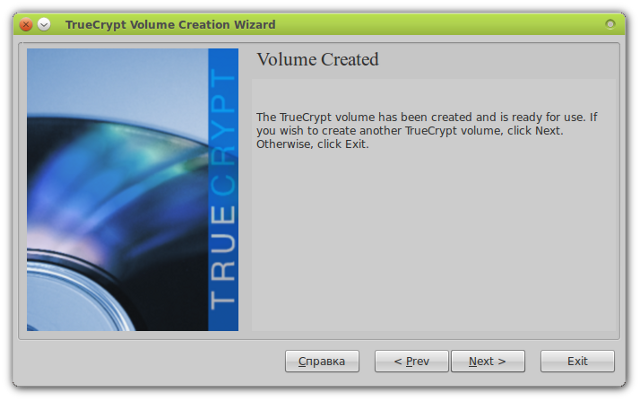

La sfârșitul formatării, va fi creat un nou volum:

Acolo va zbura într-o fereastră în care o bukaf mult, dar, pe scurt, după cum urmează: volumul exterior a fost creat cu succes și montate ca pe / media / truecrypt1, acest lucru este trebuie să copiați fișierele care par suspecte și la prima vedere poate părea importantă, dar, de fapt fictiv pe care nu vreți să vă ascundeți deloc. Oricine primește o parolă din volumul "primul \ de sus" va vedea aceste fișiere și se va bucura. Gândindu-te la asta te ascundeai.

Pe scurt, fișierele cu adevărat importante, ne ascundem mai adânc, în volumul "secret" mai mic. Ceea ce a găsit chiar pe transportator nu este posibil și este adevărat! Dacă doriți să copiați ceva acolo, deschideți volumul prin buton, ca în imaginea de mai sus.

După ce ați terminat de copiat fișierele tip "tip", nu ezitați să faceți clic pe "Next"

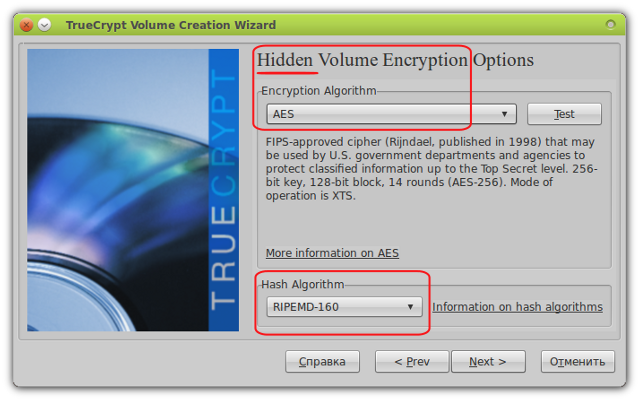

Și repetați procedura, dar acum pentru volumul mai mic. Alegem algoritmul de criptare, ca înainte de ASE256 și hash RIPEMD-160:

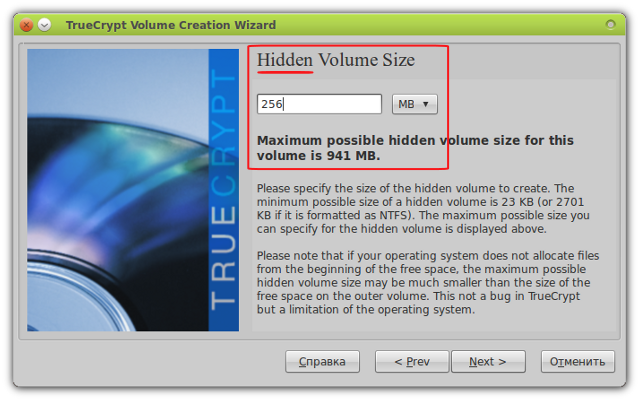

Acum vi se va cere să alegeți dimensiunea volumului ascuns viitor. Este sfătuit să facă mai puțin, ceva care nu ar fi fost calculat și este mai ușor să ascundeți un astfel de lucru:

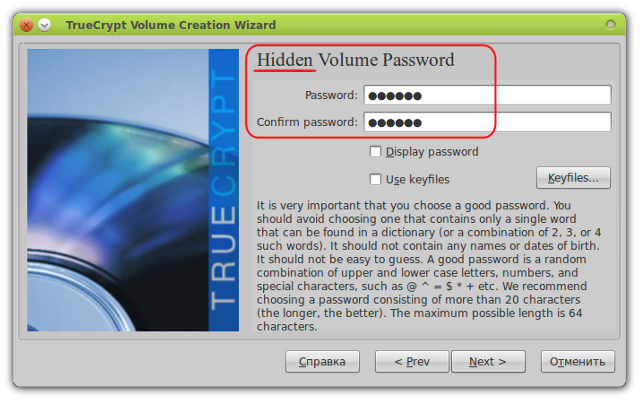

Apoi, introduceți parola pentru volumul ascuns, toate ca mai înainte, de preferință nu mai puțin de 20 de caractere și nu mai mult de 60:

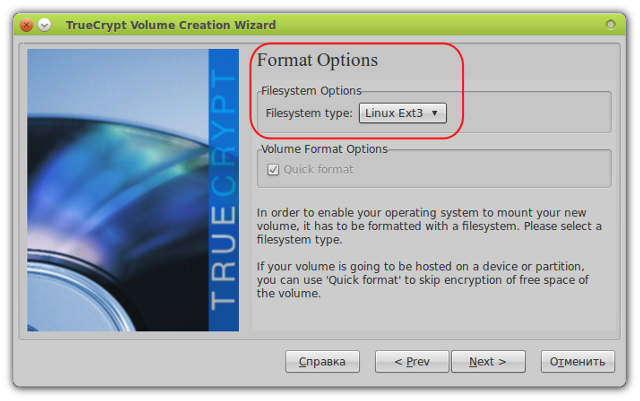

Acum, selectați tipul de sistem de fișiere (FAT, ext2, ext3) în cazul în care, în viitor, veți monta unitatea flash pe Windows, apoi selectați FAT, eu nu folosesc fantele de aer, așa că am ales EXT3:

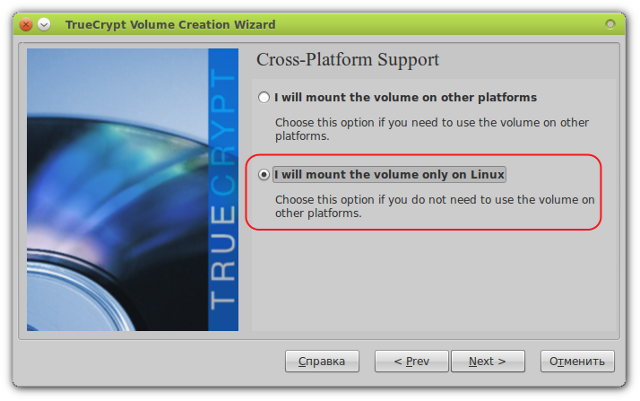

În următoarea fereastră, întrebarea este că veți monta suportul media numai în sistemele Linux sau o veți monta și sub alte aplicații (Windows, MAC), deoarece știu sigur că doar în Linux am ales elementul corespunzător:

Această fereastră vă va spune că totul a mers bine și volumul ascuns a fost creat sau mai degrabă încapsulat în interiorul volumului "standard" superior, iar TrueCrypt o face astfel încât să nu poată fi detectată. și într-adevăr nu poate fi găsit, tot ceea ce vor vedea reclamanții sunt tablouri aleatoare care nu pot fi niciodată legate într-o singură imagine fără participarea marelui TrueCrypt:

Îl felicit! Am făcut-o! Acum, unitatea flash există o partiție standard de criptat, care, prin modul în care, fără parola pentru a decripta, și secțiunea ascunse (încapsulată), care dracului chiar imposibil de găsit, chiar și cu un vehicul special de studiu cu echipamente speciale.

O partiție criptată este făcută pentru cei care au o metodă recapital-termică de descifrare în țară. În Israel, această metodă nu este minunată, dar așa cum se spune, Dumnezeu are grijă.

Pentru cei care folosesc Avant și alte docuri, am făcut această pictogramă: