Preambul - criptarea datelor pe disc

Aceasta este singura modalitate de a proteja informațiile, în condițiile în care este posibil să acceseze fizic străini pe computer. Parola pentru rularea oricărui sistem de operare - Windows, Linux sau Mac OS, poate salva numai copiii. Orice specialist va ocoli protecția prin parolă pentru câteva minute - timpul necesar pentru a lipi o unitate flash USB în computer și a încărca sistemul de operare din acesta.

Dar datele criptate sunt deja mult mai greu de deschis. Sau chiar imposibil fără o cheie digitală sau o frază de acces. Desigur, există algoritmi diferiți pentru criptare, iar în cadrul acestor algoritmi există parametri diferiți - toate acestea afectează rezistența la efracție. Și dacă utilizați algoritmi instabili sau parametri vulnerabili, puteți accesa fișierele și folderele criptate. Dar, în general, putem presupune că criptarea este o protecție fiabilă a datelor.

Cea mai obișnuită metodă de a proteja datele este criptarea fișierelor. Un director criptat este creat pe disc, fișierele sunt scrise în el. Teoretic, acest lucru este fiabil dacă se folosește algoritmul AES, cheile sunt de lungime lungă, parametri buni. Dar există o vulnerabilitate evidentă a datelor cu această metodă de criptare. Faptul este că sistemul de operare rămâne neprotejat. Acest lucru oferă atacatorului posibilitatea de a instala un program special în sistem (un keylogger, rootkit) care va fi lansat la începutul sistemului de operare și va monitoriza acțiunile utilizatorului. Astfel, mai devreme sau mai târziu, un atacator va primi o parolă sau un fișier cheie pentru a accesa dosare și fișiere criptate.

Deci, o protecție foarte puternică a datelor pe disc este criptarea de fișiere și foldere individuale, dar întreaga secțiune. În plus, pentru o protecție fiabilă, trebuie să criptați întregul disc. "La suprafață" nu ar mai trebui să rămână nimic. Acest articol va oferi instrucțiuni despre cum să creați o partiție de sistem criptată și o unitate în Linux Fedora.

Encrypting File System pe Linux este menținut la nucleul sistemului de operare. Acest lucru nu este de a căuta orice software criptografic și îngrămădite mai mult, utilizarea de partiții Linux criptate este transparentă - utilizatorul nu are nevoie să știe nimic despre criptare și nu trebuie să facă nimic pentru a cripta fișiere și foldere.

Pentru a crea un sistem cript de încredere în Linux, trebuie să înțelegeți ce părți din acest sistem trebuie să le protejați. Există patru dintre ele:

- Zona sistemului este notată ca rădăcină sau /.

- Zona bootabilă este desemnată ca / boot. Poate fi localizat pe o partiție separată sau pe partiția rădăcină ca un folder.

- Zona de date a utilizatorului este desemnată ca / home. Poate fi localizat pe o partiție separată sau pe partiția rădăcină ca un folder.

- Zona de memorie virtuală este notată ca swap. Acesta este cel mai adesea localizat pe o partiție separată, dar poate fi localizat pe partiția rădăcină ca fișier.

Apărați toate aceste zone.

Acest articol va discuta o configurație simplificată - swap și / boot pe partiții separate, iar root și / home sunt combinate pe o partiție. Dar, pentru cazuri mai complexe, tehnologia de protecție va fi aceeași.

Cu regiunile de criptare rădăcină, swap și / acasă nici o dificultate, dar cu protecția / ghetei există o problemă. Problema este că din această zonă încărcătorul de sistem pornește initrd-ul și kernel-ul Linux. În cazul în care acest domeniu criptați, atunci încărcătorul nu va fi capabil să ruleze sistemul de operare de bază și, în consecință, nu va porni. Aceasta este pentru a cripta / boot nu poate fi, dar, de asemenea lasă deschisă prea mult este imposibil, pentru că în acest caz, va fi posibil să se substituie miezului, pe de altă parte, conține cod malițios care va intercepta parola pentru a decripta discul.

Soluția este de a plasa partiția / boot pe un suport amovibil, pe o unitate flash. Unitatea flash USB va fi un fel de cheie electronică a sistemului. Fără aceasta, nu va fi posibilă pornirea sistemului de operare de pe un disc criptat. Adică, partiția / boot este protejată la nivel fizic prin extragerea acesteia de pe computer.

Astfel, schema generală de protecție este următoarea:

- Secțiunile root, swap și / home sunt situate pe un hard disk complet criptat.

- Partiția / boot este localizată pe suporturi amovibile.

Fedora Linux - instalare pe un disc criptat

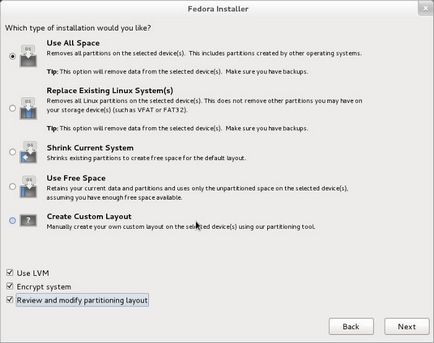

Puneți o unitate flash pe care va fi instalată partiția / boot. Apoi rulați programul de instalare în care specificați parametrii de instalare pas cu pas. În pasul 6, trebuie să specificați următorii parametri:

Dacă sunteți încrezător în faptul că dețineți Linux, atunci în acest pas puteți specifica parametrul "Creați aspectul personalizat". Acest lucru vă va permite să partiționați manual discul în numărul dorit de partiții.

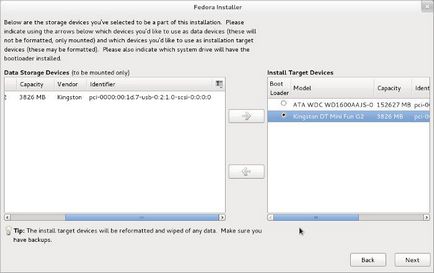

Următorul pas este să treceți la unitatea din panoul din dreapta în care va fi instalată Fedora, precum și o unitate flash pe care va fi instalată partiția / boot. Și pentru unitatea flash trebuie să puneți semnul "Boot Loader":

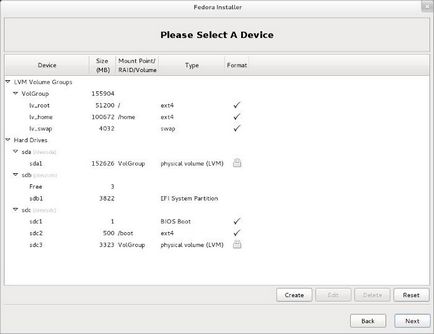

După aceasta, programul de instalare va furniza informații despre modul în care vor fi marcate discurile și vor fi generate volume criptate:

Din informațiile de pe această captură de ecran puteți vedea că hard disk-ul SSD va fi criptat complet - va fi creat un container criptografic sda1, în care vor fi create partițiile root, swap și home. O partiție de boot va fi plasată pe unitatea flash flash sdc.

Faceți clic pe butonul "Următorul" și, în pașii următori, specificați setările rămase pentru instalare, inclusiv fraza cheie pentru accesarea discului criptat.

Această expresie ar trebui să fie lungă și nu trebuie să conțină caractere care se repetă frecvent. În mod ideal, ar trebui să fie un set arbitrar de litere și numere. Această frază este mai bine să se gândească în avans, chiar înainte de lucrarea de creare a sistemului. Introduceți fraza în limba engleză!

După ce instalarea este finalizată, reporniți computerul, apoi în BIOS ca dispozitiv de încărcare, specificați unitatea flash USB. După descărcarea kernel-ului de pe unitatea flash USB, vi se va solicita o frază cheie - introduceți această frază și apoi descărcați Fedor.

Fedora sau Ubuntu

remarcă

Este important să înțelegem că, chiar și cu criptarea totală, vulnerabilitățile rămân.

- În primul rând, trebuie să păstrați fraza cheie secretă. Dacă îl scrieți pe un autocolant și îl lipiți pe un monitor, nu este bine. Dacă un atacator primește o expresie cheie, el poate deschide discul criptat utilizând orice distribuție Live Linux.

- În al doilea rând, trebuie să protejați unitatea de pornire la nivel fizic. Nu lăsați-o nesupravegheată. Opriți calculatorul - scoateți unitatea flash USB și puneți-l într-un loc sigur.

- În al treilea rând, nu trebuie să lăsați computerul pornit nesupravegheat. Când computerul este pornit, sunt disponibile atât un disc criptat, cât și o unitate flash bootabilă.

De asemenea, trebuie să înțelegeți că criptarea este protecție în momentul în care computerul este oprit și nu sunteți în preajmă. Dar când lucrați la un computer, există posibilitatea ca programele rău intenționate să intre de pe Internet pe computer. Astfel de programe vă pot "fura" informațiile în timp ce utilizați un computer și Internetul.

Prin urmare, este important să se ia măsuri generale de protecție. Nu "feriți" oriunde pe Internet. Nu instalați programe neînregistrate. Utilizați un paravan de protecție. Și cu cerințe de securitate mai serioase, aveți nevoie de alte instrumente, cum ar fi tcb, SELinux. iptables.

Copie a unității flash USB bootabile

Faceți o copie a unității flash bootabile, cel mai simplu mod este să utilizați comanda dd. Înregistrați această imagine pe o altă unitate flash USB sau disc laser. O copie a unei alte unități flash USB este mai convenabilă, deoarece dacă aveți nevoie de ea, puteți să o utilizați imediat. Dar, în orice caz, această copie, indiferent de ce este, va trebui să fie stocată într-un loc sigur. Și după actualizarea kernel-ului sau a bootloader-ului, va trebui să actualizați copia unității flash.

Distribuiți acest site prietenilor dvs.!

Chiar și o sumă mică vă poate ajuta să scrieți articole noi :)

Sau plasați un link undeva în acest articol.