Instalarea rolului CAS nu este diferit cu ceva special prin instalarea cutiei poștale. Toate sarea în configurare ulterioară. Planuri - Set 2 servere CAS cu echilibrare inițială de DNS RoundRobin, apoi trecând pe Citrix NetScaler.

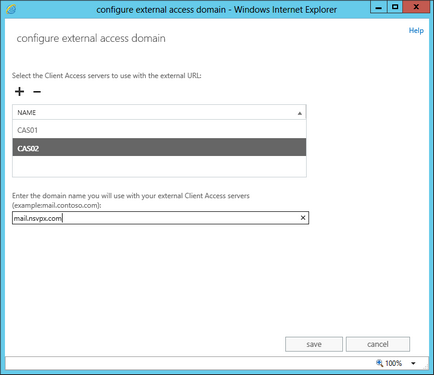

Domeniul de acces extern: mail.nsvpx.com

FQDN CAS # 1: cas01.nsvpx.com. 172.16.137.11

FQDN CAS # 2: cas02.nsvpx.com. 172.16.137.13

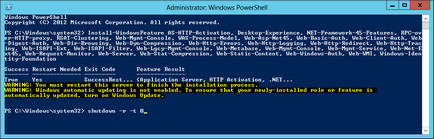

Pentru a începe cu, serverul configurat pentru a crea premisele necesare (am uitat cum în limba rusă: HAPPY :):

Instalați-WindowsFeature AS-HTTP-activare, desktop-Experienta, NET-45 -Features carcase, RPC-over-HTTP-proxy, RSAT-clustering, Web-Mgmt-consola, a fost-proces-model, Web-Asp-Net45 ,-Web Basic-AUTH, Web-client-Auth, Web-Digest-Auth, Web-DIR-Browsing, Web-Dyn-compresie, Web-http-Erori, Web-http-Logging, Web-http-redirect, Web -http-Tracing, Web-ISAPI-Ext, Web-ISAPI-Filter, Web-Lgcy-Mgmt-consola, Web-metabazei, Web-Mgmt-consola, Web-Mgmt-service, Web-net-Ext45, Web-cerere -Monitor, Web-Server, Web-Stat-compresie, Web-Static-conținut, Web Windows-Auth, Web-WMI, Windows Identity Foundation

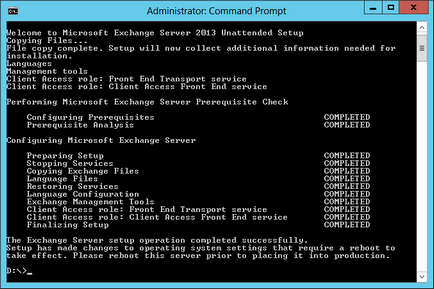

instalare directă (aveți nevoie pentru a monta imaginea de instalare):

Setup.exe / Mod: install / rol: ClientAccess / IAcceptExchangeServerLicenseTerms

Aceste acțiuni trebuie să fie repetate pe al doilea server.

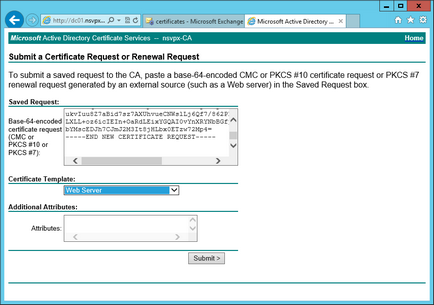

Cererea de certificat va fi realizată folosind linia de comandă:

Set-Conținut -path "\\ mbx01 \ c $ \ T emp \ Certs \ Exchange_Request.req" $ Date-valoare

Deschideți fișierul cerere în Notepad, du-te la pagina de a scrie și în jos șablonul CA Web Server Certificate:

Import-ExchangeCertificate -Server CAS01 -FileData # 40; # 91; byte # 91; # 93; # 93; $ # 40; Get-Content -path "\\ mbx01 \ c $ \ T emp \ Certs \ Exch_Cert.cer" octet -Encoding -ReadCount 0 # 41; # 41;

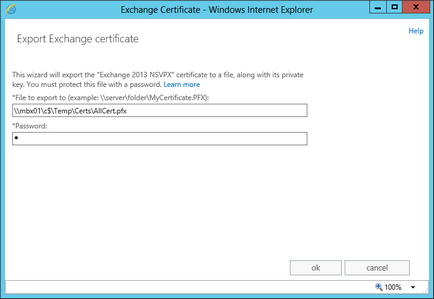

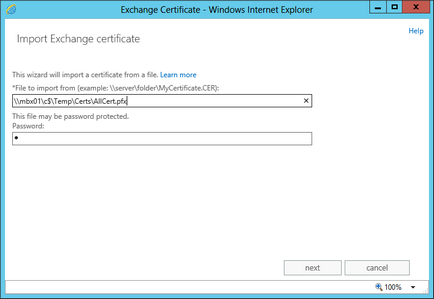

În cazul în care certificatul de numire, a existat o eroare că certificatul nu poate fi acceptat pentru serviciu, deoarece nu este formatat corect. Având în vedere că cererea de certificat a fost făcută la serverul MBX, consola web, am închis certificatul meu de cerere. Acest certificat pe care doriți să exporte pfx și dețin importul de toate serverele CAS.

În fereastra de export trebuie să specificați calea UNC la dosar și o parolă. Specificați calea locală pe server nu se poate.

Fereastra Import si parola:

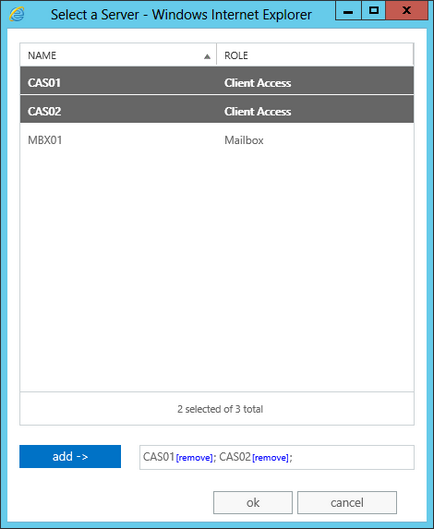

În fereastra certificat, selectați serverul pe care doriți să importați certificatul:

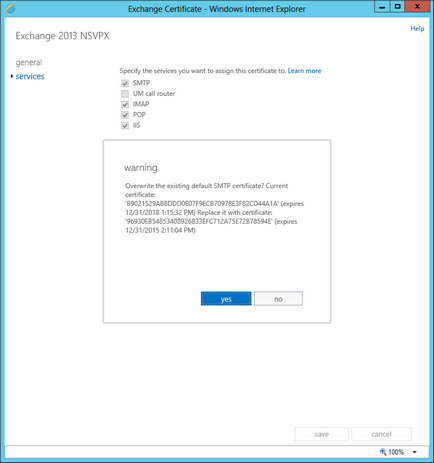

În fereastra de date a certificatului are, de asemenea, disponibile 2 file cu datele și serviciile care sunt configurate pentru a utiliza certificatul. Setați o bifă în serviciile necesare: SMTP și IIS:

Salvare pe sistemul avertizează că serviciile sunt deja legate de un alt certificat:

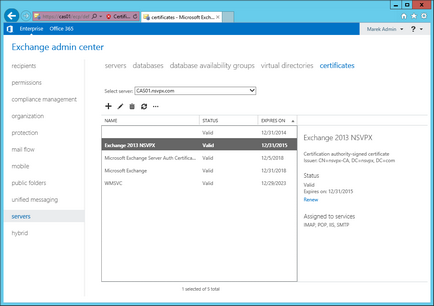

Această acțiune ar trebui să fie repetată pe ambele servere CAS. Rezultate - legat:

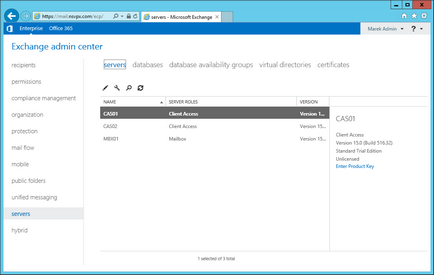

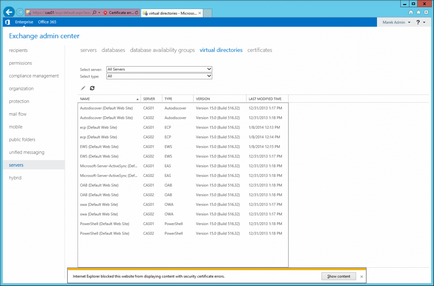

Du-te la fila Servere:

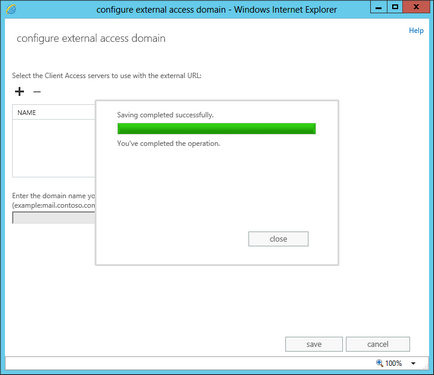

Apăsați tasta „Configurarea domeniului de acces extern“. Adăugați atât serverul CAS și introduceți numele extern:

Activează articolul 445 permite portul:

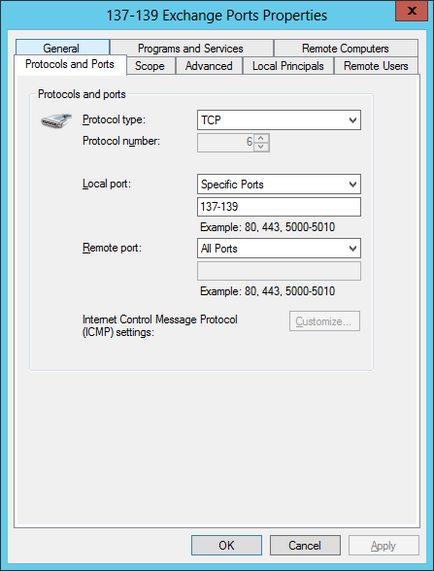

Crearea unei reguli pentru a permite porturilor 137-139:

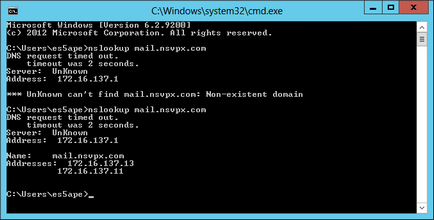

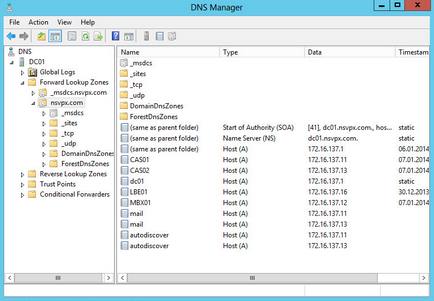

Și apoi am dat seama pe mine că unele servere încerca să găsească această mail.nsvpx.com pe serverul DNS, dar nu este prezent!

2 Creați o înregistrare mail.nsvpx.com atât de IP (11 și 13) pentru ambele server - DNS RoundRobin.

nslookup:

Încercați din nou:

Gata!

Nu pot spune că a ajutat la ambele, sau unele dintre ele, dar în total, - de lucru. Cred că trebuie mai întâi să creați înregistrările DNS: fericit: în caz de eroare - să arunce un firewall.

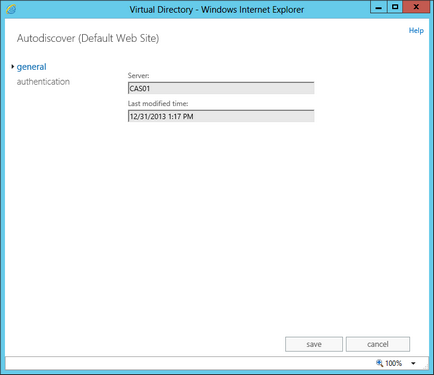

Configurarea un director virtual:

Toate directoarele cu excepția autodescoperire, configurat să utilizeze URL-ul în interiorul și în afara organizației.

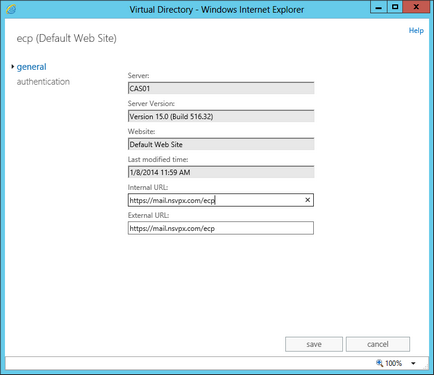

Modificați URL-ul intern pentru ECP:

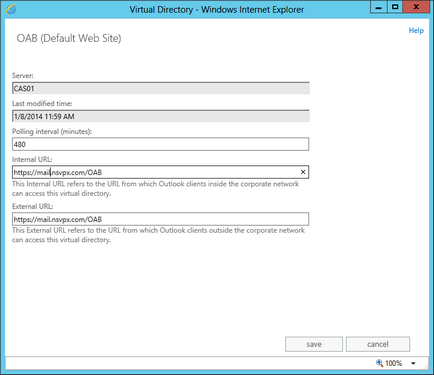

Offline Address Book:

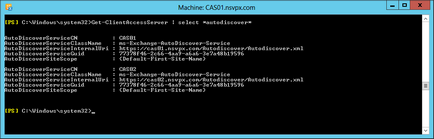

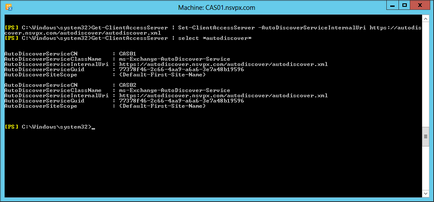

Configurarea de descoperire automată:

Pentru a începe, creați înregistrările DNS necesare (încă în continuare același RoundRobin):

Configurarea de descoperire automată a benzii nu poate bot:

Get-ClientAccessServer | Set-ClientAccessServer -AutoDiscoverServiceInternalUri https: // autodiscover.nsvpx.com / autodiscover / autodiscover.xml

Get-OutlookAnywhere | Selectați * * extern. * Intern *

Setați valoarea necesară pentru a ne:

Get-OutlookAnywhere | Set-OutlookAnywhere -ExternalHostname mail.nsvpx.com -ExternalClientsRequireSSL: $ TRUE -InternalHostname mail.nsvpx.com -InternalClientsRequireSSL: $ TRUE

Ceea ce am fost foarte surprins, pentru că este faptul că niciodată, pentru activarea serviciului, am restartat pentru a forța IIS. În setările mele anterioare ori ekschendzhey, a trebuit să facă nimic dacă nu după fiecare strănut.

Pentru a testa serviciul, trebuie:

Am trecut toate testele cu succes.