Invazia de hackeri a reușit să se oprească, dar dacă ar fi trecut neobservate în viitor acestea ar putea ajunge la serverele de cazino, precum și accesul la remitențe și informații de facturare. Experții Darktrace au amintit încă o dată despre pericolele internetului obiectelor și a dispozitivelor în mod ironic întrebat dacă era în valoare de acest risc de dragul de monitorizare a temperaturii apei constantă și programul de pește de alimentare automat.

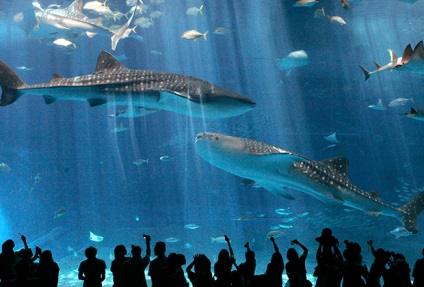

Foto: Yuriko Nakao / Reuters

Hackerii au intrat literalmente cazinou prin acvariu.

experți în securitate informatică Jonathan Butts și Billi Rayos găsit fără exagerare, vulnerabilitatea cea mai teribilă a lunii. Ei au descoperit că multe spălătorii auto instalate și sisteme de PDQ LaserWash rula pe o versiune specială a Windows CE și sunt conectate la serverul de web. Pentru a-l rupe, trebuie doar să alegeți o parolă care este rar schimbat după ieșirea din fabrică.

Cu acces la sistem, atacatorii pot prelua controlul de porți de intrare și de ieșire, un brat robotic special, cu o perie și apă aspersoare și apoi blocați șoferul pentru a sparge sticla roborukoy și de inundații interior. Cercetatorii nu au oprit aici și scrie un script care determină în mod automat poarta de a bate aparatul.

calculatoare Factory au luat virusul de la mașinile de cafea.

Managerul de mai multe ori reinstalat pe dispozitivele Windows XP, dar apoi devin infectate din nou. C10H15N1 a fost aproape de disperare, ci un angajat al operatorului, apoi dintr-o dată sa plâns de o mașină de cafea rupt. Sa dovedit că ei, de asemenea, sunt infectate WannaCry și conectate la rețeaua locală. Aceasta stabilește maestru-le un motiv oarecare zakonnektil-le cu Wi-Fi locală, unde au luat un virus. După aceea, operația de monitorizare a plantelor restaurat în câteva minute.

Experții au găsit doar trei vulnerabilități care pot prelua controlul transportului hipster populare. În primul rând, pentru a giroskuteram se poate conecta prin Bluetooth, pentru că cele mai multe dintre proprietarii nu deranjez pentru a schimba parola implicită din fabrică este 000000. Cu toate acestea, problema este că acesta continuă să funcționeze chiar și după schimbarea.

Mai mult decât atât, Segway actualizează automat firmware-ul, dar nu verifică datele descărcate, astfel încât atacatorii pot înlocui cu ușurință o altă versiune de software a programelor lor. Și apoi totul depinde de gradul de imaginația lor: giroskuter poate deturna sau infirm proprietarul său ia brusc controlul.

Foto: David W Cerny / Reuters

Atacatorii pot deturna sau infirm proprietar giroskuter.

Apropo, acest lucru nu este o problemă, deoarece aplicația mobilă Segway crăpată aproape mai ușor decât ei înșiși giroskutery. Cu acesta, nu se poate administra numai dispozitive, dar, de asemenea, să caute noi obiective prin Bluetooth. Nu a fi nefondate, IOActive eliminat clipul. dedicat tuturor vulnerabilităților găsite, în cazul în care o mulțime de stints cu dispozitive populare.

La începutul acestei luni, un cercetător amator cu x0rz porecla descris un mod neobișnuit de a hack în sistemele interne ale navelor și aeronavelor. El a găsit o vulnerabilitate în sistemele de navigație instalate pe navele de marfă și bordul avioanelor.

Potrivit lui, informații despre mai multe transmițătoare ușor pentru a rafina în Google, și apoi le găsiți printr-un motor de căutare special pentru dispozitive de rețea conectate Shodan. Acest lucru vă permite să monitorizeze circulația navelor. Mai mult decât atât, multe dintre stațiile, așa cum se întâmplă adesea, fabrica de stabilit nume de utilizator și parole, astfel încât este ușor să se conecteze și să intre în posesia de drepturi de administrator.

Cercetătorul a subliniat că el nu a încălcat legea și o descriere detaliată a vulnerabilității, dar a reiterat acțiunile sale atacatorii pot schimba setările stațiile stabilite, descărcați-le, și software-ul rău intenționat să preia controlul asupra sistemelor de navigație navei atacate sau aeronavei.